Menangkal Logic Bomb di Dunia Cybersecurity

Selamat datang di Widya Security, perusahaan cyber security asal Indonesia yang berfokus pada penetration testing, di mana kami menyediakan berbagai solusi untuk menghadapi ancaman di dunia digital yang semakin kompleks. Dalam artikel ini, kita akan membahas tentang Logic Bomb dalam bidang cybersecurity—apa itu, bagaimana cara kerjanya, dan langkah-langkah yang dapat Anda ambil untuk melindungi sistem Anda dari ancaman ini.

Apa Itu Logic Bomb?

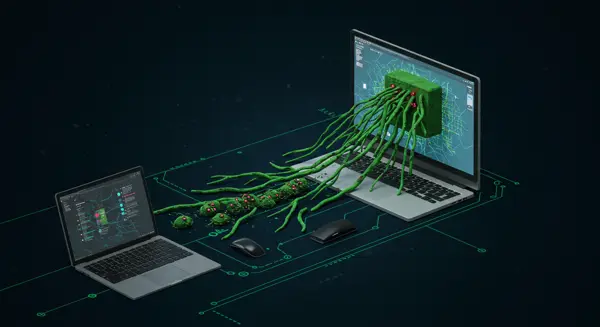

Logic Bomb adalah sejenis perangkat lunak berbahaya yang dirancang untuk mengaktifkan perilaku merugikan pada sistem komputer ketika kondisi tertentu terpenuhi. Bisa dibilang, ini adalah ancaman yang tersembunyi; Anda mungkin tidak menyadarinya sampai saat itu tiba.

Cara Kerja Logic Bomb

Logic Bomb biasanya disisipkan dalam kode program yang tampak normal. Namun, ada syarat tertentu yang harus dipenuhi agarb omb logic ini dapat diluncurkan. Mari kita lihat beberapa contoh kondisi ini:

- Waktu atau tanggal tertentu

- Perubahan dalam data tertentu

- Aktivitas pengguna tertentu

Contoh Kasus Logic Bomb

Untuk memberikan gambaran yang lebih jelas, berikut adalah beberapa contoh nyata dari kasus penggunaan Logic Bomb:

| Tanggal Serangan | Cara Kerja Logic Bomb | Dampak |

|---|---|---|

| 1996 | Programmer menyisipkan kode yang menghapus data saat mereka dipecat. | Kerugian data besar bagi perusahaan. |

| 2008 | Logic Bomb bernama “Hacker” diinstal oleh karyawan yang kecewa. | Kerusakan sistem dan kehilangan kredibilitas perusahaan. |

Cara Menghindari Logic Bomb

Agar Anda tidak menjadi korban dari serangan Logic Bomb, berikut adalah beberapa langkah yang dapat Anda ambil untuk melindungi diri:

- Pentesting Reguler: Lakukan penetration testing secara berkala untuk mengidentifikasi dan menghapus kode berbahaya.

- Pendidikan Karyawan: Pastikan semua karyawan memahami keamanan siber dan potensi bahaya dari Logic Bomb.

- Monitoring Sistem: Lakukan pemantauan secara terus-menerus untuk mendeteksi aktivitas mencurigakan.

Alat yang Dapat Digunakan untuk Deteksi Logic Bomb

Beberapa alat dan teknik yang dapat Anda gunakan untuk mendeteksi Logic Bomb dalam sistem Anda antara lain:

- Software antivirus dan anti-malware

- Tools untuk analisis kode sumber

- Monitoring alat SIEM (Security Information and Event Management)

Implikasi Hukum dan Etika

Selain dampak teknis yang mungkin ditimbulkan oleh Logic Bomb, ada juga aspek hukum yang patut diperhatikan. Mempertimbangkan implikasi etis dan hukum dari menggunakan Logic Bomb, baik yang disengaja maupun tidak disengaja, sangat penting dalam dunia cybersecurity.

Conclusion

Logic Bomb merupakan salah satu ancaman yang signifikan dalam kenakalan siber yang dapat merusak sistem Anda. Namun, dengan pengetahuan yang tepat dan langkah-langkah pencegahan yang solid, Anda dapat melindungi diri dari serangan ini. Teruslah belajar tentang perkembangan terbaru dalam dunia cybersecurity dan selalu siapkan sistem keamanan yang handal.

Takeaways Menangkal Logic Bomb

- Logic Bomb adalah perangkat lunak berbahaya yang menunggu kondisi khusus untuk diaktifkan.

- Detect and neutralize potential threats through regular penetration testing.

- Pentingnya pendidikan dan kesadaran keamanan siber di tempat kerja.

- Jaga sistem IT Anda dengan monitoring dan alat keamanan yang tepat.

Jika Anda membutuhkan bantuan lebih lanjut dalam melindungi sistem Anda dari berbagai ancaman siber, termasuk Logic Bomb, jangan ragu untuk menghubungi cyber security consultant kami.