DNS Spoofing: Memahami Ancaman dalam Keamanan Siber

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital saat ini, memahami berbagai ancaman dalam bidang cybersecurity sangat penting, terutama berkenaan dengan DNS spoofing. Dalam artikel ini, Anda akan menemukan berbagai pandangan dari para ahli tentang DNS spoofing dan cara untuk melindungi diri Anda dari ancaman ini.

Apa Itu DNS Spoofing?

DNS spoofing atau penipuan DNS adalah jenis serangan siber yang mengarahkan pengguna ke situs web palsu tanpa sepengetahuan mereka. Ini dapat menyebabkan pencurian informasi sensitif seperti kredensial login dan data keuangan. Mari kita teliti lebih dalam tentang mekanisme serangan ini, dampaknya, dan cara untuk mencegahnya.

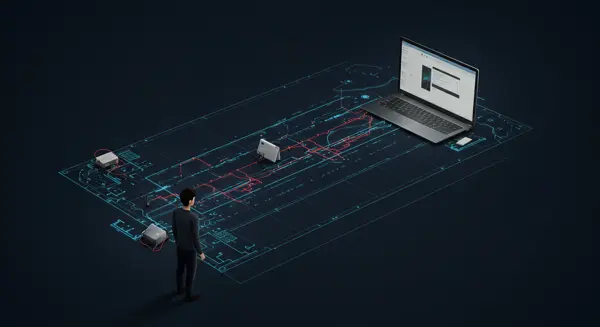

Mekanisme DNS Spoofing

DNS (Domain Name System) adalah yang menerjemahkan nama domain menjadi alamat IP yang dapat dimengerti oleh komputer. Dalam serangan DNS spoofing, penyerang memanipulasi data DNS untuk mengarahkan Anda ke tempat yang salah. Berikut adalah langkah-langkah umum dalam serangan tersebut:

- Penyusupan ke dalam jaringan lokal atau router.

- Meniru respons DNS yang sah dengan alamat IP yang salah.

- Mengalihkan pengguna ke situs palsu untuk pengambilan informasi.

Dampak DNS Spoofing

Serangan ini dapat menimbulkan dampak serius bagi individu dan organisasi. Beberapa dampaknya meliputi:

- Pencurian identitas.

- Kehilangan finansial.

- Kerugian reputasi bagi perusahaan.

Cara Mencegah DNS Spoofing

Untuk melindungi diri Anda dari DNS spoofing, ada beberapa langkah yang dapat Anda ambil:

- Gunakan DNS yang Aman: Pilih penyedia DNS yang menawarkan keamanan tambahan.

- Aktifkan DNSSEC: Domain Name System Security Extensions (DNSSEC) dapat membantu melindungi data Anda.

- Perbarui Perangkat dan Software: Pastikan semua sistem operasi dan software Anda terus diperbarui.

Pandangan Ahli

Kami telah menghubungi beberapa pakar di bidang cybersecurity untuk mendapatkan pendapat mereka tentang DNS spoofing. Berikut adalah beberapa wawasan berharga:

“DNS spoofing adalah cara yang sangat efektif bagi penyerang untuk mencuri informasi tanpa deteksi. Edukasi dan kewaspadaan adalah kunci untuk melindungi diri Anda.” — Ahli Keamanan A

“Dengan meningkatnya jumlah serangan ini, penting bagi individu dan perusahaan untuk mengadopsi langkah-langkah keamanan yang lebih kuat.” — Ahli Keamanan B

Kesimpulan

DNS spoofing adalah ancaman serius dalam dunia cybersecurity. Mengetahui cara kerja dan bagaimana melakukan pencegahannya adalah langkah awal untuk melindungi diri Anda. Dengan langkah-langkah yang tepat dan pemahaman yang baik, Anda dapat mengurangi risiko terkena serangan ini.

Takeaways

- DNS spoofing dapat menyebabkan pencurian data yang serius.

- Selalu gunakan penyedia DNS yang aman dan aktifkan DNSSEC.

- Pendidikan dan kesadaran adalah kunci dalam melindungi diri dari serangan ini.

Untuk informasi lebih lanjut tentang cara meningkatkan keamanan siber Anda, kami merekomendasikan untuk mengecek layanan kami lainnya di sini.