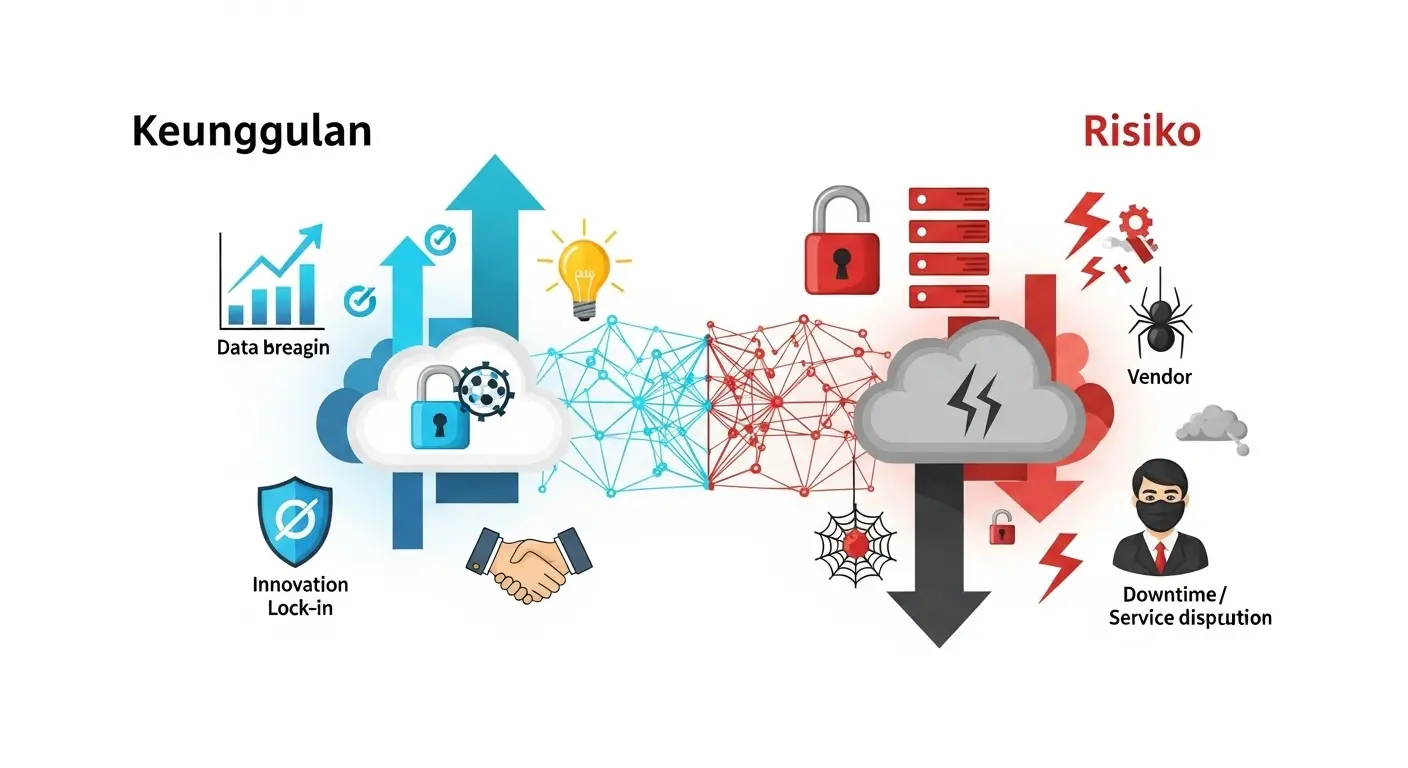

Keunggulan dan Risiko Cloud Computing: Panduan Lengkap untuk Bisnis

Selamat datang di artikel kami! Di Widya Security, kami memahami betapa pentingnya teknologi cloud computing untuk bisnis modern. Namun, seiring dengan manfaatnya, ada juga risiko cloud computing yang perlu kita waspadai. Dalam artikel ini, kami akan membahas manfaat cloud computing, risiko cloud computing, kelebihan dan kekurangan dari cloud computing, serta solusi penyimpanan data yang efisien.

Manfaat Cloud Computing untuk Bisnis

Cloud computing menghadirkan berbagai manfaat yang dapat meningkatkan efisiensi bisnis kita. Berikut adalah beberapa manfaat utama:

- Skalabilitas Cloud: Kita dapat menyesuaikan kapasitas penyimpanan dan pengelolaan data dengan kebutuhan bisnis yang berubah-ubah.

- Aksesibilitas Cloud: Para tim kita dapat mengakses data dan aplikasi dari mana saja, asalkan terhubung dengan internet.

- Kecepatan Load Cloud: Proses komunikasi dan transfer data menjadi lebih cepat berkat infrastruktur cloud yang canggih.

- Backup Data Cloud: Penyimpanan otomatis data penting di cloud membantu kita tidak kehilangan informasi kritis.

Risiko Cloud Computing

Tentu saja, di balik manfaat tersebut, terdapat risiko cloud computing yang perlu kita perhatikan, antara lain:

- Ancaman Keamanan Cloud: Data yang disimpan di cloud dapat menjadi target serangan siber.

- Downtime Cloud: Ketika ada masalah pada server, akses kita terhadap data bisa terganggu.

- Konektivitas Internet Cloud: Ketergantungan pada koneksi internet yang stabil dapat menjadi kendala.

Kelebihan dan Kekurangan Cloud Computing

Kelebihan Cloud Computing

Cloud computing menawarkan banyak kelebihan, seperti:

- Kapasitas Penyimpanan Cloud: Memungkinkan kita untuk memiliki ruang penyimpanan yang hampir tidak terbatas.

- Kolaborasi Tim Cloud: Mempermudah kerja sama antar anggota tim karena data dapat diakses bersama.

- Fleksibilitas Bisnis: Bisnis dapat bergerak lebih responsif terhadap perubahan di pasar.

Kekurangan Cloud Computing

Namun, tidak ada teknologi yang sempurna. Berikut adalah beberapa kekurangan cloud computing:

- Biaya Cloud Computing: Walaupun dapat mengurangi biaya infrastruktur, kita tetap harus memikirkan biaya berlangganan dan penggunaan.

- Isu Teknis Cloud Computing: Kadang-kadang kita mungkin mengalami masalah teknis yang memerlukan dukungan dari penyedia layanan.

Solusi Penyimpanan dan Pengelolaan Data di Cloud

Solusi penyimpanan data yang efektif sangat penting. Mari kita kupas beberapa solusi:

- Penyimpanan berbasis cloud dari berbagai penyedia terkenal.

- Backup reguler untuk perlindungan data.

- Implementasi software integrasi yang dapat menyelaraskan berbagai proses bisnis kita.

Implementasi Cloud Computing di Bisnis

Ketika kita siap untuk mengimplementasikan cloud computing, penting untuk memiliki strategi yang jelas:

- Identifikasi kebutuhan dan tujuan bisnis kita.

- Pilih layanan cloud yang sesuai dengan kebutuhan aksesibilitas dan biaya.

- Ujicoba solusi dengan beberapa tim kecil terlebih dahulu untuk mengukur efektivitas dan mendapatkan feedback.

Takeaways

- Cloud computing memberikan banyak manfaat dan risiko yang perlu dipertimbangkan.

- Penting untuk memahami kelebihan dan kekurangan sebelum beralih ke solusi cloud.

- Strategi yang baik akan membantu implementasi cloud computing yang sukses.

Kesimpulan

Kami di Widya Security percaya bahwa dengan pemahaman yang tepat tentang cloud computing, usaha kita dapat lebih efisien dan tangkas. Mari kita optimalkan potensi pertumbuhan bisnis dengan teknologi yang mendukung, sambil menjaga keamanan data kita dengan baik. Untuk informasi lebih lanjut tentang Penetration Testing atau layanan lainnya, kunjungi situs kami.