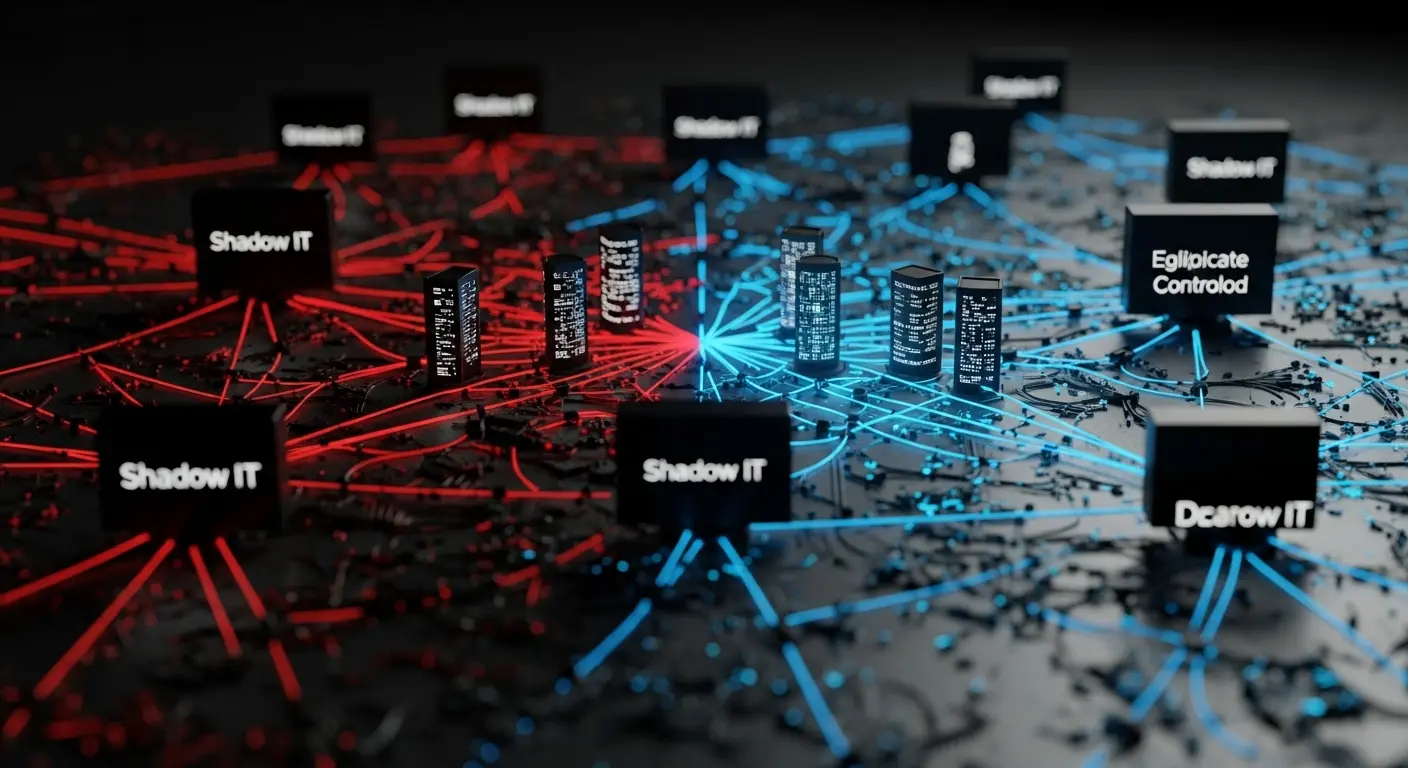

Shadow IT dalam Cybersecurity: Menangani Tantangan dan Solusinya

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital ini, berbagai organisasi menghadapi tantangan baru dalam menjaga keamanan informasi mereka, salah satunya adalah masalah Shadow IT. Ini mengacu pada penggunaan aplikasi dan layanan oleh karyawan tanpa pengawasan atau izin dari departemen TI. Untuk memahami dan mengatasi Shadow IT dalam bidang cybersecurity, penting bagi setiap organisasi untuk memiliki strategi yang tepat dan alat yang efektif.

Pemahaman Tentang Shadow IT

Dalam dunia kerja modern, banyak karyawan yang menggunakan perangkat atau aplikasi pribadi mereka untuk menyelesaikan tugas sehari-hari. Ini sering kali menciptakan risiko keamanan yang tidak terduga. Berikut beberapa hal penting tentang Shadow IT:

- Penggunaan aplikasi tanpa sepengetahuan TI.

- Risiko kebocoran data.

- Peningkatan biaya operasional.

Contoh Shadow IT

Misalnya, seorang karyawan mungkin menggunakan layanan penyimpanan awan pribadi seperti Dropbox untuk menyimpan file perusahaan. Ini bisa menyebabkan data sensitif terpapar.

Risiko Shadow IT dalam Cybersecurity

Saat mereka menggunakan alat-alat ini, banyak karyawan tidak menyadari bahwa tindakan mereka dapat menyebabkan pelanggaran terhadap kebijakan keamanan perusahaan. Risiko-risiko ini termasuk:

- Kebocoran Data: Data perusahaan bisa saja jatuh ke tangan yang salah.

- Pelanggaran Kepatuhan: Banyak industri memiliki regulasi yang ketat mengenai data.

- Serangan Cyber: Aplikasi tak terdaftar sering kali kurang terlindungi dari serangan.

Strategi Menangani Shadow IT

Untuk mengatasi tantangan yang ditimbulkan oleh Shadow IT, organisasi perlu menerapkan beberapa strategi:

- Mengedukasi karyawan tentang risiko keamanan.

- Menetapkan kebijakan penggunaan teknologi yang jelas.

- Menggunakan alat pemantauan untuk mengidentifikasi aplikasi yang digunakan.

Pendidikan Karyawan

Memberikan pelatihan keamanan siber kepada karyawan adalah langkah penting. Pelatihan ini membantu mereka memahami konsekuensi dari penggunaan aplikasi tanpa izin.

Peran Penetration Testing dalam Mengatasi Shadow IT

Penetration Testing adalah salah satu layanan yang ditawarkan oleh Widya Security. Layanan ini penting untuk menemukan kelemahan dalam sistem keamanan dan memitigasi risiko yang terkait dengan Shadow IT. Tim profesional akan melakukan simulasi serangan untuk mengidentifikasi dan memperbaiki celah keamanan.

Keuntungan Penetration Testing

- Mengetahui kelemahan dalam sistem.

- Memberikan solusi untuk menutup celah keamanan.

- Mengetahui potensi risiko Shadow IT yang ada.

Teknologi Pendukung untuk Mengelola Shadow IT

Ada berbagai alat dan teknologi yang dapat membantu mengelola Shadow IT:

| Nama Alat | Fungsi |

|---|---|

| Cloud Access Security Brokers | Memonitor penggunaan layanan cloud. |

| Data Loss Prevention Tools | Melindungi data agar tidak bocor. |

| Identity and Access Management | Mengelola hak akses pengguna. |

Kesimpulan

Secara keseluruhan, Shadow IT adalah tantangan besar dalam dunia cybersecurity saat ini. Namun, dengan pemahaman yang lebih baik dan penggunaan strategi yang tepat, organisasi dapat memitigasi risiko yang ditimbulkan. Adalah penting bagi setiap perusahaan untuk menerapkan kebijakan yang jelas dan memanfaatkan layanan seperti training dan konsultasi cybersecurity untuk melindungi data mereka.

Takeaways

- Shadow IT dapat menimbulkan risiko serius bagi keamanan data.

- Penetration Testing dapat membantu mengidentifikasi kelemahan.

- Pendidikan karyawan kunci untuk mengurangi risiko.