Implementasi Implicit Deny Policy dalam Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital yang semakin kompleks ini, keamanan data menjadi prioritas utama bagi setiap organisasi. Salah satu konsep penting dalam cybersecurity adalah Implicit Deny Policy. Dalam artikel ini, kita akan membahas apa itu Implicit Deny Policy, mengapa hal ini penting, dan bagaimana Anda bisa mengimplementasikannya di organisasi Anda.

Memahami Implicit Deny Policy dalam Cybersecurity

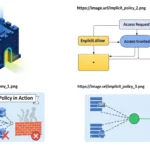

Implicit Deny Policy adalah prinsip yang menyatakan bahwa segala akses atau tindakan dianggap tidak diizinkan, kecuali jika secara eksplisit diizinkan. Artinya, setiap kali Anda mempertimbangkan akses terhadap sumber daya, sistem, atau informasi, Anda harus terlebih dahulu memastikan bahwa akses tersebut sesuai dengan kebijakan yang telah ditetapkan.

Mengapa Implicit Deny Policy Penting?

- Melindungi Informasi Sensitif: Dengan memberlakukan kebijakan ini, Anda dapat melindungi data sensitif dari akses yang tidak sah.

- Mencegah Ancaman Keamanan: Gangguan dari luar dapat diminimalisir dengan membatasi akses.

- Kepatuhan terhadap Regulasi: Banyak regulasi yang mensyaratkan pembatasan akses untuk melindungi data.

Cara Mengimplementasikan Implicit Deny Policy

Berikut adalah langkah-langkah yang dapat Anda lakukan untuk mengimplementasikan Implicit Deny Policy di organisasi Anda:

1. Penilaian Risiko

Langkah pertama adalah melakukan penilaian risiko untuk mengidentifikasi aset penting yang perlu dilindungi. Anda perlu menentukan nilai dari setiap aset dan potensi risiko yang mungkin dihadapi.

Cyber security consultant dapat membantu dalam hal ini dengan memberikan rekomendasi tentang kebijakan keamanan yang tepat.

2. Kebijakan Akses

Setelah penilaian risiko, Anda perlu merumuskan kebijakan akses yang jelas. Tentukan siapa yang berhak mengakses apa, dan kapan. Gunakan tabel di bawah ini sebagai panduan:

| Pengguna | Akses yang Diperbolehkan | Alasan |

|---|---|---|

| Admin | Semua sistem | Perawatan dan pengelolaan |

| Karyawan | Data yang relevan dengan pekerjaan | Keterkaitan tugas |

| Kontraktor | Data terbatas sesuai kontrak | Keamanan dan privasi |

3. Kontrol Akses Teknis

Penerapan kontrol akses teknis adalah langkah selanjutnya. Pastikan bahwa semua sistem memiliki kontrol yang membatasi akses berdasarkan kebijakan yang telah ditetapkan. Tools seperti firewall, VPN, dan solusi IAM (Identity and Access Management) sangat dibutuhkan dalam hal ini.

4. Monitoring dan Audit

Monitoring kegiatan dan audit kepatuhan terhadap kebijakan juga penting. Dengan memonitor akses dan aktivitas pengguna, Anda dapat mendeteksi dan merespon ancaman lebih cepat.

Takeaways

- Implicit Deny Policy membantu melindungi data dan sistem Anda dari akses tidak sah.

- Pentingnya penilaian risiko dalam merumuskan kebijakan akses yang efektif.

- Kontrol akses teknis dan monitoring berkelanjutan sangat krusial dalam implementasi kebijakan.

Kesimpulan

Implementasi Implicit Deny Policy merupakan langkah fundamental dalam menjaga keamanan siber organisasi Anda. Dengan memahami dan menerapkan kebijakan ini, Anda dapat melindungi aset data yang menjadi inti dari operasi bisnis Anda. Pastikan untuk selalu memantau dan mengevaluasi kebijakan Anda untuk penyesuaian yang diperlukan.

Dengan pendekatan yang tepat, seperti konsultasi dengan para ahli di Widya Security, Anda bisa membangun fondasi keamanan yang kuat untuk bisnis Anda.