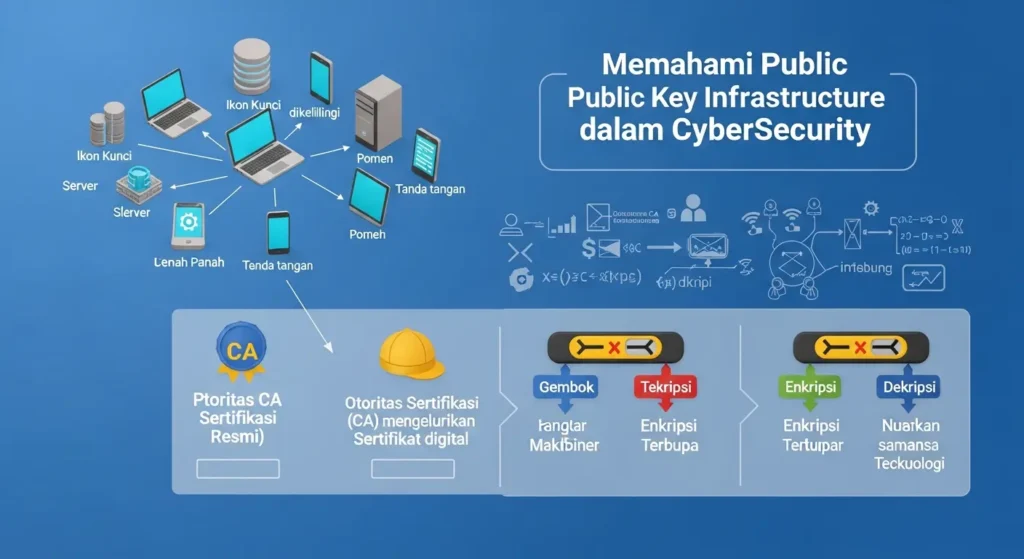

Memahami Public Key Infrastructure dalam Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital yang semakin kompleks ini, keamanan informasi menjadi prioritas utama bagi setiap organisasi. Salah satu komponen penting dalam keamanan siber adalah Public Key Infrastructure (PKI). Dalam artikel ini, kami akan membahas PKI secara mendalam, memaparkan langkah-langkah implementasinya, serta hasil nyata dari penerapan PKI di berbagai sektor.

Apa Itu Public Key Infrastructure?

Public Key Infrastructure (PKI) adalah sebuah framework yang memungkinkan penggunaan enkripsi kunci publik untuk mengamankan komunikasi dan transaksi di internet. PKI mengelola kunci kriptografi dan sertifikat digital yang digunakan untuk otentikasi dan enkripsi data.

Komponen Utama dari PKI

PKI terdiri dari beberapa komponen penting, diantaranya:

- Sertifikat Digital: Dokumen elektronik yang memperlihatkan public key dan identitas pemiliknya.

- Certificate Authority (CA): Entitas yang mengeluarkan sertifikat digital dan bertanggung jawab untuk memverifikasi identitas pemohon.

- Registration Authority (RA): Menangani permohonan pendaftaran dan verifikasi identitas sebelum mengeluarkan sertifikat digital.

- Public dan Private Keys: Kunci yang digunakan dalam proses enkripsi dan dekripsi data.

Studi Kasus: Implementasi PKI di Perusahaan

Kami melaksanakan studi kasus tentang implementasi PKI di sebuah perusahaan keuangan yang besar. Dengan risiko tinggi terhadap pencurian data, perusahaan ini memutuskan untuk meningkatkan keamanan sibernya melalui PKI.

Tahap 1: Analisis Kebutuhan

Kami memulai dengan melakukan analisis kebutuhan yang mendalam. Tim kami bekerja sama dengan departemen TI perusahaan untuk mengidentifikasi area-area yang memerlukan perlindungan tambahan, seperti:

- Komunikasi internal antar departemen.

- Transaksi keuangan yang dilakukan secara online.

- Penyimpanan data sensitif.

Tahap 2: Desain Arsitektur PKI

Setelah analisis kebutuhan, kami mendesain arsitektur PKI yang sesuai. Ini termasuk pemilihan CA, RA, serta sistem manajemen kunci. Berikut adalah brio rencana desain:

| Komponen | Deskripsi |

|---|---|

| CA | Certifivote Authority yang terpercaya. |

| RA | Verifikasi identitas pengguna. |

| Manajemen Kunci | Proses penyimpanan dan pengelolaan kunci. |

Tahap 3: Pengujian dan Implementasi

Tahap selanjutnya adalah melakukan pengujian pada sistem PKI yang telah kami bangun. Pengujian ini mencakup uji coba terhadap sertifikat digital dan proses otentikasi. Kami mendapati bahwa sistem berjalan dengan baik dan aman.

Tahap 4: Pelatihan dan Edukasi

Pentingnya pelatihan tidak dapat diabaikan. Kami mengadakan sesi pelatihan bagi karyawan untuk mengedukasi mereka tentang penggunaan PKI dan pentingnya menjaga keamanan data.

Hasil dari Implementasi PKI

Setelah implementasi PKI, hasil yang didapat sangat signifikan:

- Keamanan Meningkat: Transaksi online menjadi lebih aman dengan penggunaan enkripsi.

- Reduksi Risiko Kebocoran Data: Risiko pencurian data sangat berkurang.

- Peningkatan Kepercayaan Pelanggan: Pelanggan merasa lebih aman dalam bertransaksi.

Takeaways

Melalui studi kasus ini, kami menyimpulkan beberapa hal penting:

- PKI adalah fundamental dalam keamanan siber yang dapat melindungi data sensitif.

- Analisis kebutuhan dan desain yang baik sangat penting untuk kesuksesan implementasi PKI.

- Pelatihan karyawan adalah kunci untuk memaksimalkan manfaat PKI.

Kesimpulan

Public Key Infrastructure (PKI) memberikan solusi keamanan yang efektif dalam era digital yang berisiko tinggi. Dengan pengalaman kami dalam menerapkan PKI, kami percaya bahwa setiap organisasi harus mempertimbangkan PKI sebagai bagian dari strategi keamanan siber mereka. Jika Anda tertarik untuk belajar lebih lanjut tentang layanan keamanan siber kami, jangan ragu untuk menghubungi kami.