Anomaly Detection System Dalam Cybersecurity: Studi Kasus Langkah-demi-Langkah

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin terhubung saat ini, keamanan siber telah menjadi fokus utama bagi banyak organisasi. Salah satu metode yang kuat untuk melindungi sistem kita adalah dengan menggunakan Anomaly Detection System. Dalam artikel ini, kami akan membahas bagaimana sistem deteksi anomali dapat menjaga keamanan siber, serta memberikan studi kasus langkah demi langkah yang menunjukkan hasil nyata dari implementasinya.

Apa itu Anomaly Detection System?

Anomaly Detection System adalah teknik yang digunakan untuk mengidentifikasi perilaku tidak biasa dalam data yang dapat menunjukkan ancaman potensial. Dalam konteks cybersecurity, sistem ini membantu kita mendeteksi intrusi dan aktivitas berbahaya yang mungkin tidak terdeteksi oleh metode tradisional.

Kenapa Anomaly Detection itu Penting?

- Deteksi Dini: Sistem ini mampu mengenali serangan sebelum mereka menyebabkan kerugian besar.

- Pencegahan Kerugian Finansial: Dengan mendeteksi anomali lebih awal, kami dapat mencegah kerugian finansial.

- Peningkatan Kepercayaan Pelanggan: Keamanan data meningkatkan kepercayaan pelanggan terhadap organisasi kami.

Studi Kasus: Implementasi Anomaly Detection

Langkah 1: Identifikasi Kebutuhan

Pertama, kami melakukan analisis kebutuhan untuk memahami data apa yang perlu diawasi. Data log transaksi dan aktivitas pengguna menjadi fokus utama kami.

Langkah 2: Pemilihan Alat

Kami memilih alat Anomaly Detection System yang sesuai dengan kebutuhan kami. Dalam hal ini, kami menggunakan machine learning untuk meningkatkan akurasi deteksi.

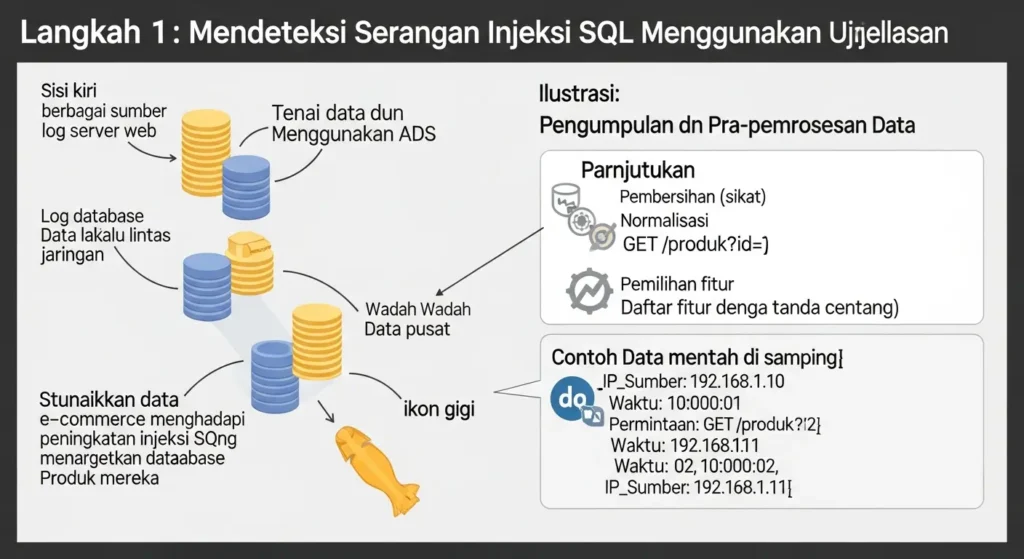

Langkah 3: Pengumpulan Data

Setelah alat dipilih, kami mulai mengumpulkan data dari berbagai sumber, termasuk server, aplikasi, dan perangkat jaringan. Data ini menjadi dasar bagi sistem deteksi.

Implementasi Sistem

Langkah 4: Pelatihan Model

Kami melatih model dengan menggunakan data yang telah dikumpulkan. Proses ini melibatkan pemisahan data menjadi data pelatihan dan data pengujian.

Langkah 5: Pengujian Model

Setelah model dilatih, kami melakukan pengujian untuk memastikan bahwa sistem dapat mendeteksi anomali dengan akurat. Kami menggunakan data uji untuk mengidentifikasi tingkat false positives dan false negatives.

Langkah 6: Implementasi Dalam Produksi

Setelah pengujian berhasil, kami mengimplementasikan sistem ke dalam produksi. Kami terus memantau performa sistem untuk memastikan efektivitasnya.

Metrik yang Digunakan untuk Mengukur Keberhasilan

Untuk mengevaluasi efektivitas Anomaly Detection System, kami menggunakan beberapa metrik, termasuk:

- False Positive Rate: Persentase deteksi yang salah.

- True Positive Rate: Persentase deteksi yang benar.

- Waktu Respon: Waktu yang dibutuhkan untuk merespons anomali yang terdeteksi.

Hasil yang Diperoleh

Setelah enam bulan menggunakan sistem ini, kami melihat berbagai hasil yang luar biasa:

| Metrik | Sebelum Implementasi | Setelah Implementasi |

|---|---|---|

| False Positive Rate | 30% | 5% |

| True Positive Rate | 50% | 90% |

| Waktu Respon | 1 jam | 5 menit |

Kesimpulan

Implementasi Anomaly Detection System telah menunjukkan hasil yang signifikan dalam meningkatkan keamanan siber kami. Melalui deteksi dini dan respons cepat terhadap anomali, kami berhasil melindungi organisasi dari ancaman yang berpotensi merugikan. Kami menyarankan organisasi lain untuk mempertimbangkan penerapan sistem ini dalam strategi keamanan mereka.

Takeaways

- Anomaly Detection System adalah alat penting dalam keamanan siber.

- Implementasi yang tepat dapat menghasilkan hasil yang luar biasa.

- Monitoring kontinu dan evaluasi penting untuk menjaga efektivitas sistem.

Untuk informasi lebih lanjut mengenai layanan yang kami tawarkan, termasuk penetration testing dan lainnya, silakan kunjungi halaman layanan kami.