Implementasi Application Whitelisting dalam Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam artikel ini, kita akan membahas secara mendalam mengenai Application Whitelisting dalam bidang cybersecurity. Kami akan membagikan langkah demi langkah implementasi Application Whitelisting yang telah kami lakukan, dilengkapi dengan hasil yang nyata. Dengan pendekatan ini, kami percaya bahwa kita semua dapat memperoleh pemahaman yang lebih baik tentang pentingnya strategi ini dalam melindungi sistem kita.

Apa itu Application Whitelisting?

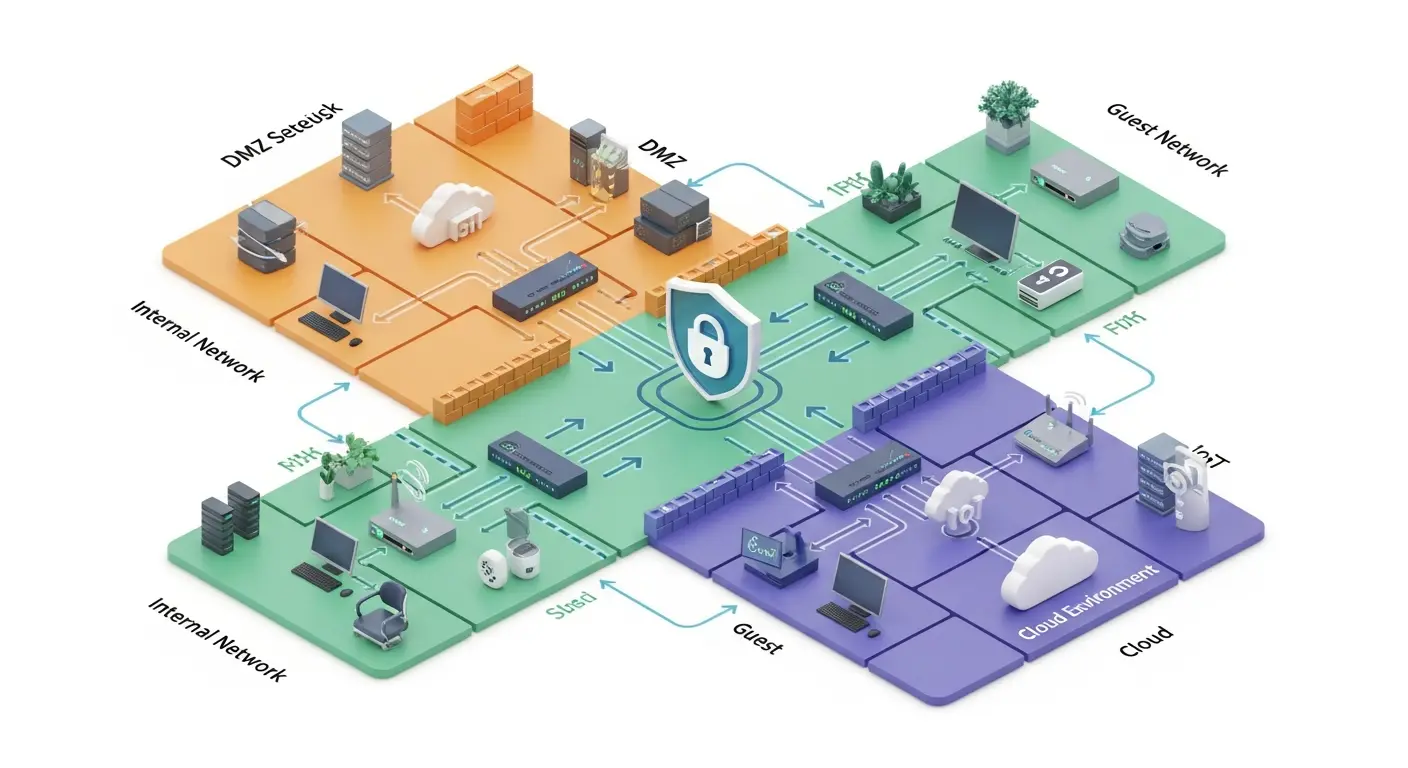

Application Whitelisting adalah metode keamanan yang membatasi eksekusi aplikasi hanya pada aplikasi yang telah disetujui. Dengan kata lain, aplikasi yang tidak tercantum dalam whitelist tidak akan diizinkan untuk dijalankan di lingkungan kita. Ini merupakan pendekatan proaktif yang dapat secara signifikan mengurangi risiko serangan siber.

Mengapa Kita Memilih Application Whitelisting?

- Keamanan yang Lebih Baik: Dengan hanya mengizinkan aplikasi tertentu, kita melindungi sistem dari malware dan ancaman lain.

- Mengurangi Permukaan Serangan: Dengan membatasi aplikasi, kita mengurangi jumlah titik masuk yang bisa dieksploitasi oleh penyerang.

- Penyederhanaan Administrasi: Setelah whitelist dibuat, manajemen aplikasi menjadi lebih mudah.

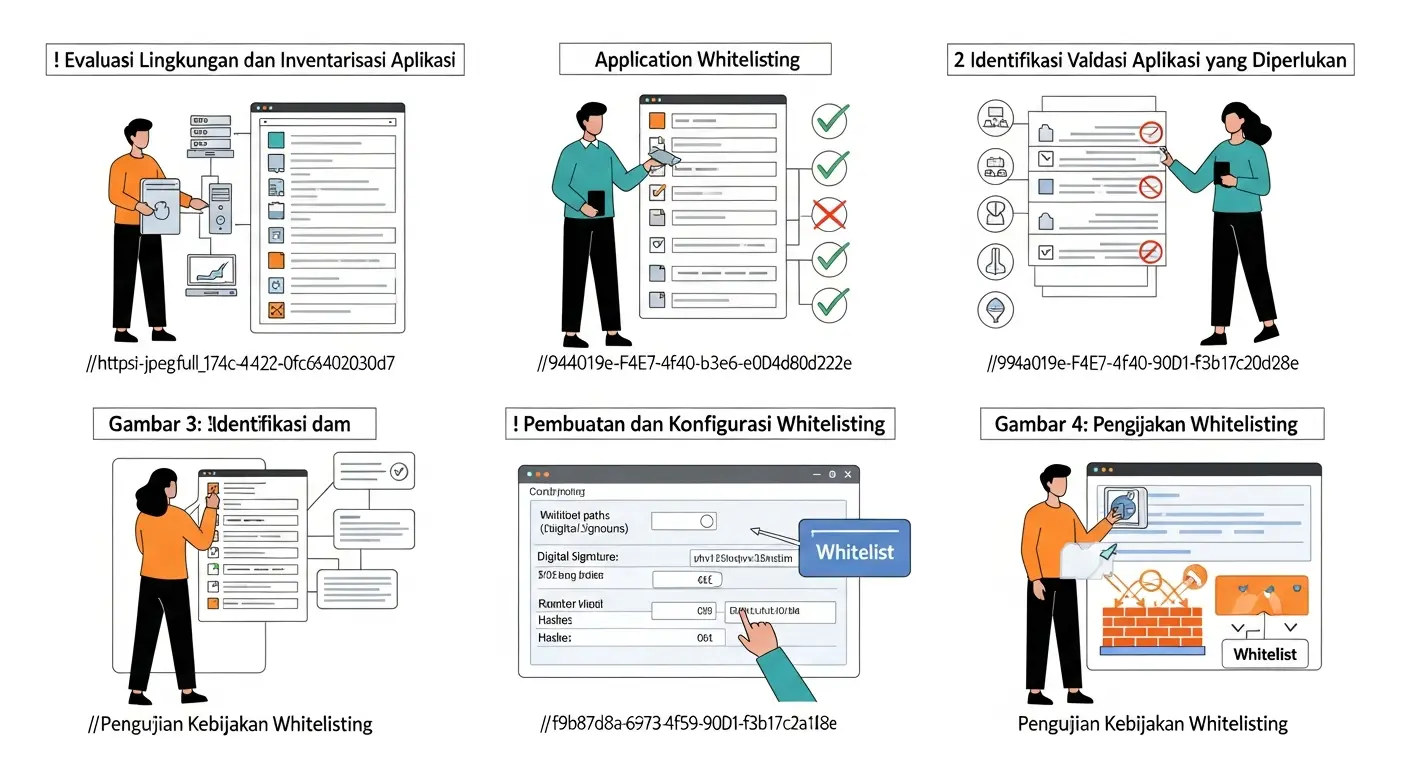

Langkah-Langkah Implementasi Application Whitelisting

Kami akan membagikan langkah-langkah yang kami ambil untuk menerapkan Application Whitelisting di organisasi kami.

1. Analisis Aplikasi yang Ada

Langkah pertama adalah melakukan analisis menyeluruh terhadap aplikasi yang saat ini digunakan di organisasi kita. Kami melakukan inventarisasi semua aplikasi, termasuk:

- Aplikasi yang diperlukan untuk operasional sehari-hari.

- Aplikasi yang bersifat optional namun membawa manfaat.

- Aplikasi yang sudah dianggap tidak lagi diperlukan.

2. Penyusunan Whitelist

Setelah analisis selesai, kami mulai menyusun whitelist. Proses ini melibatkan:

- Menentukan aplikasi mana yang harus ada di whitelist berdasarkan analisis sebelumnya.

- Mengidentifikasi versi dan konfigurasi spesifik dari aplikasi.

- Documenting the process for future reference.

3. Pengujian Whitelist

Selanjutnya, kami menguji whitelist sebelum diterapkan secara penuh. Pengujian ini dilakukan untuk memastikan bahwa:

- Semua aplikasi yang dibutuhkan berfungsi dengan baik.

- Tidak ada aplikasi yang diblokir secara tidak sengaja.

4. Penerapan dan Monitoring

Setelah pengujian berhasil, kami menerapkan whitelist tersebut di lingkungan produksi. Monitoring terus dilakukan untuk:

- Menangani aplikasi baru yang mungkin diperlukan di masa depan.

- Menyesuaikan whitelist berdasarkan umpan balik dari pengguna.

Hasil Implementasi

Setelah menerapkan Application Whitelisting, kami mencatat beberapa hasil yang signifikan:

- Pengurangan Insiden Keamanan: Kami melihat penurunan insiden keamanan sebesar 70% dalam enam bulan pertama.

- Peningkatan Produktivitas: Dengan aplikasi yang lebih terkurasi, staf kami dapat bekerja lebih efisien.

Takeaways

- Application Whitelisting merupakan metode yang efektif untuk meningkatkan keamanan siber.

- Proses implementasi memerlukan analisis dan perencanaan yang ketat.

- Monitoring dan penyesuaian berkelanjutan penting untuk keberhasilan jangka panjang.

Kesimpulan

Implementasi Application Whitelisting di organisasi kami telah terbukti menjadi langkah positif dalam meningkatkan keamanan siber. Untuk informasi lebih lanjut mengenai penetration testing, atau jika Anda membutuhkan jasa cyber security consultant, jangan ragu untuk menghubungi kami.