Memahami Zero Trust Architecture dalam Cybersecurity

Di era digital saat ini, keamanan siber menjadi tema yang sangat penting, terutama bagi perusahaan-perusahaan yang mengandalkan teknologi dan internet. Zero Trust Architecture adalah pendekatan yang mulai mendapatkan perhatian lebih, terutama di kalangan profesional keamanan siber. Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Artikel ini bertujuan untuk memberikan ulasan mendalam mengenai Zero Trust Architecture dan bagaimana hal ini dapat diimplementasikan dalam strategi keamanan siber Anda.

Apa Itu Zero Trust Architecture?

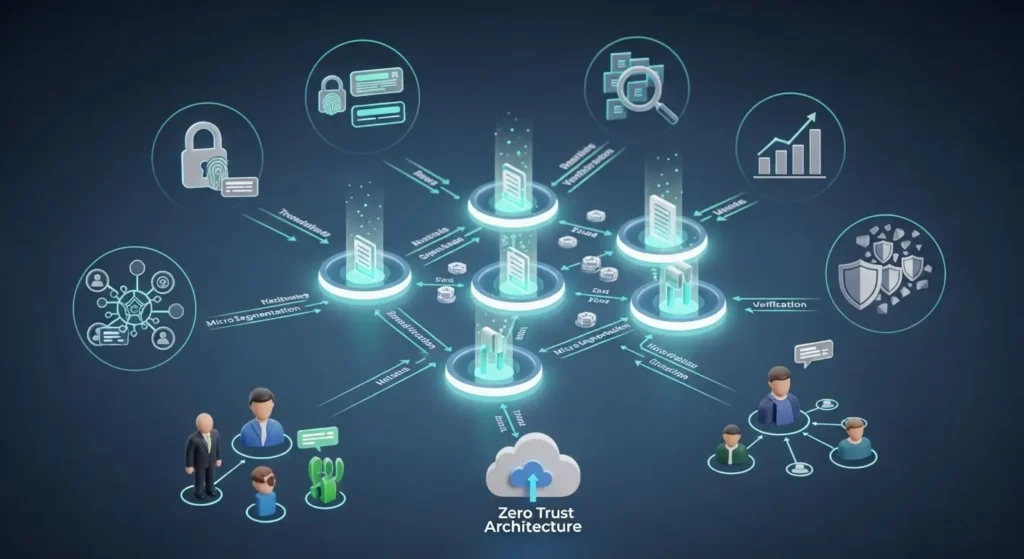

Zero Trust Architecture (ZTA) adalah model keamanan yang membatasi akses ke sistem dan data dengan asumsi bahwa ancaman dapat berasal dari dalam maupun luar organisasi. Dengan ZTA, tidak ada pengguna atau sistem yang otomatis dipercaya. Setiap permintaan akses harus diverifikasi, terlepas dari lokasi pengguna atau perangkat.

Prinsip Utama Zero Trust Architecture

- Verifikasi Identitas dan Akses: Setiap orang dan perangkat yang ingin mengakses sistem harus terverifikasi dengan cara yang ketat.

- Segmentasi Jaringan: Jaringan dibagi menjadi beberapa segmen agar jika satu segmen terkompromi, segmen lain tetap aman.

- Pemantauan Berkelanjutan: Aktivitas di dalam jaringan harus dipantau secara kontinu untuk mendeteksi perilaku mencurigakan.

- Policy-Based Access Control: Akses terhadap sumber daya ditentukan berdasarkan kebijakan yang ditetapkan, bukan hanya berdasarkan lokasi.

Kelebihan Mengadopsi Zero Trust Architecture

Adopsi ZTA dapat memberikan berbagai kelebihan dan manfaat yang signifikan untuk meningkatkan keamanan siber企業 Anda.

| Kelebihan | Deskripsi |

|---|---|

| Meningkatkan Keamanan | Mengurangi risiko serangan dengan menerapkan kontrol akses yang ketat. |

| Memudahkan Compliance | Menjadi lebih mudah untuk memenuhi standar dan regulasi keamanan yang berlaku. |

| Responsif terhadap Ancaman | Memungkinkan organisasi merespons ancaman secara lebih cepat dan efisien. |

Implementasi Zero Trust Architecture

Langkah-Langkah untuk Menerapkan Zero Trust

- Analisis dan Penilaian: Tinjau dan analisis infrastruktur TI yang ada.

- Identifikasi Sumber Daya Kritis: Tentukan aset, data, dan aplikasi yang perlu dilindungi lebih lanjut.

- Menerapkan Kontrol Akses: Implementasi solusi pengelolaan identitas dan akses yang memenuhi prinsip zero trust.

- Monitoring dan Audit: Lakukan pemantauan dan audit terus-menerus untuk memastikan kebijakan diterapkan secara efektif.

Tantangan dalam Implementasi Zero Trust

Meskipun banyak manfaatnya, ada juga tantangan yang perlu Anda hadapi saat mengimplementasikan Zero Trust Architecture.

- Biaya Awal: Investasi awal dalam alat dan teknologi yang diperlukan untuk menerapkan ZTA bisa tinggi.

- Kompleksitas Sistem: Integrasi dengan sistem yang ada tanpa gangguan sering kali menjadi tantangan.

- Keterlibatan Karyawan: Membutuhkan partisipasi dan kesadaran keamanan dari seluruh karyawan.

Takeaways tentang Zero Trust Architecture

Zero Trust Architecture menawarkan pendekatan yang kuat dalam dunia keamanan siber yang terus berkembang. Seiring dengan meningkatnya ancaman, penting bagi organisasi Anda untuk mempertimbangkan model ini dalam strategi keamanan.

- ZTA bukan hanya tentang teknologi, tapi juga tentang budaya keamanan dalam organisasi.

- Implementasi ZTA memerlukan proses yang berkelanjutan dan evaluasi secara teratur.

- Perusahaan dapat memperkuat pertahanan sibernya dengan mengadopsi prinsip-prinsip ZTA dan mengedukasi karyawan tentang kebijakan akses.

Kesimpulan

Dalam dunia yang semakin terhubung, metode tradisional dalam keamanan siber mungkin tidak lagi cukup. Zero Trust Architecture memberikan kerangka kerja inovatif yang dapat membantu organisasi untuk melindungi aset digital mereka lebih baik. Menerapkan model ini bukanlah tugas sederhana, tetapi dengan pemahaman yang tepat dan perencanaan yang matang, Anda bisa menjadikan ZTA sebagai bagian penting dari strategi keamanan siber Anda.