Access Control List: Pengertian dan Pentingnya dalam Cybersecurity

Selamat datang di artikel saya! Kali ini, saya ingin berbagi tentang Access Control List (ACL), sebuah mekanisme yang sangat penting dalam keamanan siber. Saya bekerja di Widya Security, sebuah perusahaan cybersecurity asal Indonesia yang fokus pada penetration testing. Di sini, saya akan menjelaskan apa itu ACL, bagaimana cara kerjanya, dan mengapa ia sangat penting dalam mengamankan data dan sumber daya kita.

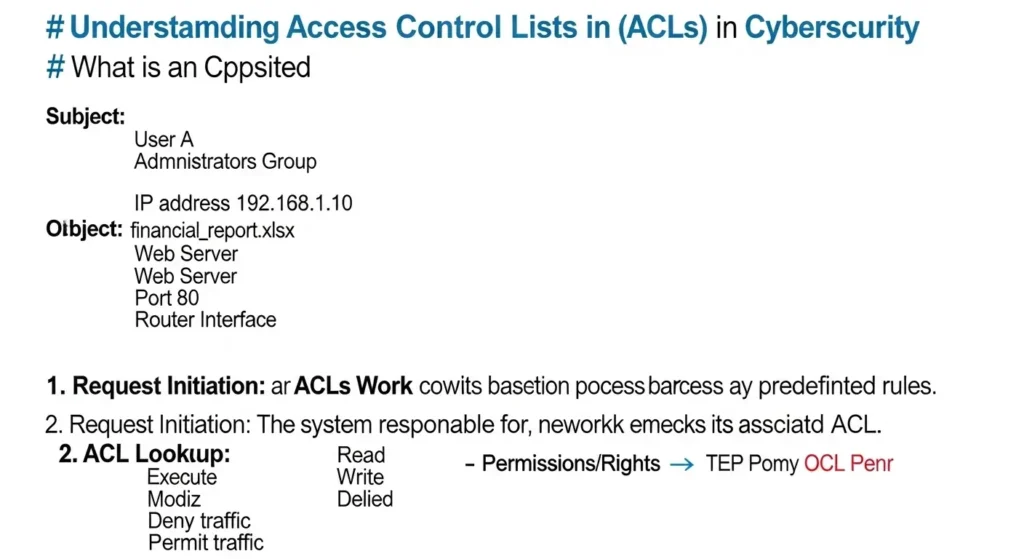

Apa Itu Access Control List?

Access Control List (ACL) adalah sebuah daftar yang menentukan siapa yang memiliki hak akses untuk menggunakan sumber daya tertentu dalam sistem. ACL memberikan kontrol yang ketat terhadap akses data dan biasanya digunakan di perangkat jaringan seperti router dan switch. Dengan ACL, kita dapat menentukan hak akses berdasarkan identitas pengguna atau jenis data yang ingin diamankan.

Bagaimana Cara Kerja Access Control List?

Jadi, bagaimana sebenarnya Access Control List ini bekerja? Mari kita lihat lebih dalam!

- Penetapan Hak Akses: ACL menetapkan hak akses untuk pengguna individual atau grup. Dengan kata lain, kita bisa menentukan siapa yang boleh dan tidak boleh mengakses file atau sumber daya tertentu.

- Implementasi di Jaringan: ACL sering diterapkan pada perangkat jaringan, seperti router, untuk memfilter traffic dan keamanan data. Misalnya, kita bisa memblokir alamat IP tertentu yang dicurigai berbahaya.

- Pentingnya Granularitas: ACL memungkinkan kontrol yang sangat spesifik. Kita bisa mengatur hak akses berdasarkan berbagai parameter seperti alamat IP, jenis pengguna, dan waktu akses.

Contoh Penggunaan ACL

Saya ingin memberikan beberapa contoh penggunaan ACL:

- Hanya karyawan IT yang memiliki hak akses ke server pengembangan.

- Grup HR memperoleh akses ke dokumen personal yang sensitif, sementara grup lain tidak bisa mengaksesnya.

- IP address tertentu diblokir dari akses ke jaringan internal untuk mencegah ancaman keamanan.

Pentingnya Access Control List dalam Keamanan Siber

Sekarang mari kita bahas mengapa Access Control List menjadi komponen penting dalam keamanan siber:

- Melindungi Data Sensitif: Dengan penggunaan ACL, kita dapat melindungi data sensitif dari akses tidak sah. Ini sangat penting, terutama bagi perusahaan yang memproses informasi medis atau finansial.

- Mencegah Privilege Creep: ACL membantu mencegah privilege creep (pembengkakan hak akses) yang dapat terjadi seiring waktu. Pengguna yang tidak lagi memerlukan akses seharusnya segera dicabut haknya.

- Memfasilitasi Audit dan Compliance: Penggunaan ACL yang teratur membuatnya lebih mudah untuk melakukan audit terhadap siapa yang memiliki akses ke data tertentu, yang sangat penting untuk kepatuhan terhadap kebijakan keamanan.

Riset dan Data Terkait Access Control List

Data menunjukkan bahwa:

- Around 20% breaches are caused due to privilege creep, making ACL crucial for minimizing unauthorized access (sumber: Sprinto).

- ACL has been recognized by NIST as a fundamental form of access control and is widely used in modern organizations (sumber: NIST).

Kesimpulan dan Takeaways

Dengan menggunakan Access Control List, kita tidak hanya menjaga data sensitif tetapi juga menciptakan sistem yang lebih transparan dan aman. Bukti data mendukung pentingnya ACL dalam menjaga keamanan jaringan kita di era serangan siber yang meningkat pesat.

Takeaways

- Access Control List adalah mekanisme sederhana yang efektif untuk mengatur hak akses.

- ACL membantu mencegah akses tidak sah dan memenuhi kebijakan kepatuhan.

- Implementasi yang tepat dari ACL dapat mengurangi insiden pelanggaran data yang signifikan.

Jika Anda ingin tahu lebih banyak tentang Layanan kami dalam cybersecurity, silakan cek informasi yang tersedia.