Pernahkah bertanya-tanya bagaimana perusahaan teknologi besar seperti bank atau platform perdagangan elektronik menjaga keamanan data jutaan penggunanya? Rahasianya terletak pada pengujian keamanan yang dilakukan secara rutin dan menyeluruh. Namun tidak semua pengujian keamanan sama. Ada berbagai jenis tes keamanan siber yang masing-masing memiliki tujuan, metode, dan hasil yang berbeda. Memahami jenis-jenis ini seperti mengenal berbagai alat dalam kotak perkakas. perlu tahu kapan menggunakan palu, kapan menggunakan obeng, agar pekerjaan selesai dengan sempurna. Mari kita jelajahi dunia pengujian keamanan siber yang akan membantu melindungi aset digital bisnis dengan lebih efektif.

Pengujian Penetrasi sebagai Simulasi Serangan Nyata

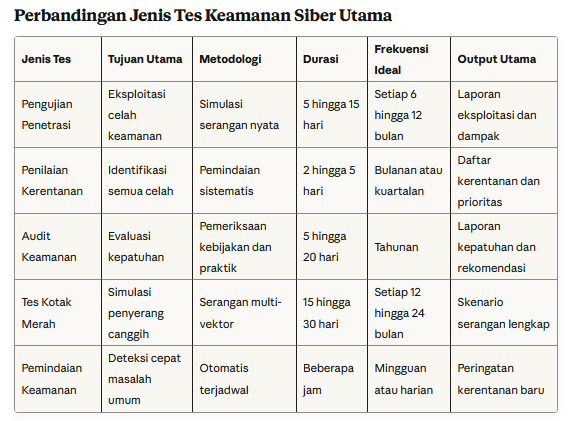

Pengujian penetrasi atau penetration testing adalah jenis tes keamanan paling populer dan sering kali yang pertama terlintas ketika membahas keamanan siber. Metode ini mensimulasikan serangan peretas sungguhan terhadap sistem untuk menemukan celah yang dapat dieksploitasi.

Prosesnya dimulai dengan persiapan di mana tim keamanan mempelajari target, mengumpulkan informasi publik, dan merencanakan strategi serangan. Mirip seperti peretas yang melakukan riset sebelum melancarkan serangan. Fase ini disebut reconnaissance dan sangat penting untuk keberhasilan pengujian.

Setelah persiapan, tim akan mencoba berbagai teknik untuk masuk ke sistem. Ini bisa termasuk mencoba mengeksploitasi kerentanan perangkat lunak, memanfaatkan konfigurasi yang lemah, atau bahkan melakukan rekayasa sosial terhadap karyawan. Setiap upaya didokumentasikan dengan detail untuk analisis lebih lanjut.

Jika berhasil masuk, pengujian tidak berhenti di situ. Tim akan mencoba bergerak lebih dalam ke sistem, meningkatkan hak akses, dan mengevaluasi data apa saja yang dapat diakses. Fase pasca eksploitasi ini menunjukkan dampak sebenarnya jika serangan sungguhan terjadi. Menurut penelitian Positive Technologies, 93 persen jaringan perusahaan dapat ditembus oleh penyerang, dan 71 persen penyerang dapat mencapai aset penting dalam waktu kurang dari satu hari.

Hasil pengujian penetrasi memberikan bukti konkret tentang kerentanan yang ada dan dampaknya terhadap bisnis. Ini bukan sekadar daftar masalah teknis tetapi demonstrasi nyata tentang apa yang dapat dilakukan peretas jika mereka berhasil masuk. Informasi ini sangat berharga untuk memprioritaskan perbaikan keamanan.

Penilaian Kerentanan untuk Identifikasi Menyeluruh

Penilaian kerentanan atau vulnerability assessment berfokus pada identifikasi sistematis semua kelemahan keamanan dalam sistem tanpa benar-benar mencoba mengeksploitasinya. Bayangkan ini seperti inspeksi kesehatan menyeluruh yang mencatat semua potensi masalah kesehatan.

Proses ini menggunakan kombinasi alat pemindaian otomatis dan pemeriksaan manual untuk menemukan kerentanan. Alat otomatis dapat memeriksa ribuan titik potensial dalam waktu singkat, mengidentifikasi masalah seperti perangkat lunak usang, konfigurasi tidak aman, atau patch keamanan yang belum diterapkan.

Pemeriksaan manual melengkapi pemindaian otomatis dengan mengidentifikasi kerentanan kompleks yang memerlukan pemahaman konteks. Ahli keamanan akan memeriksa arsitektur sistem, kebijakan keamanan, dan praktik operasional untuk menemukan kelemahan yang tidak dapat dideteksi oleh alat otomatis.

Hasil penilaian kerentanan adalah daftar komprehensif semua celah yang ditemukan, masing-masing dengan tingkat keparahan, dampak potensial, dan rekomendasi perbaikan. Data dari Verizon menunjukkan bahwa organisasi yang melakukan penilaian kerentanan rutin mengurangi waktu paparan terhadap kerentanan kritis hingga 50 persen dibanding yang tidak melakukannya.

Frekuensi penilaian kerentanan sebaiknya lebih sering dibanding pengujian penetrasi. Banyak organisasi melakukannya setiap bulan atau bahkan setiap minggu untuk sistem kritis. Pendekatan berkelanjutan ini memastikan kerentanan baru yang muncul dapat segera diidentifikasi dan diperbaiki.

Audit Keamanan untuk Evaluasi Komprehensif

Audit keamanan adalah pemeriksaan menyeluruh terhadap seluruh postur keamanan organisasi, tidak hanya fokus pada aspek teknis tetapi juga kebijakan, prosedur, dan kepatuhan regulasi. Ini seperti pemeriksaan kesehatan total yang tidak hanya melihat kondisi fisik tetapi juga gaya hidup dan kebiasaan.

Cakupan audit keamanan sangat luas. Tim auditor akan memeriksa dokumentasi kebijakan keamanan, prosedur operasional, log sistem, konfigurasi perangkat, kontrol akses, dan banyak lagi. Mereka juga akan mewawancarai personel untuk memahami bagaimana kebijakan diterapkan dalam praktik sehari-hari.

Audit keamanan sering kali diperlukan untuk memenuhi persyaratan kepatuhan regulasi. Standar seperti ISO 27001, PCI-DSS untuk bisnis yang memproses kartu kredit, atau HIPAA untuk layanan kesehatan, semuanya memerlukan audit keamanan berkala. Kegagalan audit dapat berakibat pada sanksi hukum, denda, atau bahkan kehilangan lisensi operasional.

Perbedaan utama audit dengan pengujian lainnya adalah fokus pada kepatuhan dan tata kelola. Sementara pengujian penetrasi mencari celah yang dapat dieksploitasi, audit memeriksa apakah organisasi mengikuti praktik terbaik dan memenuhi standar yang ditetapkan. Hasil audit memberikan gambaran menyeluruh tentang kematangan program keamanan organisasi.

Durasi audit bervariasi dari beberapa hari hingga beberapa minggu tergantung ukuran dan kompleksitas organisasi. Audit yang baik tidak hanya mengidentifikasi kekurangan tetapi juga memberikan roadmap untuk perbaikan berkelanjutan. Statistik menunjukkan organisasi dengan program audit matang mengalami 40 persen lebih sedikit insiden keamanan dibanding yang tidak memiliki audit rutin.

Pengujian Tim Merah untuk Simulasi Ancaman Canggih

Pengujian tim merah atau red team testing adalah bentuk paling mendalam dari pengujian keamanan. Tim merah berperan sebagai penyerang canggih yang menggunakan segala cara untuk mencapai tujuan tertentu, seperti mencuri data spesifik atau mendapatkan akses ke sistem kritis.

Berbeda dengan pengujian penetrasi standar yang biasanya terbatas pada area tertentu, tim merah dapat menyerang dari berbagai sudut. Ini mencakup serangan teknis terhadap sistem, rekayasa sosial terhadap karyawan, bahkan akses fisik ke kantor jika memungkinkan. Tidak ada yang di luar jangkauan selama masih dalam batas hukum dan etika.

Durasi pengujian tim merah jauh lebih lama, bisa berminggu-minggu atau bahkan berbulan-bulan. Tim merah akan bergerak perlahan dan hati-hati seperti penyerang sungguhan yang mencoba menghindari deteksi. Mereka akan menggunakan teknik anti-forensik dan berusaha menyembunyikan jejak mereka.

Yang membuat pengujian tim merah unik adalah melibatkan tim biru atau blue team yang bertugas mendeteksi dan merespons serangan. Interaksi antara penyerang dan pembela ini menciptakan skenario realistis yang menguji tidak hanya keamanan teknis tetapi juga prosedur respons insiden dan kemampuan tim keamanan.

Hasil pengujian tim merah memberikan wawasan mendalam tentang kemampuan deteksi dan respons organisasi. Data dari Komisi Informasi menunjukkan bahwa 70 persen organisasi gagal mendeteksi tim merah dalam waktu yang dapat diterima, mengungkapkan celah serius dalam kemampuan monitoring dan respons mereka.

Pemindaian Keamanan Berkelanjutan untuk Pemantauan Rutin

Pemindaian keamanan adalah bentuk pengujian paling ringan tetapi dilakukan paling sering. Ini menggunakan alat otomatis untuk memeriksa sistem secara berkala dan mengidentifikasi kerentanan baru yang muncul.

Sistem pemindaian modern dapat dikonfigurasi untuk berjalan secara otomatis setiap hari, minggu, atau sesuai jadwal yang ditentukan. Setiap kali pemindaian selesai, hasilnya dibandingkan dengan pemindaian sebelumnya untuk mengidentifikasi perubahan. Pendekatan berkelanjutan ini memastikan kerentanan baru segera terdeteksi.

Pemindaian keamanan sangat efektif untuk menemukan masalah umum seperti patch keamanan yang belum diterapkan, konfigurasi default yang tidak aman, atau sertifikat kedaluwarsa. Namun pemindaian otomatis memiliki keterbatasan dalam menemukan kerentanan kompleks yang memerlukan pemahaman konteks bisnis.

Integrasi pemindaian keamanan dengan sistem manajemen kerentanan memungkinkan pelacakan otomatis dari penemuan hingga remediasi. Tim dapat melihat tren kerentanan dari waktu ke waktu, mengukur waktu perbaikan, dan memastikan tidak ada celah yang terlewat. Statistik menunjukkan organisasi dengan pemindaian berkelanjutan memperbaiki kerentanan kritis 60 persen lebih cepat dibanding yang hanya melakukan pengujian berkala.

Biaya pemindaian berkelanjutan relatif rendah karena sebagian besar proses terotomatisasi. Ini membuatnya dapat diakses bahkan oleh organisasi kecil yang mungkin tidak mampu melakukan pengujian penetrasi penuh secara rutin. Pemindaian memberikan lapisan dasar perlindungan yang penting untuk semua organisasi.

Pengujian Keamanan Aplikasi untuk Perangkat Lunak Aman

Pengujian keamanan aplikasi berfokus khusus pada perangkat lunak dan aplikasi yang dikembangkan atau digunakan organisasi. Ini mencakup aplikasi web, aplikasi mobile, aplikasi desktop, dan layanan mikro.

Pengujian statis atau Static Application Security Testing menganalisis kode sumber tanpa menjalankan program. Alat analisis statis dapat mengidentifikasi pola kode berbahaya, kesalahan pemrograman yang dapat menyebabkan kerentanan, dan pelanggaran praktik pengkodean aman. Pengujian ini dapat diintegrasikan dalam proses pengembangan untuk menemukan masalah sejak dini.

Pengujian dinamis atau Dynamic Application Security Testing menjalankan aplikasi dan mencoba mengeksploitasi kerentanan selama runtime. Ini mirip dengan pengujian penetrasi tetapi fokus pada aplikasi spesifik. Pengujian dinamis dapat menemukan masalah yang tidak terlihat dalam kode seperti masalah konfigurasi atau kerentanan yang muncul dari interaksi komponen.

Pengujian interaktif menggabungkan pendekatan statis dan dinamis untuk hasil lebih akurat. Dengan memantau aplikasi dari dalam saat berjalan dan diuji, pengujian interaktif dapat mengidentifikasi jalur eksekusi tepat yang mengarah ke kerentanan, mengurangi positif palsu secara signifikan.

Menurut Consortium for IT Software Quality, kualitas perangkat lunak yang buruk menyebabkan kerugian 2,08 triliun dolar AS secara global pada 2020. Sebagian besar masalah keamanan dapat dicegah dengan pengujian yang tepat selama siklus pengembangan. Pendekatan keamanan sejak awal atau security by design jauh lebih efektif dan murah dibanding memperbaiki kerentanan setelah aplikasi dirilis.

Pengujian Keamanan Jaringan untuk Infrastruktur Digital

Pengujian keamanan jaringan memeriksa infrastruktur yang menghubungkan semua sistem dalam organisasi. Ini mencakup router, switch, firewall, sistem deteksi intrusi, dan perangkat jaringan lainnya.

Pemindaian jaringan mengidentifikasi semua perangkat yang terhubung, port yang terbuka, dan layanan yang berjalan. Informasi ini menjadi dasar untuk memahami topologi jaringan dan mengidentifikasi titik potensial yang dapat diserang. Banyak pelanggaran keamanan dimulai dari perangkat jaringan yang tidak dipantau atau terlupakan.

Pengujian konfigurasi keamanan memverifikasi apakah perangkat jaringan dikonfigurasi sesuai praktik terbaik. Ini mencakup pemeriksaan aturan firewall, pengaturan router, segmentasi jaringan, dan kontrol akses. Konfigurasi yang salah adalah penyebab umum kerentanan yang dapat dieksploitasi dengan mudah.

Analisis lalu lintas jaringan menggunakan alat seperti sniffer paket untuk memeriksa data yang mengalir melalui jaringan. Ini dapat mengungkap komunikasi tidak terenkripsi, protokol tidak aman, atau pola lalu lintas mencurigakan yang mengindikasikan kompromi. Data dari Cisco menunjukkan bahwa waktu rata-rata untuk mendeteksi pelanggaran adalah 207 hari, memberikan penyerang waktu luas untuk mencuri data.

Pengujian ketahanan jaringan mengevaluasi kemampuan infrastruktur untuk terus beroperasi di bawah serangan. Ini mencakup simulasi serangan penolakan layanan, kelebihan beban, atau kegagalan komponen untuk melihat bagaimana sistem merespons. Jaringan yang tangguh dapat mempertahankan operasi bahkan ketika diserang.

Pengujian Respons Insiden untuk Kesiapan Menghadapi Serangan

Pengujian respons insiden mengevaluasi kemampuan organisasi untuk mendeteksi, merespons, dan pulih dari insiden keamanan. Ini seperti latihan kebakaran yang memastikan semua orang tahu apa yang harus dilakukan ketika alarm berbunyi.

Latihan meja atau tabletop exercise mengumpulkan tim respons insiden untuk membahas skenario serangan hipotetis. Peserta mendiskusikan langkah-langkah yang akan mereka ambil, siapa yang bertanggung jawab untuk apa, dan keputusan apa yang perlu dibuat. Format diskusi ini mengidentifikasi kesenjangan dalam rencana respons tanpa tekanan insiden nyata.

Simulasi teknis menciptakan skenario serangan lebih realistis di lingkungan terkontrol. Tim harus mendeteksi serangan, melakukan investigasi, mengisolasi sistem yang terkompromi, dan memulihkan operasi normal. Simulasi mengungkapkan apakah alat monitoring bekerja dengan baik dan apakah prosedur respons dapat diikuti dalam praktik.

Latihan tim ungu atau purple team exercise menggabungkan tim merah dan tim biru untuk meningkatkan kemampuan deteksi dan respons. Tim merah menjalankan serangan sementara tim biru mencoba mendeteksi dan merespons, dengan kolaborasi untuk belajar dari setiap langkah. Pendekatan kolaboratif ini lebih efektif untuk peningkatan dibanding pendekatan adversarial murni.

Hasil pengujian respons insiden mengidentifikasi kelemahan dalam prosedur, kesenjangan keterampilan tim, atau keterbatasan alat. Organisasi dengan program latihan respons insiden yang matang dapat mengurangi waktu respons hingga 50 persen menurut penelitian Strategi Pelaterian Budaya, secara signifikan mengurangi dampak insiden keamanan.

Memilih Jenis Tes yang Tepat untuk Kebutuhan

Tidak ada satu jenis tes keamanan yang sempurna untuk semua situasi. Pemilihan bergantung pada berbagai faktor termasuk tujuan bisnis, anggaran, tingkat risiko, dan persyaratan regulasi.

Untuk organisasi yang baru memulai program keamanan, kombinasi pemindaian keamanan rutin dan penilaian kerentanan berkala memberikan fondasi yang baik. Ini membangun visibilitas dasar tentang postur keamanan tanpa investasi besar. Seiring kematangan program, pengujian penetrasi dapat ditambahkan untuk validasi lebih mendalam.

Organisasi dengan sistem kritis atau yang menyimpan data sensitif memerlukan pengujian lebih komprehensif. Pengujian penetrasi tahunan minimal diperlukan, dilengkapi dengan pemindaian berkelanjutan dan audit kepatuhan. Untuk sistem yang sangat kritis, pengujian tim merah dapat memberikan evaluasi paling realistis tentang kemampuan pertahanan.

Industri yang diatur ketat seperti keuangan atau kesehatan memiliki persyaratan pengujian spesifik yang harus dipenuhi. Audit keamanan berkala menjadi wajib untuk mempertahankan kepatuhan. Penting untuk memahami persyaratan regulasi yang berlaku dan memastikan program pengujian memenuhi standar tersebut.

Pendekatan ideal menggabungkan berbagai jenis pengujian untuk perlindungan berlapis. Pemindaian berkelanjutan memberikan monitoring konstan, penilaian kerentanan berkala mengidentifikasi masalah baru, pengujian penetrasi tahunan memvalidasi efektivitas kontrol, dan audit memastikan kepatuhan. Kombinasi ini menciptakan program keamanan komprehensif yang mengatasi ancaman dari berbagai sudut.

Kesimpulan dan Langkah Membangun Program Pengujian Keamanan

Memahami berbagai jenis tes keamanan siber adalah langkah pertama dalam membangun strategi perlindungan efektif untuk aset digital. Setiap jenis pengujian memiliki kekuatan dan keterbatasan, dan penggunaan yang tepat memberikan gambaran lengkap tentang postur keamanan organisasi.

Keamanan siber bukan kegiatan sekali jadi tetapi proses berkelanjutan yang memerlukan pengujian rutin dan perbaikan konstan. Ancaman terus berkembang, sistem berubah seiring waktu, dan kerentanan baru ditemukan setiap hari. Program pengujian yang matang mengantisipasi perubahan ini dan memastikan pertahanan selalu update.

Investasi dalam pengujian keamanan melindungi dari kerugian jauh lebih besar akibat pelanggaran data atau serangan siber. Biaya rata-rata pelanggaran data mencapai puluhan hingga ratusan miliar rupiah, belum termasuk kerusakan reputasi yang sulit dipulihkan. Pengujian keamanan adalah asuransi terbaik untuk investasi digital.

Jangan menunggu hingga serangan terjadi untuk mulai menguji keamanan sistem. Setiap hari tanpa pengujian adalah kesempatan bagi peretas untuk menemukan dan mengeksploitasi kerentanan yang mungkin sudah ada sejak lama. Mulai sekarang dengan jenis pengujian yang sesuai dengan kebutuhan dan tingkat kematangan keamanan organisasi

Widya Security menyediakan berbagai layanan pengujian keamanan siber dari pemindaian kerentanan hingga pengujian tim merah dengan metodologi standar internasional. Tim ahli bersertifikat kami telah membantu ratusan organisasi di Indonesia mengidentifikasi dan memperbaiki ribuan kerentanan sebelum dieksploitasi. Dapatkan evaluasi keamanan menyeluruh dengan laporan detail dan rekomendasi praktis yang dapat langsung diterapkan. Kunjungi widyasecurity.com sekarang untuk konsultasi gratis dan tentukan jenis pengujian keamanan yang paling sesuai untuk melindungi aset digital bisnis dari ancaman yang terus berkembang.