Encryption at Rest: Keamanan Data di Dunia Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia digital saat ini, membantu organisasi dalam melindungi data mereka adalah tugas yang sangat penting. Salah satu metode yang kami gunakan untuk melindungi data adalah encryption at rest, yang menjadi fokus utama artikel ini.

Pentingnya Keamanan Data

Data adalah aset berharga bagi setiap organisasi. Namun, tanpa keamanan yang memadai, data ini bisa menjadi target empuk bagi para penyerang. Encryption at rest adalah salah satu metode yang efektif untuk melindungi data Anda, terutama ketika data tersebut disimpan di server atau dalam database.

Apa itu Encryption at Rest?

Encryption at rest adalah proses mengamankan data yang disimpan, sehingga data tersebut tidak dapat diakses tanpa kunci dekripsi yang tepat. Ini berbeda dengan encryption in transit, di mana data dilindungi saat dikirim melalui jaringan. Di sini, kami fokus pada perlindungan data ketika itu sudah disimpan.

Manfaat Encryption at Rest

- Melindungi data sensitif: Dengan meng-encrypt data, bahkan jika penyerang dapat mengakses storage fisik, mereka tidak akan dapat membaca data tersebut tanpa kunci dekripsi.

- Meningkatkan kepatuhan: Banyak regulasi seperti GDPR dan HIPAA yang mengharuskan penggunaan enkripsi untuk melindungi informasi sensitif.

- Mengurangi risiko kehilangan data: Jika sistem Anda disusupi, data yang ter-encrypt akan memberikan lapisan perlindungan tambahan.

Implementasi Encryption at Rest

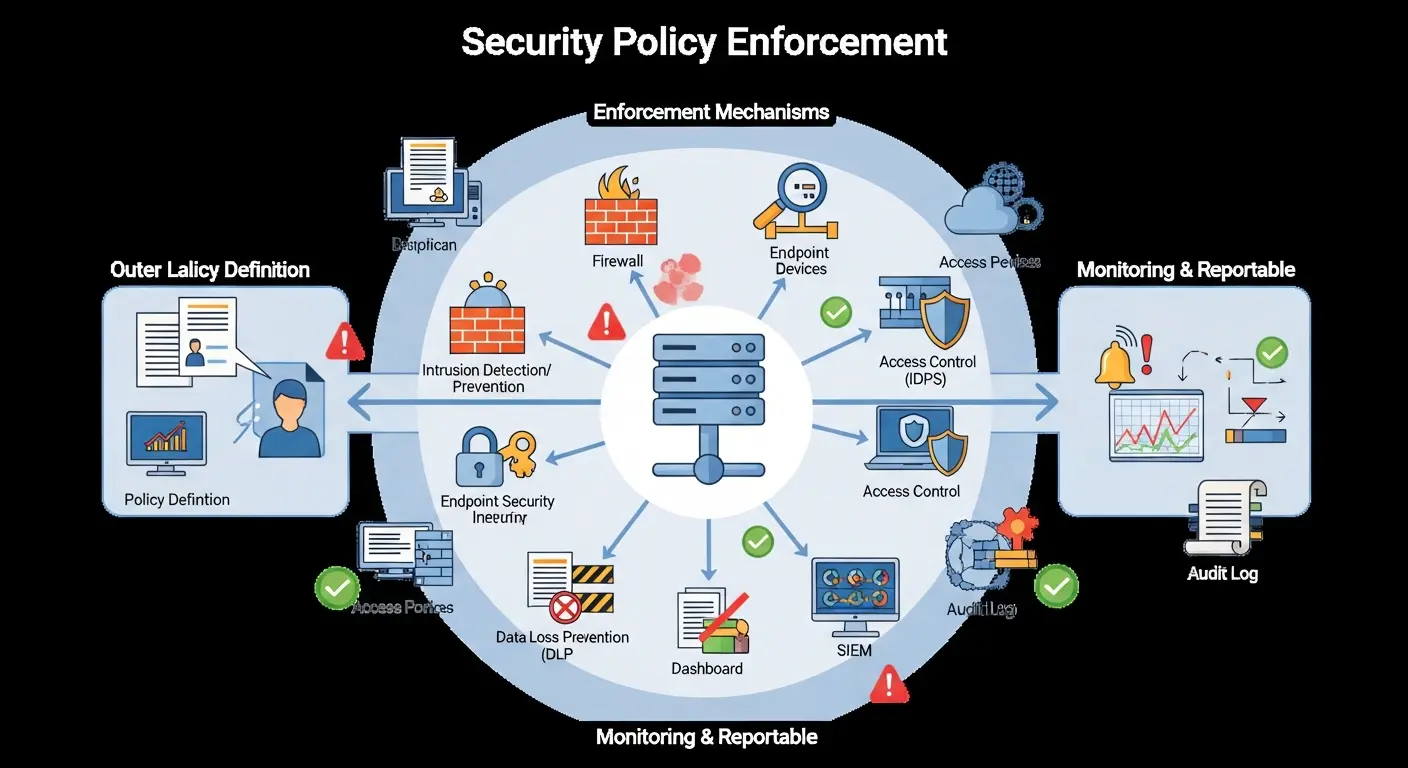

Dalam proses implementasi encryption at rest, ada beberapa langkah yang perlu diikuti:

- Pilihan Algoritma Enkripsi: Pilih algoritma enkripsi yang kuat seperti AES-256.

- Pengelolaan Kunci: Pastikan kunci enkripsi dikelola dengan baik, termasuk rotasi kunci secara berkala.

- Audit dan Monitoring: Lakukan audit secara rutin untuk memastikan bahwa data tetap terlindungi.

Tabel perbandingan Enkripsi

| Metode | Keuntungan | Kekurangan |

|---|---|---|

| Encryption at Rest | Melindungi data saat tidak aktif | Kunci jika hilang, data bisa hilang |

| Encryption in Transit | Mencegah intersepsi saat transfer data | Tidak melindungi data yang disimpan |

Tantangan dalam Encryption at Rest

Meskipun encryption at rest sangat penting, ada tantangan yang perlu diatasi, seperti:

- Kompleksitas Pengelolaan Kunci: Pengelolaan kunci enkripsi bisa sangat sulit dan membutuhkan perhatian yang serius.

- Pengaruh terhadap Kinerja: Enkripsi dan dekripsi memerlukan waktu tambahan, yang bisa mempengaruhi kinerja sistem.

Kesimpulan

Transparent untuk mengimplementasikan encryption at rest dalam strategi keamanan siber kita sangatlah penting. Ini tidak hanya melindungi data kita, tetapi juga membantu kita mematuhi berbagai regulasi yang ada. Oleh karena itu, sangat dianjurkan untuk menerapkan enkripsi sebagai bagian penting dari keamanan data kita.

Takeaways

- Data yang tidak ter-encrypt rentan terhadap pencurian.

- Kepatuhan terhadap regulasi dapat ditingkatkan dengan enkripsi.

- Pengelolaan kunci yang baik sangat penting untuk keberhasilan enkripsi.

Untuk informasi lebih lanjut tentang Penetration Testing dan layanan kami lainnya, silakan kunjungi halaman layanan kami.