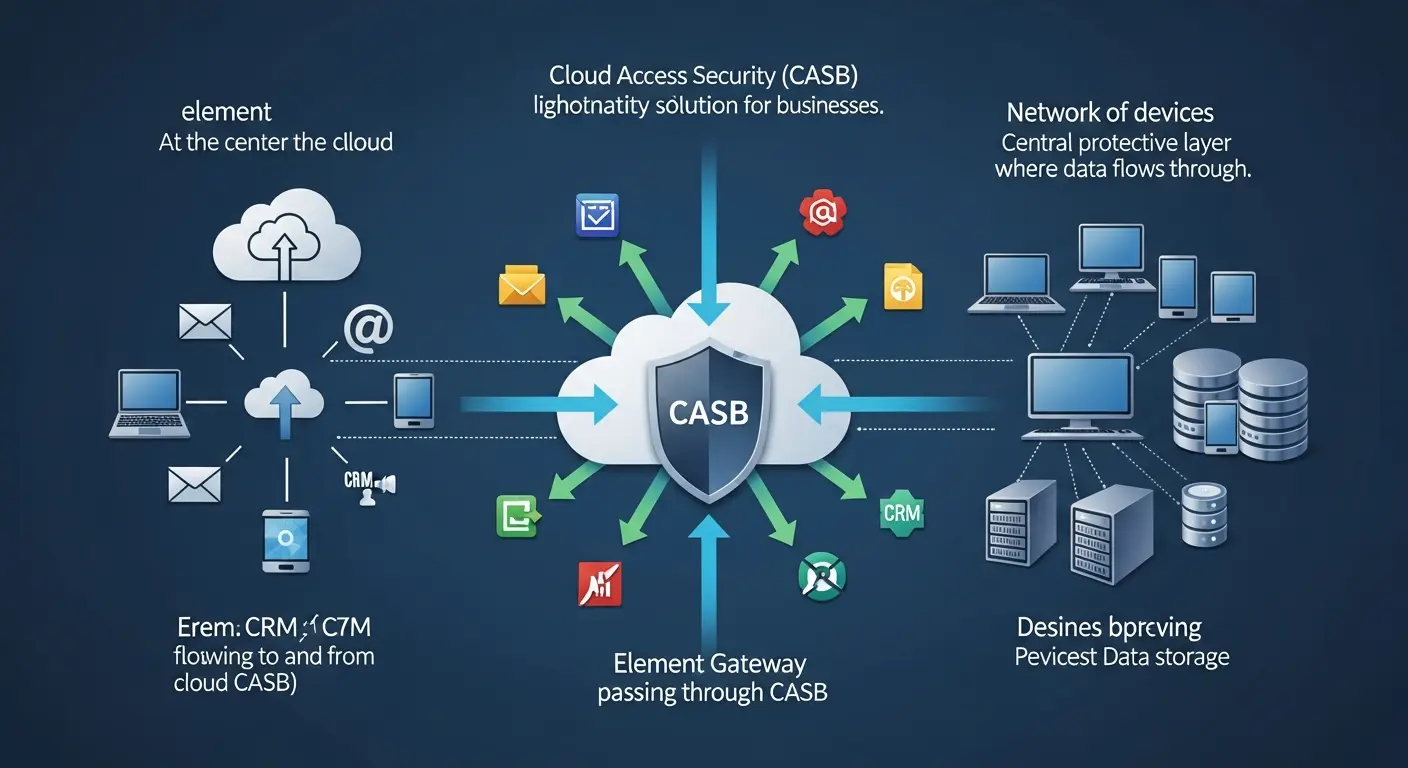

Cloud Access Security Broker: Solusi Keamanan untuk Bisnis

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin terhubung, keamanan siber menjadi sangat penting, terutama dengan meningkatnya penggunaan layanan cloud. Cloud Access Security Broker (CASB) muncul sebagai solusi yang membantu perusahaan menjaga keamanan data dan kepatuhan mereka di lingkungan cloud.

Mengapa Cloud Access Security Broker Penting?

Dengan adopsi cloud yang cepat, banyak organisasi menghadapi tantangan dalam mengamankan data yang disimpan di berbagai platform cloud. CASB berfungsi sebagai penghubung antara pengguna dan layanan cloud, memberikan visibilitas dan kontrol yang dibutuhkan untuk melindungi informasi sensitif.

Fungsi Utama Cloud Access Security Broker

- Visibilitas Data: CASB memberikan wawasan tentang siapa yang mengakses data dan di mana data tersebut disimpan.

- Kepatuhan: Membantu organisasi memenuhi berbagai regulasi terkait dengan perlindungan data.

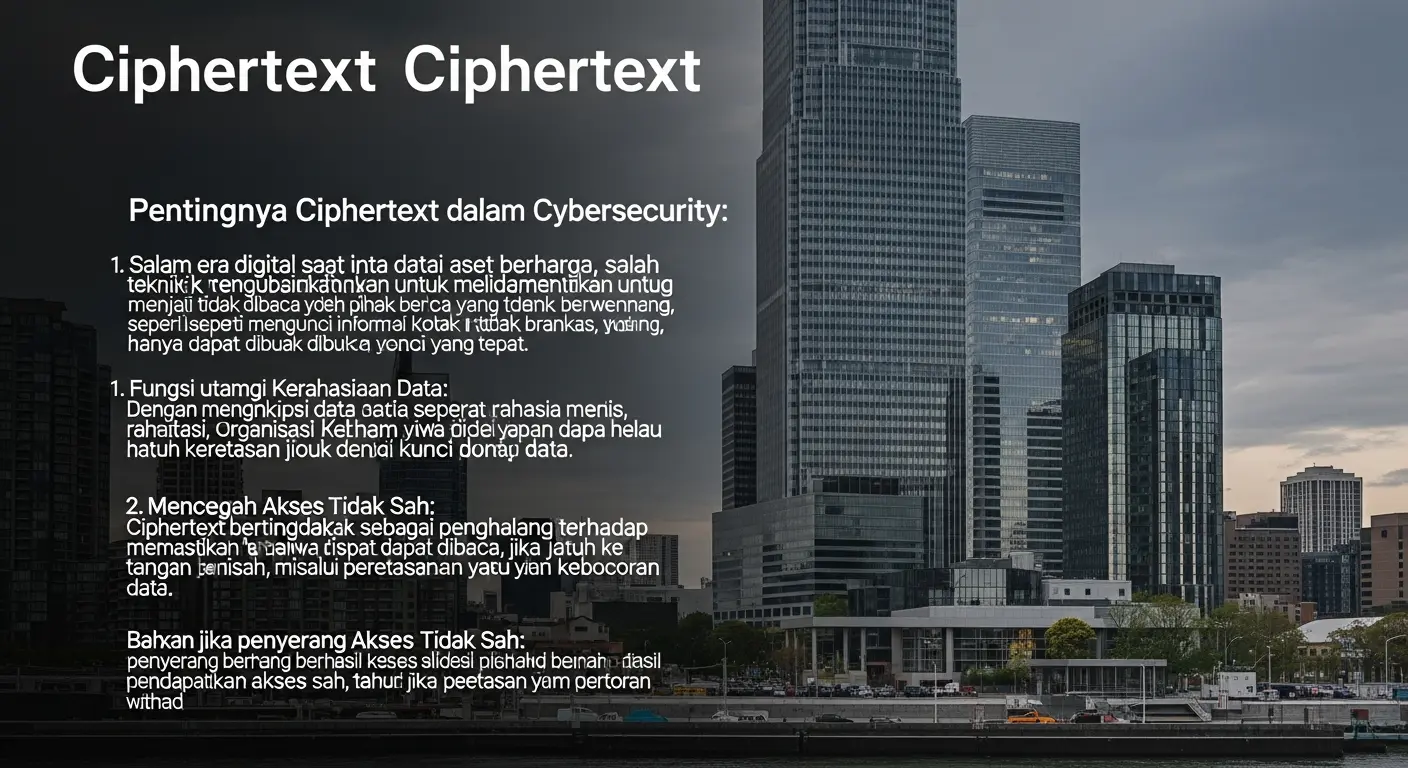

- Keamanan: Melindungi data dengan enkripsi dan akses berbasis kebijakan.

Bagaimana Cloud Access Security Broker Bekerja?

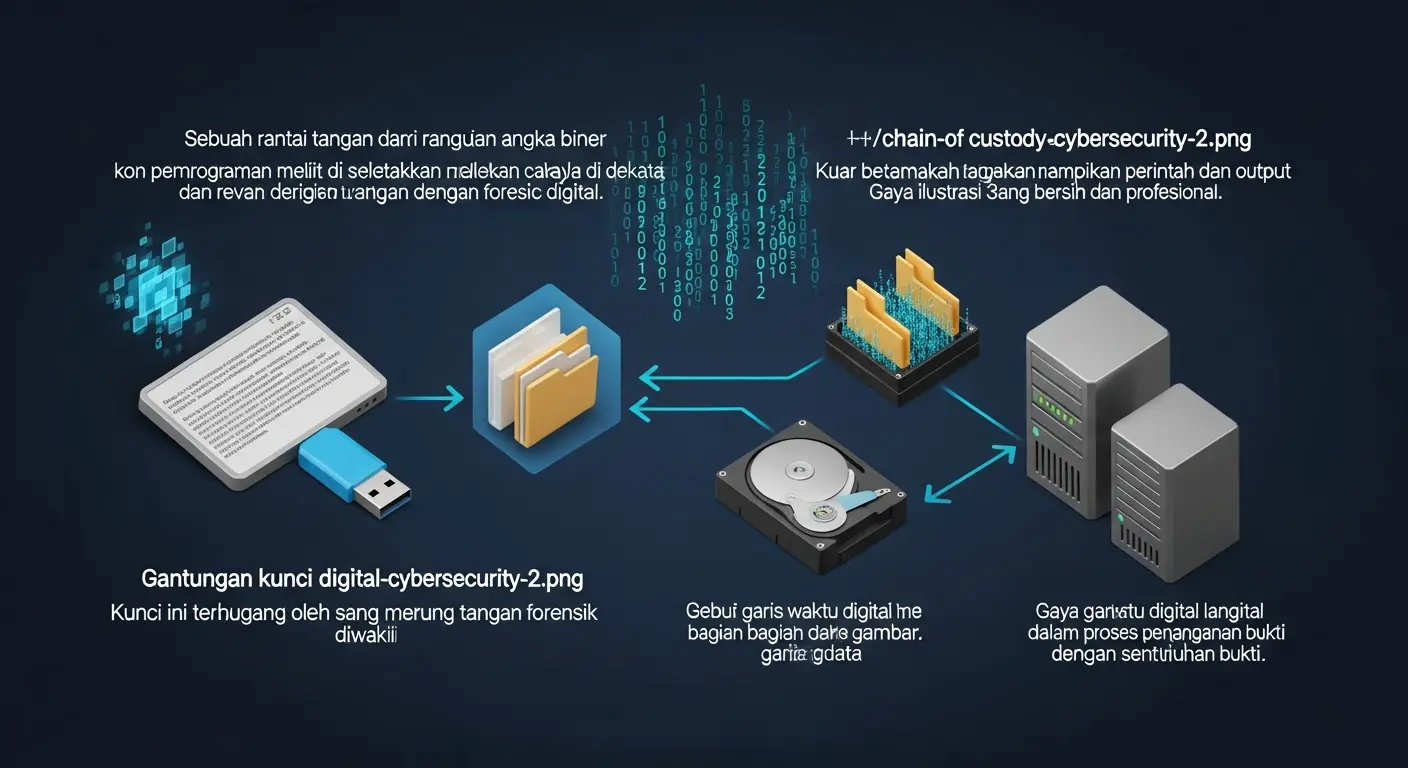

Cloud Access Security Broker bekerja dengan memantau aktivitas dalam aplikasi cloud. Ini dilakukan melalui integrasi dengan kebijakan keamanan yang ditetapkan oleh perusahaan dan aturan compliance yang berlaku. Dalam banyak kasus, CASB juga menggunakan teknologi seperti analisis perilaku pengguna untuk mendeteksi risiko dan anomali.

Manfaat Menggunakan Cloud Access Security Broker

Berikut adalah beberapa manfaat utama dari menggunakan CASB:

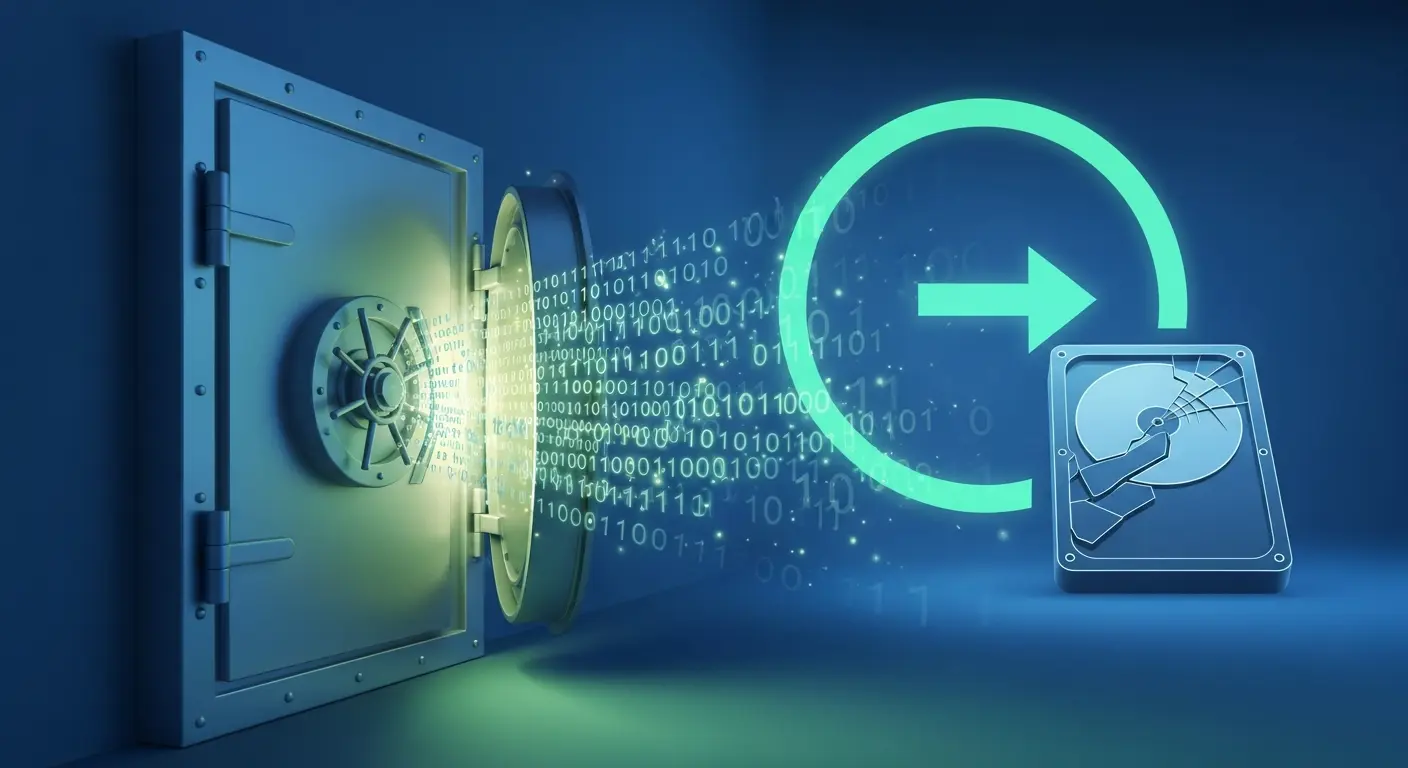

- Perlindungan Data: Melindungi data saat transit dan saat disimpan.

- Keterlibatan Pengguna: Memberikan kesadaran kepada pengguna tentang kebijakan keamanan.

- Pengelolaan Risiko: Mengidentifikasi dan mengurangi risiko terkait akses cloud.

Studi Kasus: Implementasi Cloud Access Security Broker

Beberapa perusahaan besar telah berhasil menerapkan Cloud Access Security Broker untuk meningkatkan keamanan mereka. Misalnya, sebuah bank terkemuka menggunakan CASB untuk memastikan bahwa data pelanggan tidak dapat diakses secara tidak sah dan mengikuti standar kepatuhan yang ketat.

Proses Implementasi CASB

- Audit dan Identifikasi Kebutuhan Keamanan.

- Pemilihan Vendor CASB yang Tepat.

- Penerapan Kebijakan dan Prosedur Keamanan.

- Monitoring dan Penyesuaian Kebijakan Secara Berkala.

Pentingnya Penetration Testing dalam Konteks CASB

Implementasi pen penetration testing sangat penting untuk mengevaluasi efektivitas Cloud Access Security Broker. Dengan melakukan penetration testing, perusahaan dapat mengidentifikasi celah keamanan dan meningkatkan kebijakan proteksi mereka. Untuk informasi lebih lanjut tentang penetration testing, kunjungi Penetration Testing dari Widya Security.

Takeaways

- CASB adalah alat penting untuk melindungi data di cloud.

- Penerapan yang baik dapat meningkatkan keamanan keseluruhan organisasi.

- Penetration testing membantu mengidentifikasi dan memperbaiki kelemahan keamanan.

Kesimpulan

Cloud Access Security Broker menjadi salah satu solusi yang sangat diperlukan dalam menjaga keamanan informasi di era digital ini. Dengan berbagai fitur yang ditawarkan, CASB membantu organisasi untuk mengelola risiko dan memenuhi regulasi kepatuhan dengan lebih efektif. Untuk layanan keamanan siber lainnya, seperti training dan cyber security consultant, Widya Security siap membantu.