Apa Itu APT (Advanced Persistent Threat) dalam Cybersecurity?

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Di dunia keamanan siber, istilah APT (Advanced Persistent Threat) sering kali mendominasi diskusi mengenai ancaman digital yang semakin canggih. Dalam artikel ini, kami akan menjelaskan apa itu APT, bagaimana cara kerjanya, dan mengapa penting bagi organisasi untuk memahaminya.

Definisi APT

APT adalah jenis serangan siber yang dirancang untuk mencuri data atau merusak sistem secara bertahap. Berbeda dengan serangan siber biasa yang bersifat sporadis, APT dilakukan oleh aktor dengan sumber daya yang cukup besar dan fokus pada target tertentu.

Ciri-Ciri APT

- Serangan berlangsung dalam jangka waktu yang lama.

- Serangan dilakukan secara bertahap dan terencana.

- Target serangan biasanya adalah organisasi dengan informasi berharga, seperti pemerintah atau perusahaan besar.

Cara Kerja APT

APT biasanya dilakukan melalui beberapa langkah kunci:

- Reconnaissance: Para penyerang melakukan survei untuk mengumpulkan informasi mengenai target.

- Initial Compromise: Penyerang masuk ke jaringan target melalui metode seperti phishing atau malware.

- Establishing a Presence: Setelah mendapatkan akses, penyerang akan berusaha untuk mempertahankan posisi mereka di dalam jaringan.

- Data Exfiltration: Penyerang mengumpulkan data berharga dan mentransfernya keluar dari jaringan.

Contoh Kasus APT

Salah satu contoh terkenal dari APT adalah serangan terhadap Sony Pictures pada tahun 2014. Penyerang berhasil memperoleh akses ke sistem internal dan mencuri informasi sensitif. Serangan ini menunjukkan bagaimana APT dapat menyebabkan kerugian besar bagi perusahaan.

Pentingnya Memahami dan Mengatasi APT

Bagi organisasi, memahami dan mengatasi APT adalah suatu keharusan. Serangan ini tidak hanya mengancam keamanan data, tetapi juga reputasi perusahaan. Dengan pengetahuan yang tepat, organisasi dapat mempersiapkan diri dengan langkah-langkah pencegahan yang lebih baik.

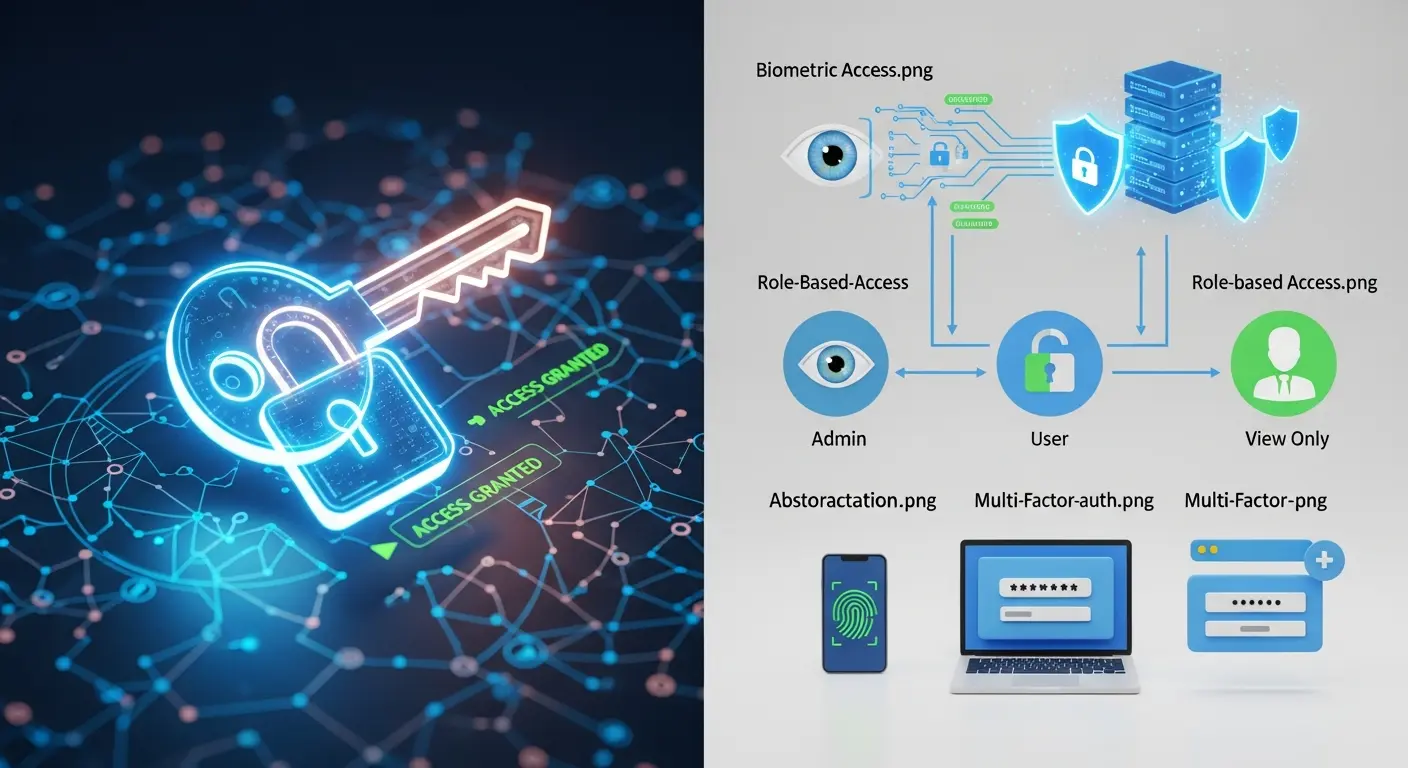

Langkah-Langkah Pencegahan APT

- Melakukan training keamanan siber bagi karyawan.

- Melakukan penilaian risiko secara berkala.

- Mengimplementasikan teknologi deteksi dan respons ancaman yang canggih.

Kesimpulan

Advanced Persistent Threat (APT) merupakan ancaman serius dalam dunia siber yang harus diperhatikan oleh setiap organisasi. Dengan pemahaman yang mendalam dan langkah-langkah pencegahan yang tepat, organisasi dapat melindungi diri dari serangan ini.

Takeaways

- APT merupakan ancaman yang dirancang untuk mencuri data secara bertahap.

- Penting untuk memahami cara kerja APT untuk mencegah ancaman ini.

- Pelatihan dan teknologi yang tepat dapat membantu organisasi mengatasi APT.

Untuk meningkatkan keamanan siber organisasi Anda, pertimbangkan untuk melakukan penetration testing dan mendapatkan bantuan dari konsultan keamanan siber.