Jasa Audit Web Application di Bidang Cybersecurity

Kami di Widya Security merupakan perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia digital yang semakin maju, kehadiran jasa audit web application menjadi sangat krusial untuk keamanan data. Artikel ini akan membahas pentingnya audit keamanan untuk aplikasi web, dan beberapa langkah yang bisa diambil untuk melindungi aplikasi Anda dari potensi serangan siber.

Pentingnya Jasa Audit Web Application

Pada era teknologi informasi, aplikasi web menjadi salah satu aset terpenting bagi organisasi. Namun, seiring meningkatnya penggunaan aplikasi web, risiko yang dihadapi juga meningkat. Kami percaya bahwa melakukan jasa audit web application secara rutin adalah langkah yang tidak dapat ditawar lagi. Berikut adalah beberapa alasan kenapa audit ini sangat penting:

- Mengidentifikasi Kerentanan: Melalui audit, kita dapat menemukan celah yang bisa dieksploitasi oleh penyerang.

- Mematuhi Regulasi: Banyak regulasi yang mengharuskan perusahaan melakukan audit keamanan.

- Melindungi Data Sensitif: Audit membantu kita melindungi data pelanggan yang berharga dan mencegah kebocoran data.

- Meningkatkan Kepercayaan Pengguna: Dengan menunjukkan keamanan aplikasi kita, pelanggan akan merasa lebih percaya untuk menggunakan layanan kita.

Langkah-langkah dalam Jasa Audit Web Application

1. Perencanaan Audit

Langkah pertama yang harus kita lakukan adalah mendefinisikan ruang lingkup audit. Apa saja yang akan diaudit? Ini bisa mencakup:

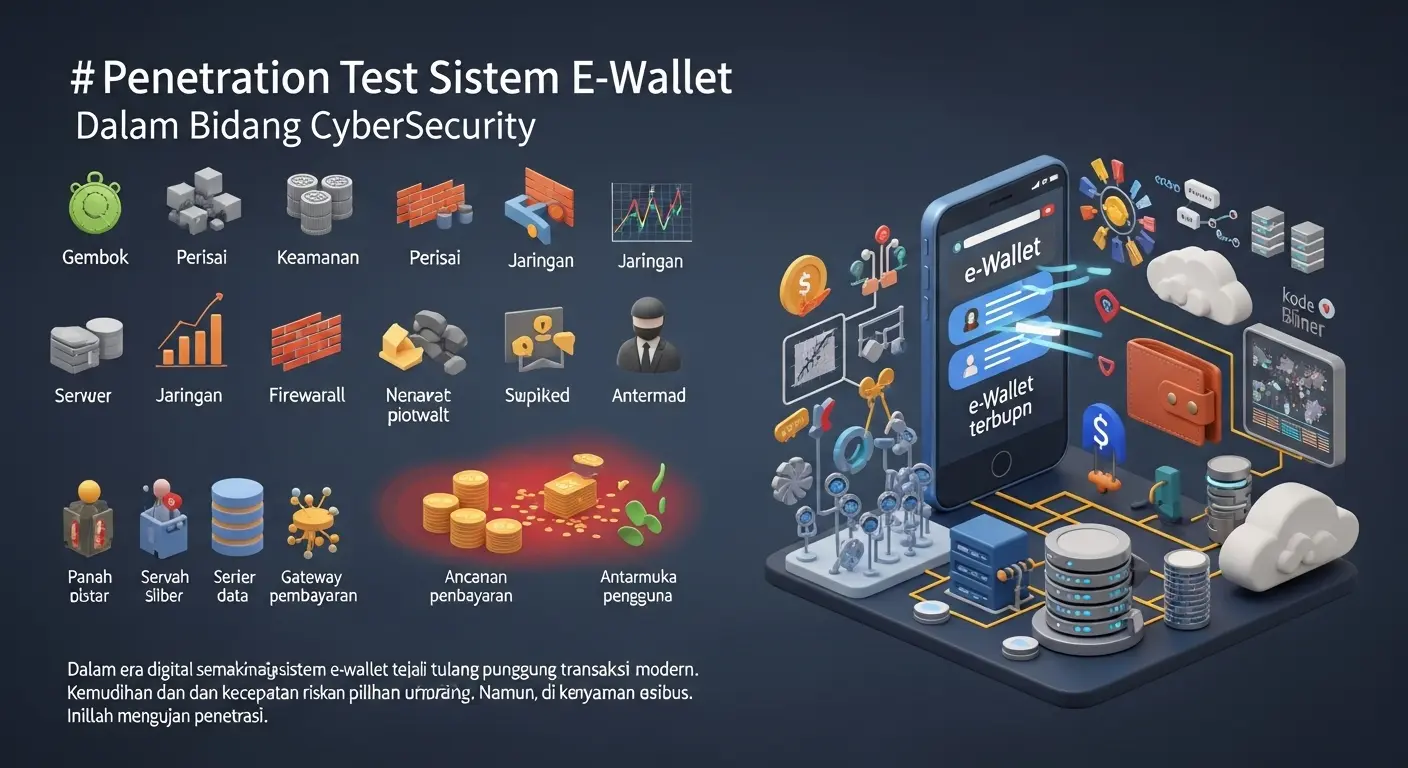

- Infrastruktur Jaringan

- Aplikasi dan Layanannya

- Data yang dikelola

2. Pengumpulan Informasi

Setelah ruang lingkup ditentukan, kita perlu mengumpulkan informasi tentang aplikasi tersebut. Beberapa metode yang bisa digunakan antara lain:

- Wawancara dengan Stakeholder

- Penggunaan Tools Audit

3. Identifikasi Kerentanan

Dengan informasi yang diperoleh, kita dapat melakukan identifikasi kerentanan menggunakan berbagai tools. Ini termasuk:

- Tools untuk Vulnerability Scanning

- Manual Testing

4. Penyusunan Laporan

Setelah semua data terkumpul, kita perlu mengkompilasi hasil audit ke dalam laporan yang jelas dan informatif. Laporan ini harus mencakup:

- Deskripsi Kerentanan

- Rekomendasi untuk Memperbaiki

5. Tindak Lanjut

Langkah terakhir adalah melakukan tindak lanjut atas rekomendasi yang diberikan. Tindakan ini penting untuk memastikan bahwa kerentanan yang ditemukan telah diatasi.

Keuntungan Menggunakan Jasa Audit dari Widya Security

Kami di Widya Security memahami betul kebutuhan setiap klien akan jasa audit yang komprehensif. Berikut adalah beberapa keuntungan yang bisa didapatkan dengan menggunakan jasa audit dari kami:

- Tim Ahli: Tim kami terdiri dari para profesional yang berpengalaman di bidangnya.

- Tech Stack yang Beragam: Kami menggunakan berbagai teknologi terbaru untuk audit.

- Rekomendasi yang Tindak Lanjut: Rekomendasi yang diberikan spesifik dan dapat langsung diterapkan.

Tabel: Contoh Laporan Jasa Audit Web Application

| Aspek | Status | Rekomendasi |

|---|---|---|

| Infrastruktur Jaringan | Vulnerable | Update firewall rules |

| Aplikasi | Secure | Maintain current security measures |

Kesimpulan

Kami berharap artikel ini memberikan wawasan tentang pentingnya jasa audit web application dalam mengikuti perkembangan dunia siber yang terus berubah. Kami di Widya Security berkomitmen untuk membantu Anda memastikan aplikasi web Anda aman dengan layanan audit yang kami tawarkan. Jangan ragu untuk menghubungi kami untuk mendapatkan informasi lebih lanjut tentang jasa kami lainnya.

Takeaways

- Audit aplikasi web adalah langkah penting dalam menjaga keamanan.

- Pilih mitra audit yang memiliki pengalaman dan keahlian di bidangnya.

- Lakukan audit secara berkala untuk memastikan aplikasi selalu aman dari ancaman.