Integrasi Threat Intelligence untuk Meningkatkan Keamanan Siber

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin digital ini, penting bagi kita untuk memahami ancaman yang ada dan bagaimana kita dapat melindungi diri kita. Salah satu cara yang paling efektif untuk mencapai hal ini adalah dengan melakukan Threat Intelligence Integration.

Apa Itu Threat Intelligence?

Threat Intelligence adalah informasi yang relevan terkait dengan ancaman keamanan siber. Dengan memiliki intelijen yang tepat, kita dapat memprediksi potensi risiko dan memperkuat pertahanan kita. Misalnya, jika kita mengetahui tentang serangan yang terjadi pada jenis bisnis tertentu, kita bisa mengambil langkah-langkah pencegahan yang lebih awal.

Mengapa Integrasi Penting?

- Mengoptimalkan Keputusan Keamanan: Dengan intelijen yang terintegrasi, kita dapat membuat keputusan yang lebih baik dan lebih cepat mengenai bagaimana menanggapi berbagai situasi keamanan.

- Meningkatkan Respons Terhadap Insiden: Ketika kita memiliki informasi yang tepat, respons terhadap insiden dapat dilakukan dalam waktu yang lebih singkat.

- Memperbaiki Sistem Keamanan: Integrasi intelijen dapat membantu kita mengidentifikasi titik lemah dalam sistem keamanan yang bisa kita perbaiki.

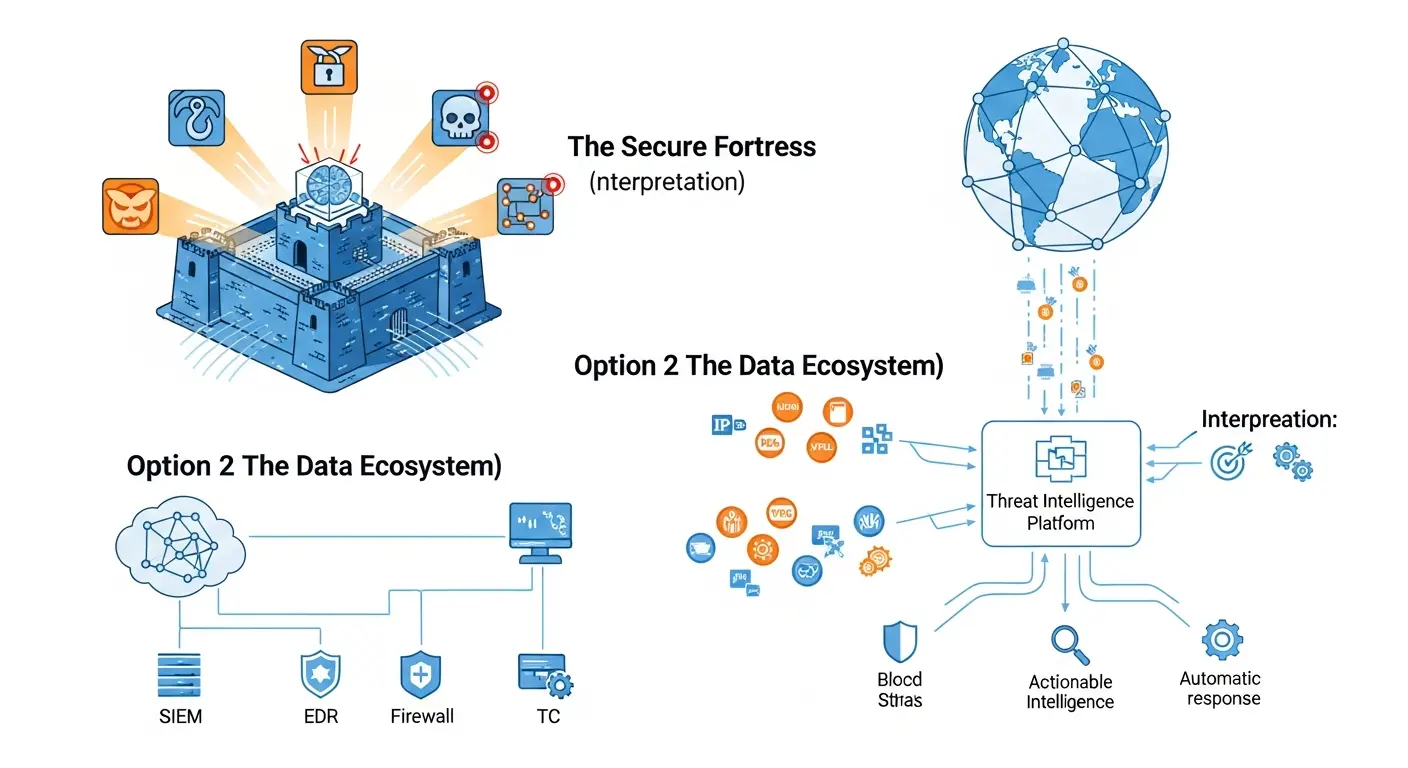

Bagaimana Cara Mengintegrasikan Threat Intelligence?

Proses integrasi ini tidak semudah membalik telapak tangan, namun dengan pendekatan yang benar kita bisa melakukannya dengan efektif. Di bawah ini adalah langkah-langkah yang bisa kita tempuh:

1. Identifikasi Sumber Intelijen

Kita perlu mengidentifikasi berbagai sumber Threat Intelligence yang berkualitas. Beberapa sumber yang umum digunakan antara lain:

- Open Source Intelligence (OSINT)

- Commercial Threat Intelligence Services

- Internal Data dari Organisasi Kita Sendiri

2. Analisis Data yang Diperoleh

Setelah kita mendapatkan data, penting untuk menganalisis data tersebut. Kita harus mampu membedakan antara informasi yang berguna dan yang tidak. Proses ini meliputi:

- Evaluasi Kredibilitas dan Relevansi Sumber

- Penggunaan Alat Analisis untuk Mengolah Data

3. Integrasi Dengan Sistem Keamanan yang Ada

Ketika kita telah menganalisis data, langkah selanjutnya adalah mengintegrasikannya ke dalam sistem keamanan yang ada. Ini mungkin memerlukan modifikasi pada perangkat lunak atau pada kebijakan internal kita.

Manfaat Threat Intelligence untuk Organisasi Kita

Saat kita mengintegrasikan Threat Intelligence, kita tidak hanya memperkuat sistem keamanan, tetapi juga mendapatkan banyak manfaat lain, seperti:

| Manfaat | Deskripsi |

|---|---|

| Meningkatkan Visibilitas | Kita bisa melihat dan memahami ancaman yang berada di luar sistem kita. |

| Peningkatan Kolaborasi | Berbagi informasi intelijen dengan tim lain dapat memperkuat pertahanan kita. |

| Pengurangan Biaya | Dengan memahami ancaman, kita dapat meminimalkan potensi kerugian finansial dari serangan siber. |

Kesimpulan

Di era digital ini, di mana ancaman siber semakin kompleks, Threat Intelligence Integration menjadi sangat penting bagi setiap organisasi. Dengan mengadopsi pendekatan ini, kita dapat meningkatkan keamanan dan memastikan bahwa kita siap menghadapi setiap ancaman yang muncul. Mari kita ambil langkah aktif untuk melindungi aset kita dan memperkuat sistem keamanan yang ada.

Takeaways

- Threat Intelligence adalah kunci untuk memahami risiko keamanan kita.

- Integrasi intelijen harus melibatkan analisis dan adaptasi sistem keamanan yang ada.

- Manfaat dari Threat Intelligence Integration jauh lebih besar daripada biaya yang dikeluarkan.