Mengetahui Threat Vector dalam Cybersecurity dan Cara Menghindarinya

Halo, saya sangat senang bisa berbagi informasi penting tentang threat vector dalam dunia cybersecurity. Sebagai seseorang yang berkecimpung di bidang ini, saya selalu percaya bahwa pengetahuan adalah kunci untuk melindungi diri kita dari ancaman digital. Di sini, saya akan memandu Anda memahami apa itu threat vector, bagaimana cara kerjanya, dan langkah-langkah yang bisa kita ambil untuk menguranginya.

Apa itu Threat Vector?

Secara sederhana, threat vector adalah jalur yang bisa digunakan oleh penyerang untuk mengakses sistem kita. Threat vector bisa berasal dari berbagai sumber, baik itu teknis maupun manusia. Memahami ancaman ini sangat penting untuk mempersiapkan diri dari serangan yang mungkin terjadi di masa depan.

Mengapa Threat Vector Penting?

Mengetahui dan memahami threat vector membantu kita mengenali potensi risiko yang ada. Dengan melakukan ini, kita bisa memperkuat sistem keamanan kita dan melindungi data yang berharga. Berdasarkan survei yang dilakukan oleh Arctic Wolf, 95% pelanggaran data terjadi karena motif finansial, dan 74% diantaranya melibatkan faktor manusia seperti kesalahan pengguna. Ini menunjukkan bahwa kita harus sangat berhati-hati dengan semua tindakan yang kita ambil dalam dunia digital.

Tipe-tipe Threat Vector

Threat vector dapat diklasifikasikan menjadi beberapa kategori:

- Teknis: Eksploitasi celah perangkat lunak atau hardware.

- Manusiawi: Social engineering, phishing, human error, dan lainnya.

Beberapa contoh umum termasuk:

- Penggunaan ulang password oleh karyawan.

- Kurangnya sistem multi-factor authentication (MFA).

- Kesalahan konfigurasi sistem.

- Akses jarak jauh tanpa pengamanan yang memadai.

- Kerentanan aplikasi web, seperti SQL injection dan XSS.

Cara Mengurangi Risiko dari Threat Vector

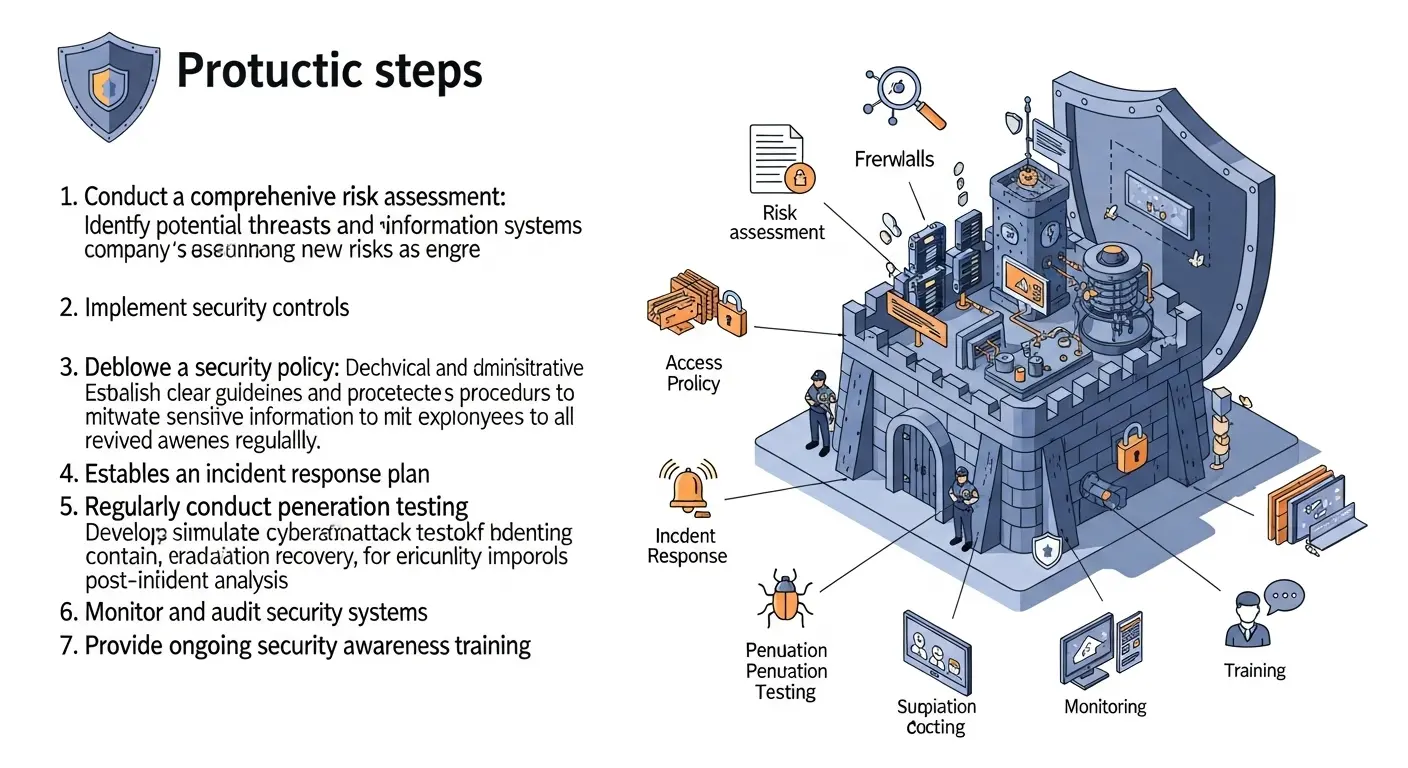

Agar dapat melindungi diri kita dari threat vector, ada beberapa langkah yang bisa kita ambil:

- Pelatihan Karyawan: Pastikan semua karyawan memahami dasar-dasar penetration testing dan praktik terbaik keamanan siber.

- Penggunaan Password yang Kuat: Dorong penggunaan password yang kuat dan unik, serta berikan pelatihan tentang pentingnya ini.

- Menerapkan Multi-Factor Authentication: Selalu gunakan MFA untuk mengamankan akses ke sistem penting.

- Audit Keamanan Secara Berkala: Lakukan audit rutin untuk mengidentifikasi dan memperbaiki celah keamanan.

Proses Penanganan Insiden

Jika sebuah insiden terjadi, penting untuk memiliki proses penanganan yang jelas. Berikut adalah tahapan yang biasa dijalankan:

- Pendeteksian dan Pelaporan: Segera deteksi dan laporkan setiap pelanggaran.

- Respons Awal: Segera ambil tindakan untuk meminimalkan dampak.

- Penyelidikan: Lakukan penyelidikan untuk memahami bagaimana insiden terjadi.

- Pencegahan: Terapkan langkah-langkah pencegahan untuk mencegah insiden serupa di masa depan.

Kesimpulan

Threat vector merupakan bagian penting dari cybersecurity yang tidak boleh diabaikan. Melalui pemahaman yang baik tentang ancaman ini, serta penerapan langkah-langkah pencegahan yang tepat, kita dapat melindungi diri dan organisasi kita dari risiko serangan siber. Mari kita tetap waspada dan terus belajar mengenai keamanan siber untuk melindungi data kita.

Takeaways

- Pahami threat vector: Dapat membantu kita mengenali dan menghindari risiko.

- Latihan dan kesadaran: Pelatihan karyawan sangat penting untuk mengurangi kesalahan manusia.

- Kontrol akses: Pastikan tindakan pencegahan seperti penggunaan MFA.

Dengan informasi ini, saya berharap Anda bisa lebih siap menghadapi ancaman di dunia digital yang terus berkembang. Mari kita jaga keamanan data kita dan berkontribusi pada lingkungan cybersecurity yang lebih baik!