Integritas dalam Cybersecurity: Menjaga Keamanan Data Anda

Di era digital yang semakin berkembang, integritas menjadi salah satu kata kunci dalam dunia cybersecurity. Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing, berupaya menjaga integritas data dan melindungi informasi sensitif dari berbagai ancaman. Keamanan data bukan hanya tentang teknologi, tetapi juga tentang kepercayaan, yang mencakup integritas informasi itu sendiri.

Pentingnya Integritas dalam Cybersecurity

Konsep integritas dalam cybersecurity mencakup banyak aspek. Secara umum, integritas berarti bahwa informasi harus akurat dan dapat dipercaya. Ini terutama penting dalam konteks perlindungan data pribadi dan transaksi keuangan. Menjaga integritas data berarti melindungi data dari modifikasi ilegal atau akses yang tidak sah.

Faktor-faktor yang Mempengaruhi Integritas Data

- Risiko Keamanan: Berbagai risiko siber dapat mengancam integritas data, seperti peretasan dan malware.

- Kebijakan Perusahaan: Kebijakan yang kuat terkait keamanan informasi membantu menjaga integritas data.

- Kesadaran Pengguna: Edukasi kepada pengguna tentang pentingnya keamanan data berkontribusi pada integritas informasi.

Studi Kasus: Integritas Data di Indonesia

Sebuah studi menunjukkan bahwa kekhawatiran terhadap pencurian identitas dan pelanggaran data sangat tinggi di Indonesia. Penelitian menunjukkan bahwa 36% responden menganggap pencurian identitas sebagai risiko utama saat bertransaksi online. Hal ini menunjukkan perlunya fokus pada integritas dalam menangani data pribadi dan transaksi digital. Selengkapnya dapat dilihat di laporan [FICO](https://cybersecurityasia.net/indonesian-concerns-over-identity-theft-persist-despite-growing-real-time-payment-risks-fico-survey-finds/).

Peran Widya Security dalam Menjaga Integritas Data

Widya Security berkomitmen untuk membantu perusahaan memahami dan meningkatkan integritas data mereka melalui layanan penetration testing. Dengan mengidentifikasi kerentanan dan risiko, Widya Security memberikan rekomendasi untuk memperkuat pertahanan siber klien.

Metode Penetration Testing

- Penyelidikan dan Rekognisi: Mengumpulkan informasi tentang target.

- Pemindaian: Mengidentifikasi kerentanan yang ada.

- Eksploitasi: Menggunakan kerentanan untuk mengakses data.

- Pelaporan: Menyusun laporan kerentanan dan rekomendasi.

Langkah-langkah Menjaga Integritas Data

Terdapat beberapa langkah yang dapat diambil untuk menjaga integritas data:

- Implementasi Kebijakan Keamanan: Buat dan terapkan kebijakan keamanan yang jelas.

- Pendidikan Pengguna: Tingkatkan kesadaran karyawan mengenai pentingnya keamanan data.

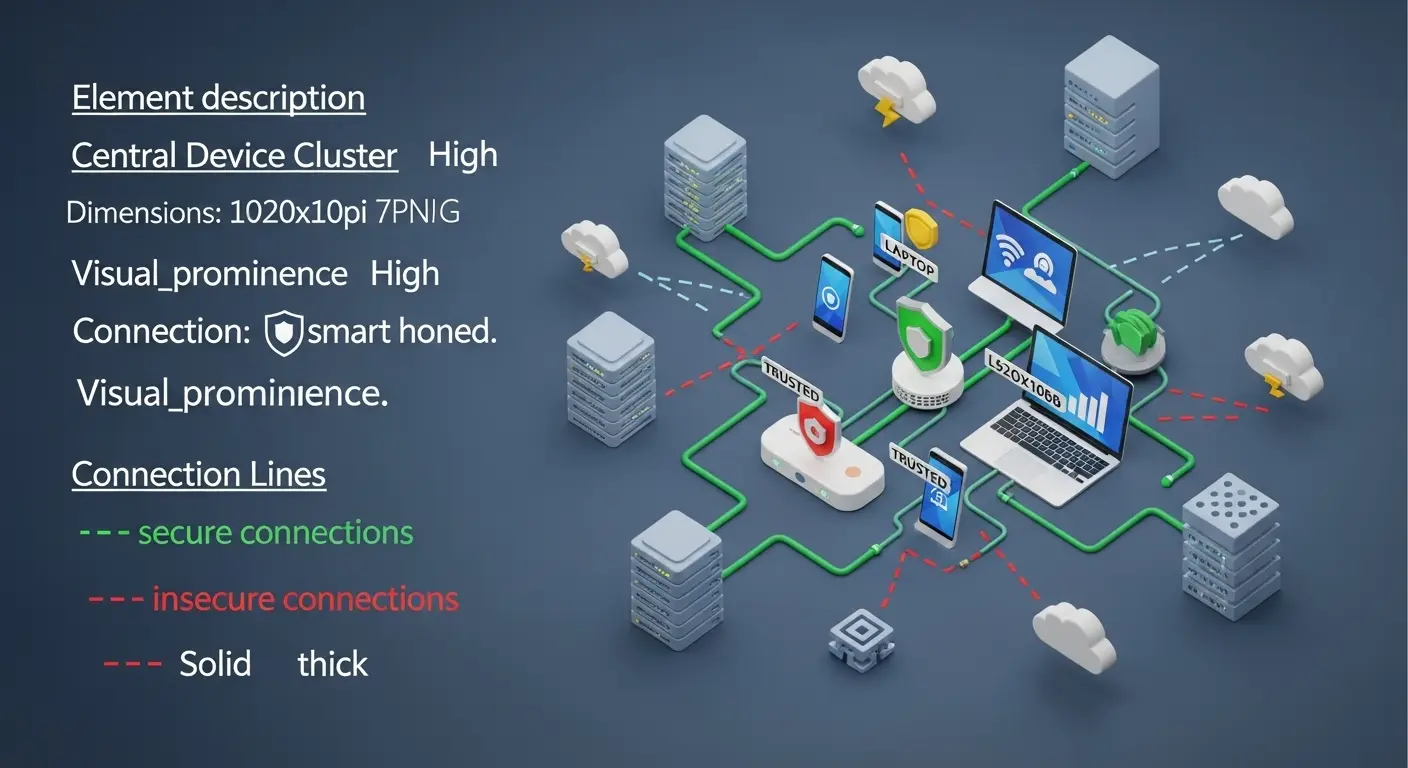

- Penerapan Teknologi Keamanan: Gunakan solusi teknologi yang dapat membantu melindungi data.

Kesimpulan

Menjaga integritas dalam cybersecurity adalah keharusan, terutama di dunia yang semakin tergantung pada teknologi. Widya Security, dengan fokus pada penetration testing, berperan penting dalam memastikan bahwa data tetap aman dan tidak dimanipulasi. Dengan memahami pentingnya integritas data, serta menerapkan kebijakan dan teknologi yang tepat, perusahaan dapat melindungi diri dari ancaman siber yang terus berkembang.

Takeaways

- Integritas data adalah kunci untuk menjaga kepercayaan dalam transaksi digital.

- Pendidikan dan kebijakan yang baik adalah penting untuk menjaga integritas data.

- Widya Security dapat membantu perusahaan melalui layanan cyber security consultant untuk mengidentifikasi dan mengatasi risiko keamanan.