Mutual Authentication dalam Cybersecurity: Solusi Keamanan Optimal

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia digital yang semakin kompleks, isu keamanan menjadi prioritas utama bagi individu dan perusahaan. Salah satu teknik yang vital dalam menjaga keamanan adalah mutual authentication, yang memberikan lapisan perlindungan tambahan dalam komunikasi digital.

Pentingnya Mutual Authentication dalam Cybersecurity

Mutual authentication adalah proses di mana kedua pihak dalam komunikasi jaringan saling memverifikasi identitas satu sama lain. Teknik ini menjadi sangat penting untuk mencegah berbagai ancaman keamanan, seperti serangan man-in-the-middle (MITM) dan pencurian data. Dengan mengimplementasikan mutual authentication, organisasi dapat memastikan bahwa informasi sensitif hanya dikirim melalui saluran yang aman dan ke pihak yang terpercaya.

Komponen Dasar dari Mutual Authentication

Mutual authentication melibatkan beberapa komponen kunci yang bekerja sama untuk menghadirkan keamanan yang efektif. Berikut adalah komponen utama:

- Protokol Kriptografi: Digunakan untuk mengenkripsi komunikasi dan melindungi data dari penyadapan.

- Public Key Infrastructure (PKI): Memungkinkan verifikasi identitas menggunakan sertifikat digital.

- Tokens atau Kode Unik: Memfasilitasi proses verifikasi antara dua belah pihak.

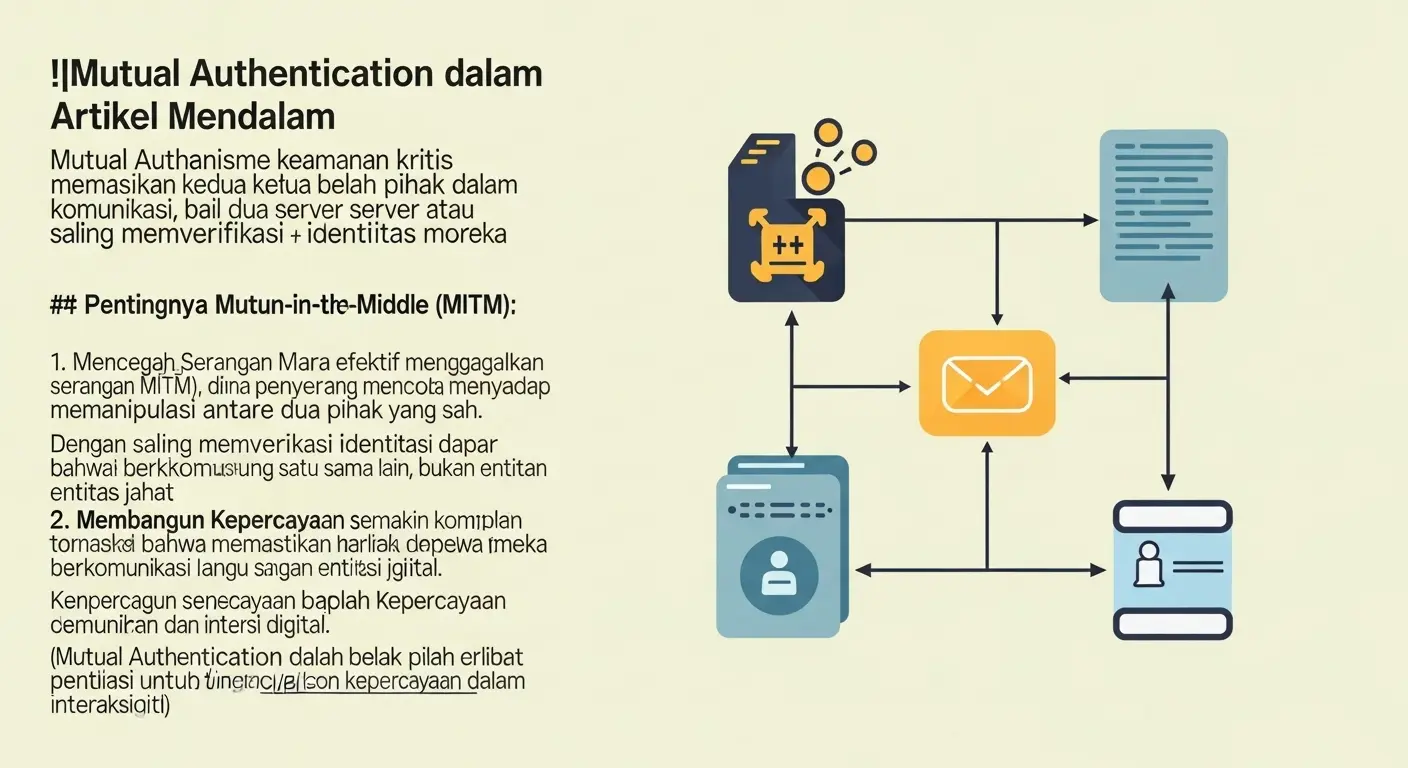

Cara Kerja Mutual Authentication

Proses Handshake

Proses mutual authentication dimulai dengan handshake, yang merupakan langkah awal dalam interaksi dua sistem. Selama tahap ini, kedua pihak bertukar informasi yang diperlukan untuk memvalidasi satu sama lain. Jika verifikasi berhasil, data dapat dipertukarkan dengan aman. Sebagai contoh:

- Pihak A mengirimkan permintaan untuk terhubung.

- Pihak B merespons dengan mengirimkan sertifikat digital dan kunci publiknya.

- Pihak A memverifikasi sertifikat B dan mengirimkan kunci publiknya.

- Pihak B memverifikasi sertifikat A, dan koneksi aman terbentuk.

Manfaat dari Mutual Authentication

Beberapa manfaat implementasi mutual authentication dalam organisasi meliputi:

- Menjaga kerahasiaan data sensitif.

- Mencegah penipuan identitas dan akses yang tidak sah.

- Meningkatkan kepercayaan pengguna terhadap sistem.

- Meminimalkan risiko serangan cyber yang merugikan.

Studi Kasus dan Penerapan dalam Dunia Nyata

Beberapa studi menunjukkan keberhasilan mutual authentication di berbagai sektor. Misalnya, dalam dunia keuangan, penerapan ini membantu mencegah serangan yang berpotensi merusak reputasi bank dan kepercayaan pelanggan. According to Heimdal Security, pengimplementasian mutual authentication dalam aplikasi perbankan secara signifikan mengurangi risiko akses ilegal.

Bagaimana hal ini diterapkan dalam praktik? Beberapa penelitian menyarankan penggunaan skema mutual authentication yang ringan dalam perangkat wearable untuk sistem cyber-fisik terintegrasi, yang menggunakan enkripsi simetris untuk menjaga privasi data dan mencegah penyadapan (sumber).

Penerapan dalam Aplikasi Web dan Sistem Kritis

Penerapan mutual authentication di aplikasi web juga telah terbukti efektif. Sebuah studi dari arXiv menunjukkan bahwa skema kriptografi mutual authentication dapat memberikan perlindungan yang lebih baik dibandingkan metode konvensional yang bergantung pada username dan password.

Kesimpulan

Dengan meningkatnya ancaman dalam dunia siber, mutual authentication menjadi salah satu komponen krusial dalam strategi keamanan. Implementasi yang tepat dapat membantu melindungi data dan mempertahankan kepercayaan pengguna. Organisasi yang ingin meningkatkan keamanan siber mereka seharusnya mempertimbangkan solusi ini dalam rencana keamanan mereka. Untuk informasi lebih lanjut, kunjungi layanan kami di Widya Security.

Takeaways

- Mutual authentication membutuhkan verifikasi identitas dari kedua pihak.

- Protokol kriptografi yang kuat sangat penting dalam proses ini.

- Aplikasi nyata dari mutual authentication terbukti efektif dalam mencegah serangan.

- Penerapan ini tidak hanya melindungi data tetapi juga meningkatkan kepercayaan pengguna.