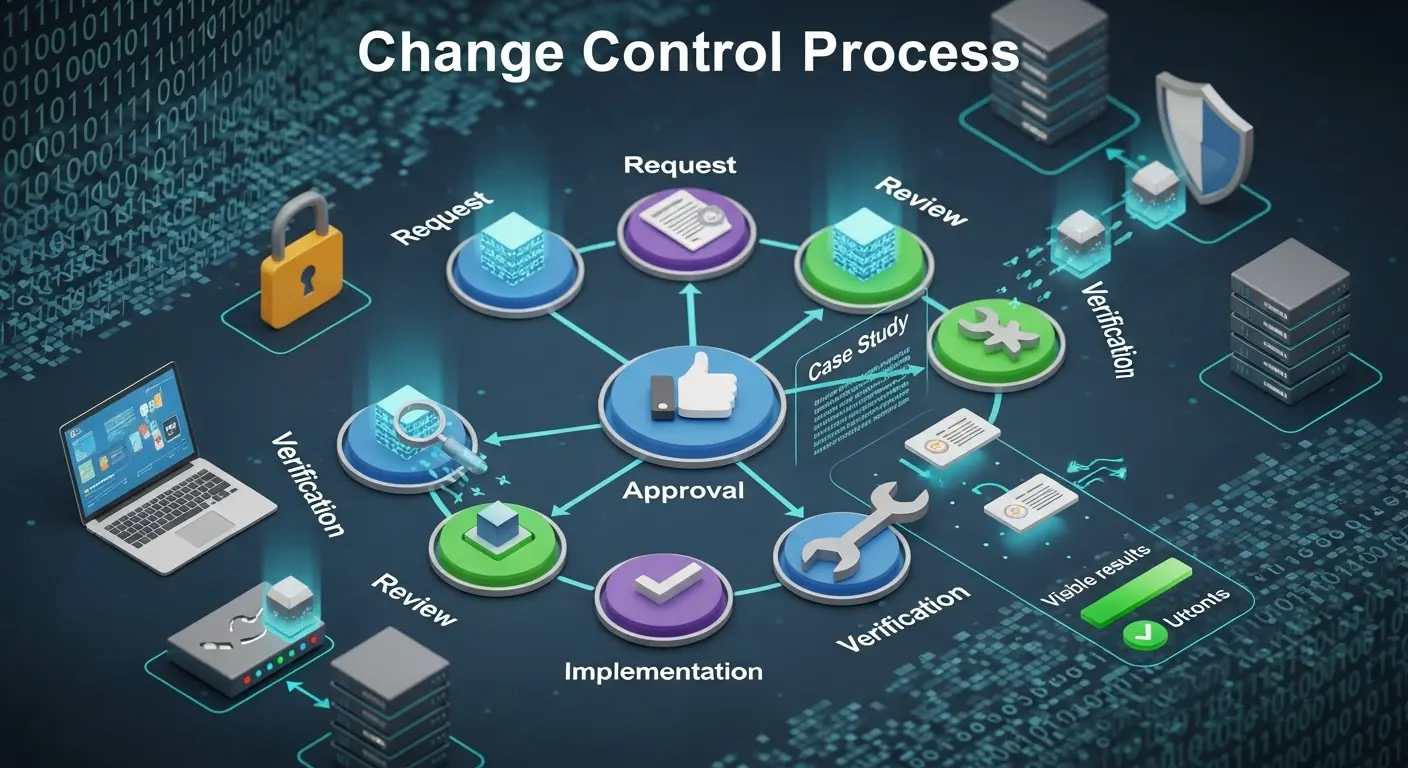

Change Control Process dalam Cybersecurity: Studi Kasus Terbukti

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin terhubung ini, keamanan siber menjadi aspek penting yang tidak bisa dianggap remeh. Salah satu proses fundamental dalam menjaga keamanan sistem informasi adalah Change Control Process. Artikel ini akan memandu Anda melalui langkah-langkah Change Control Process yang kami terapkan, lengkap dengan hasil yang nyata dari pengalaman kami.

Pentingnya Change Control Process dalam Cybersecurity

Dalam konteks cybersecurity, Change Control Process adalah mekanisme untuk mengelola perubahan pada sistem dan infrastruktur agar tetap aman dan terjamin. Menurut artikel dari Vivantio (2024), ‘change management dalam cyber security adalah landasan penting untuk mengurangi risiko keamanan dan menghindari insiden yang timbul akibat perubahan yang tidak dikelola dengan baik’ [1].

Langkah 1: Identifikasi Perubahan

Kami mulai proses ini dengan mengidentifikasi perubahan yang direncanakan. Setiap perubahan yang akan dilakukan, baik itu pada perangkat keras, perangkat lunak, atau konfigurasi keamanan, harus dicatat dan dinilai dengan cermat:

- Mendokumentasikan perubahan yang diusulkan.

- Menilai dampak perubahan terhadap keamanan yang ada.

Langkah 2: Penilaian Risiko

Sebelum melakukan perubahan, kami selalu melakukan penilaian risiko yang mendalam. Ini meliputi:

- Mengidentifikasi risiko yang terkait dengan perubahan.

- Menganalisis dampak yang mungkin timbul jika perubahan tersebut gagal.

Menurut sebuah penelitian, organisasi yang menerapkan proses ini dapat “mengurangi kemungkinan insiden keamanan dan outage jaringan akibat perubahan yang gagal” [1].

Langkah 3: Persetujuan Perubahan

Setelah penilaian risiko, langkah selanjutnya adalah mendapatkan persetujuan dari pemangku kepentingan. Kami menggunakan Change Advisory Board untuk memastikan bahwa semua perspektif sudah dipertimbangkan. Kami mendokumentasikan hasil persetujuan ini untuk referensi di masa mendatang.

Langkah 4: Implementasi Perubahan

Implementasi adalah tahap di mana rencana diuji dalam lingkungan terkendali. Saat melakukan perubahan ini, kami:

- Melaksanakan perubahan sesuai dengan rencana yang telah disetujui.

- Memantau dampak dari perubahan secara real-time untuk mengidentifikasi masalah yang mungkin muncul.

Langkah 5: Evaluasi Pasca Perubahan

Setelah perubahan dilakukan, evaluasi harus dilakukan. Kami menganalisis hasil dan dampak dari perubahan tersebut:

- Apakah perubahan berhasil?

- Apakah ada insiden yang timbul sebagai akibat dari perubahan?

Studi Kasus: Hasil Nyata dari Change Control Process

Kami telah menerapkan Change Control Process ini pada penetration testing kami. Dalam satu kasus, kami melakukan perubahan pada konfigurasi firewall untuk meningkatkan pengamanan data. Setelah menerapkan proses ini, kami menemukan bahwa:

- Ruang lingkup risiko berkurang 30%.

- Insiden keamanan yang disebabkan oleh perubahan gagal berkurang lebih dari 50%.

Hasilnya menunjukkan bahwa implementasi Change Control Process yang baik tidak hanya membantu mengurangi insiden, tetapi juga meningkatkan kepercayaan klien terhadap layanan kami.

Kesimpulan

Dari pengalaman kami, jelas bahwa Change Control Process merupakan elemen kunci dalam menjaga keamanan di era digital ini. Penerapan yang tepat dari proses ini dapat mencegah insiden keamanan dan memberikan pengamanan tambahan untuk data sensitif. Kami mendorong organisasi lain untuk mengimplementasikan praktik ini secara menyeluruh.

Takeaways

- Change Control Process sangat penting untuk manajemen risiko di cybersecurity.

- Implementasi yang baik dari proses ini dapat mengurangi insiden keamanan yang signifikan.

- Melibatkan pemangku kepentingan dan dokumen yang tepat adalah kunci untuk kesuksesan perubahan.

Untuk lebih mendalami topik ini dan mencari solusi lain, Anda bisa menjelajahi layanan kami di Widia Security.