Memahami Blacklisting dalam Cybersecurity untuk Perlindungan Optimal

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia cybersecurity, salah satu teknik yang sering digunakan untuk melindungi sistem adalah blacklisting. Artikel ini akan membahas secara mendalam mengenai blacklisting, pengaruhnya dalam keamanan siber, dan cara-cara terbaik untuk menerapkannya.

Apa Itu Blacklisting dalam Cybersecurity?

Blacklisting adalah metode yang digunakan untuk memblokir akses tertentu terhadap sumber daya yang dianggap tidak aman. Dalam konteks cybersecurity, blacklisting umumnya merujuk pada daftar IP, domain, atau aplikasi yang diketahui berpotensi menimbulkan ancaman.

Konsep Dasar Blacklisting

- Dampak Negatif: Blacklisting dapat mencegah akses dari pengguna yang tidak diinginkan, tetapi jika tidak dikelola dengan baik, dapat mempengaruhi pengguna yang sah.

- Pembaruan Berkala: Daftar hitam harus diperbarui secara berkala agar tetap efektif, mengingat ancaman cyber terus berkembang.

Bagaimana Blacklisting Bekerja?

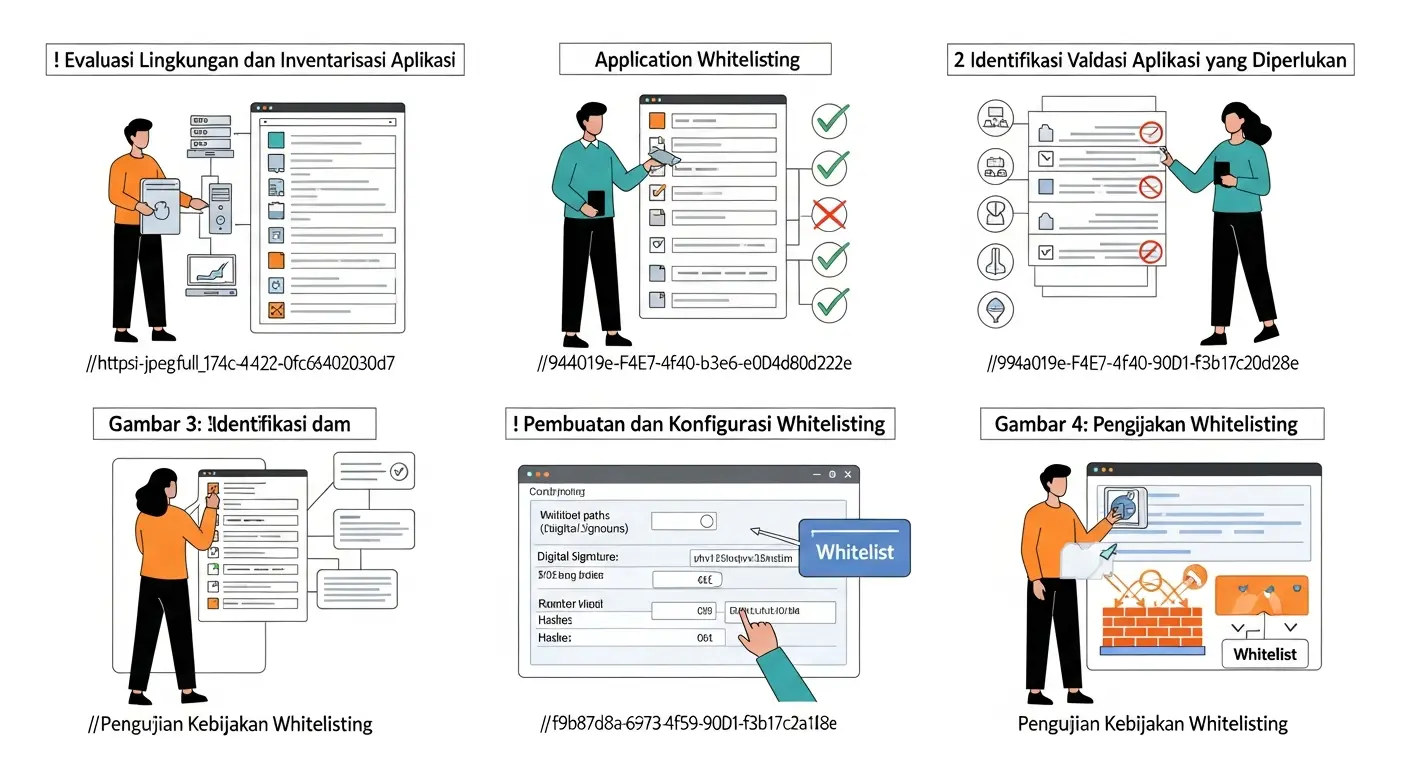

Proses blacklisting melibatkan beberapa langkah penting:

- Pemantauan Aktivitas: Sistem memantau aktivitas dan mengenali pola perilaku mencurigakan.

- Penilaian Risiko: Mengidentifikasi sumber daya yang perlu dibatasi berdasarkan tingkat ancaman.

- Penerapan Blacklist: Mengimplementasikan kebijakan untuk memblokir akses ke sumber daya yang teridentifikasi.

Manfaat Blacklisting di Dunia Cybersecurity

Blacklisting tidak hanya membantu dalam mencegah serangan tetapi juga memberikan rasa aman bagi pengguna yang sah.

- Menjaga Integritas Data

- Mencegah Akses Tidak Sah

- Meningkatkan Kepercayaan Pengguna

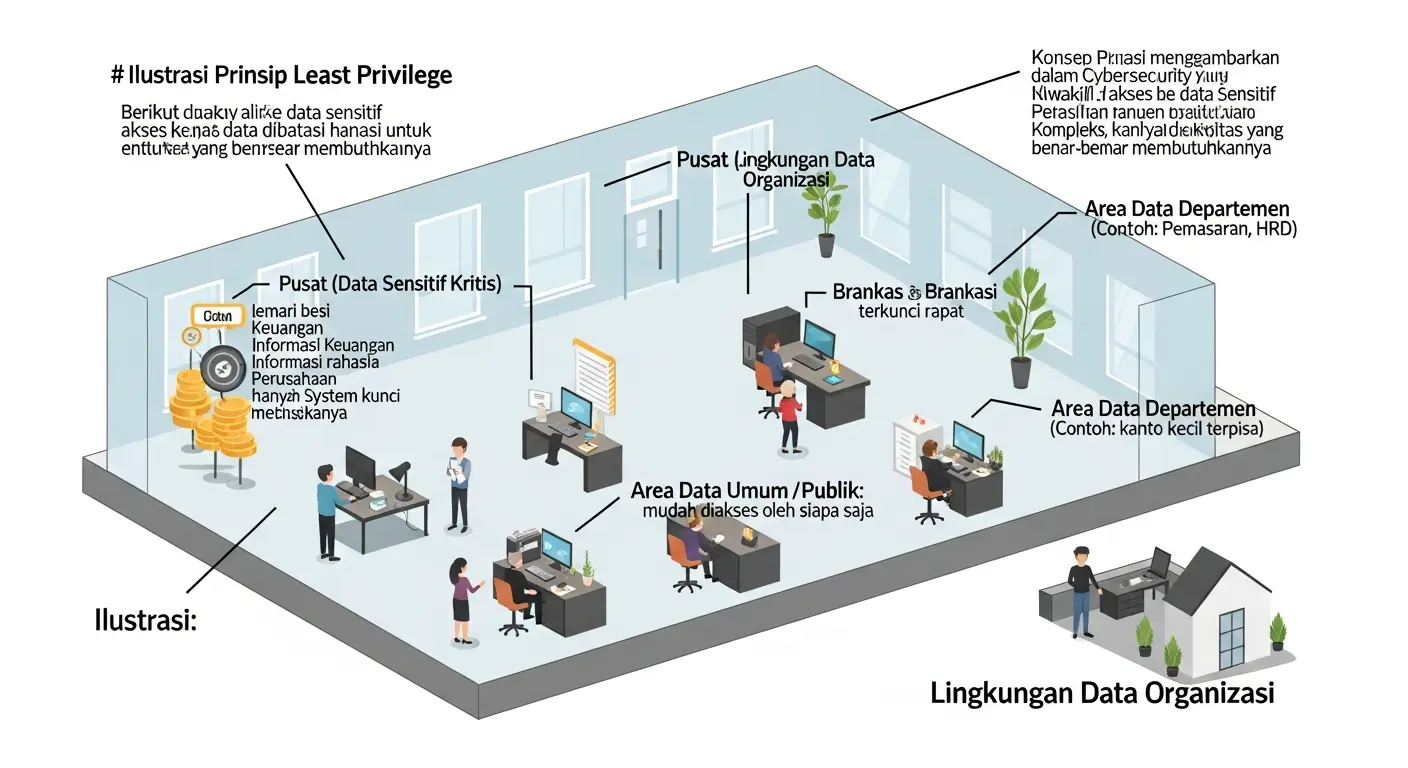

Siapa yang Perlu Menerapkan Blacklisting?

Setiap organisasi yang ingin melindungi data dan sistem mereka dari potensi ancaman perlu menerapkan blacklisting. Ini termasuk:

- Perusahaan Sekuritas

- Penyedia Layanan Internet

- Platform E-commerce

Perbedaan antara Blacklisting dan Whitelisting

Untuk lebih memahami blacklisting, penting untuk membandingkannya dengan whitelisting. Berikut adalah tabel yang menunjukkan perbedaan utama antara keduanya:

| Aspek | Blacklisting | Whitelisting |

|---|---|---|

| Definisi | Memblokir akses dari sumber yang tidak aman | Memungkinkan akses hanya dari sumber yang aman |

| Penerapan | Mudah diimplementasikan tetapi bisa berisiko | Lebih aman namun lebih sulit dikelola |

Tips Untuk Menerapkan Blacklisting yang Efektif

- Audit Keamanan: Lakukan audit keamanan secara rutin untuk mengidentifikasi celah yang mungkin ada.

- Pembaruan Daftar Hitam: Pastikan daftar hitam diperbarui secara berkala agar tidak memblokir akses yang seharusnya diizinkan.

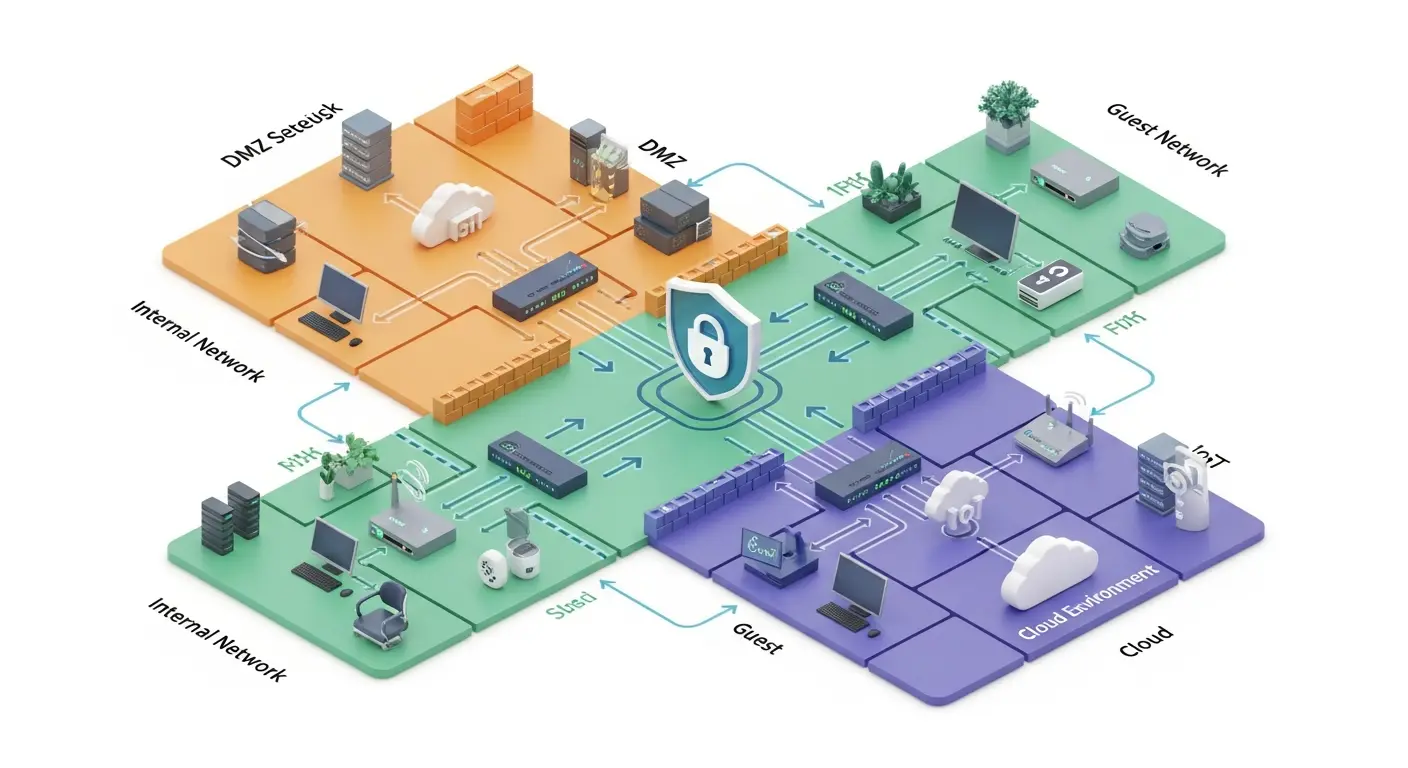

- Integrasi Dengan Solusi Keamanan Lain: Gunakan blacklisting bersamaan dengan firewall dan solusi keamanan lainnya.

Kesalahan Umum dalam Blacklisting

Berikut adalah beberapa kesalahan umum yang perlu dihindari:

- Terlalu Banyak Memasukkan Ke Dalam Daftar Hitam: Mengakibatkan potensi pengguna sah terblokir.

- Kurang Memperhatikan Sumber Ancaman Baru: Ancaman baru muncul setiap hari, dan penting untuk memperbarui blacklist agar tetap relevan.

Studi Kasus: Blacklisting dalam Aksi

Mari kita lihat beberapa studi kasus yang menunjukkan keberhasilan blacklisting dalam melindungi sistem:

- Perusahaan E-Commerce: Menerapkan blacklisting terhadap IP yang terlibat dalam aktivitas berbahaya, mencegah kerugian finansial.

- Penyedia Jasa Internet: Menggunakan blacklisting untuk memblokir spam dan phishing, membangun kepercayaan di kalangan pelanggan.

Perkembangan Teknologi dan Blacklisting

Dengan perkembangan teknologi dan munculnya ancaman baru, blacklisting terus beradaptasi. Solusi menggunakan AI dan machine learning kini banyak dikembangkan untuk:

- Mendeteksi ancaman secara otomatis

- Menghasilkan daftar hitam secara dinamis

Takeaways

Secara keseluruhan, blacklisting adalah strategi penting dalam cybersecurity yang perlu diperhatikan. Dengan implementasi yang tepat, Anda dapat melindungi sistem Anda dari ancaman yang berpotensi merusak. Namun, penting untuk memastikan bahwa sistem keamanan Anda terus diperbarui dan disempurnakan agar efektif dalam menghadapi tantangan yang terus berubah.

Kesimpulan

Dalam era digital saat ini, menjaga keamanan sistem informasi adalah hal yang krusial. Blacklisting merupakan salah satu metode andal yang dapat Anda terapkan. Dengan pengetahuan dan implementasi yang tepat, Anda dapat mengurangi risiko ancaman serta meningkatkan kepercayaan pengguna terhadap platform Anda.

Untuk informasi lebih lanjut mengenai training dan layanan lain dalam cybersecurity, Anda dapat mengunjungi situs resmi kami.