Secure Shell: Pentingnya dalam Keamanan Siber

Selamat datang di artikel ini! Saya sangat bersemangat untuk berbagi pengetahuan tentang Secure Shell dan bagaimana ia berperan penting dalam keamanan siber. Sebagai penulis whitepaper di Widya Security, perusahaan cyber security yang berfokus pada penetration testing asal Indonesia, saya percaya bahwa pemahaman tentang protokol ini adalah kunci untuk melindungi data dan sistem kita.

Apa Itu Secure Shell?

Secure Shell, atau SSH, adalah protokol jaringan yang memungkinkan kita untuk terhubung ke sistem lain dengan aman melalui jaringan yang tidak terpercaya. Protokol ini biasanya digunakan untuk akses ke server secara remote. SSH mengamankan koneksi dengan enkripsi yang kuat, sehingga data yang ditransfer tidak dapat diakses oleh pihak ketiga yang tidak berwenang.

Mengapa Secure Shell Penting dalam Cybersecurity?

- Keamanan Data: SSH menjamin bahwa data yang dikirim antara komputer aman.

- Akses Remote yang Aman: Memungkinkan administrasi sistem tanpa harus berada di lokasi fisik.

- Verifikasi Identitas: SSH menggunakan kunci publik dan privat untuk memverifikasi identitas pengguna.

Bagaimana Cara Kerja Secure Shell?

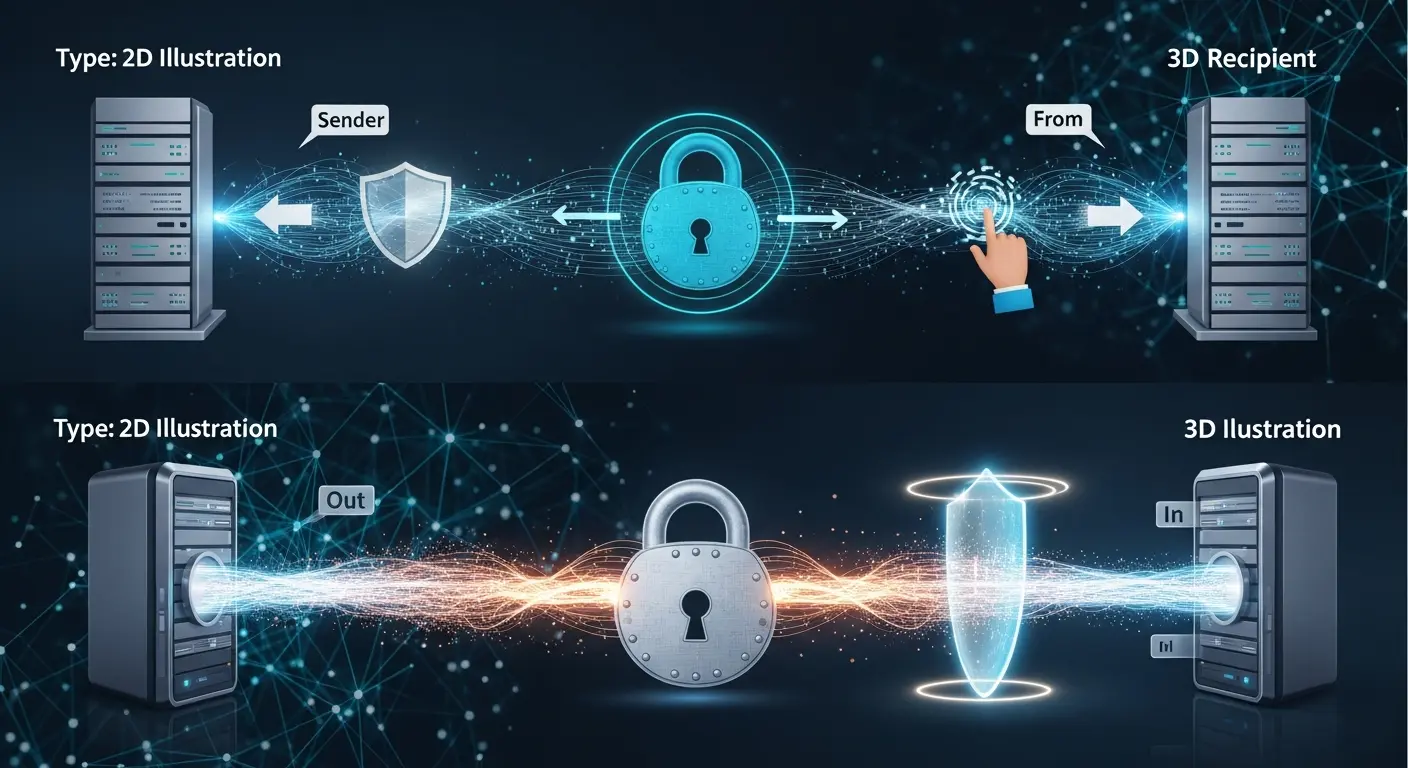

SSH bekerja dengan cara mengenkripsi data yang dikirim melalui koneksi jaringan. Prosesnya dapat dibagi menjadi beberapa langkah:

- Pengaturan Koneksi: Klien dan server bernegosiasi untuk menetapkan metode enkripsi.

- Verifikasi Identitas: Setelah koneksi terjalin, identitas pengguna diverifikasi menggunakan kunci yang telah disepakati.

- Enkripsi Data: Data yang ditransfer antara klien dan server akan dienkripsi sehingga tidak bisa dibaca oleh pihak ketiga.

Apa Saja Kelebihan Menggunakan Secure Shell?

Tak hanya keamanan, Secure Shell juga memiliki beberapa kelebihan lain, seperti:

- Kompatibilitas:

- SSH tersedia di berbagai sistem operasi, membuatnya sangat fleksibel.

- Opsi Authentication:

- SSH mendukung beberapa metode otentikasi, termasuk kata sandi dan kunci.

Apakah Ada Risiko Penggunaan Secure Shell?

Sementara SSH memiliki banyak manfaat, ada beberapa risiko yang perlu dipertimbangkan:

- Pengaturan yang Salah: Implementasi yang buruk dapat memperkenalkan celah keamanan.

- Serangan Man-in-the-Middle: Jika kunci publik tidak diverifikasi dengan benar, serangan semacam ini dapat terjadi.

Kesimpulan

Secure Shell adalah alat yang sangat diperlukan dalam dunia cybersecurity. Dengan pemahaman yang tepat tentang cara kerjanya, kita dapat memanfaatkan fitur-fiturnya untuk meningkatkan keamanan data dan akses sistem kita. Saya harap artikel ini memberikan wawasan yang bermanfaat dan mendorong Anda untuk lebih mengeksplorasi dunia keamanan siber, terutama melalui layanan yang ditawarkan Widya Security.

Takeaways:

- SSH memberikan koneksi yang aman antara klien dan server.

- Keamanan data dan pengaturan koneksi yang tepat adalah kunci untuk menghindari risiko.

- Selalu verifikasi kunci publik untuk menghindari serangan.