Privileged Identity Management: Strategi Efektif dalam Keamanan Siber

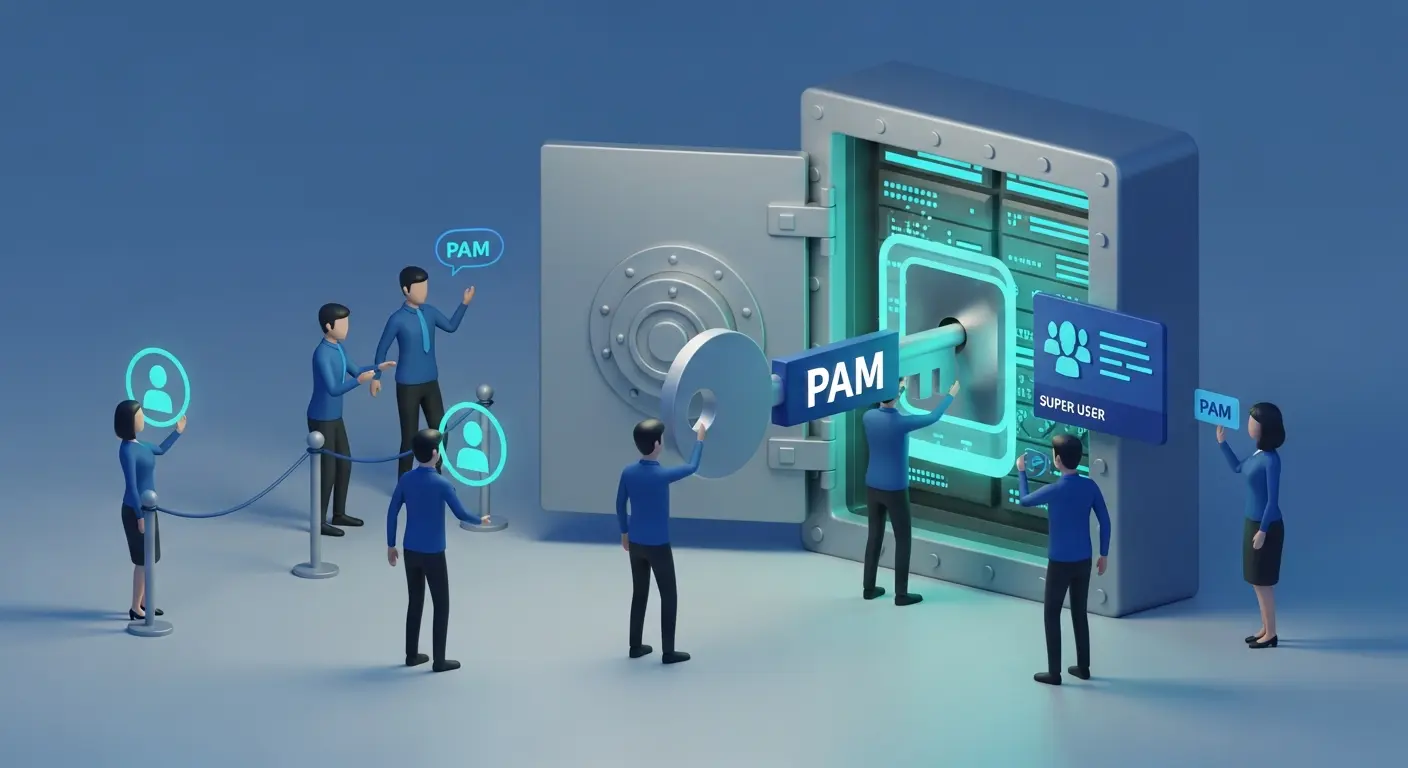

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia keamanan siber, Privileged Identity Management (PIM) memainkan peran penting untuk melindungi aset digital Anda. Dengan meningkatnya risiko serangan siber, penting bagi Anda untuk memahami bagaimana PIM dapat membantu mengelola akses dan menjaga keamanan informasi sensitif.

Pentingnya Privileged Identity Management dalam Keamanan Siber

PIM adalah kumpulan kebijakan dan teknologi yang dirancang untuk mengamankan akun dengan akses istimewa dan melindungi organisasi dari ancaman siber. Ini termasuk administrasi, pengawasan, dan pengendalian identitas yang memiliki hak akses lebih daripada pengguna biasa. Jika Anda mengabaikan manajemen identitas ini, organisasi Anda berisiko tinggi terhadap pencurian data dan penyalahgunaan akses.

Risiko Tanpa PIM

- Pencurian Data: Tanpa perlindungan yang tepat, penyerang dapat dengan mudah mengakses dan mencuri informasi sensitif.

- Penyalahgunaan Akses: Akses istimewa dapat disalahgunakan oleh orang dalam atau berasal dari luar untuk melakukan tindakan merugikan.

- Kerugian Finansial: Serangan yang disebabkan oleh kurangnya manajemen akses dapat berujung pada kerugian besar dalam bentuk denda dan kehilangan reputasi.

Strategi Implementasi PIM yang Efektif

Berikut adalah beberapa strategi yang dapat Anda terapkan untuk mengimplementasikan PIM dengan baik:

- Identifikasi Akun Privilegian: Lakukan audit untuk mengidentifikasi semua akun yang memiliki akses istimewa dalam sistem Anda.

- Pengelolaan Sandi yang Kuat: Implementasikan kebijakan kata sandi yang ketat dan gunakan penyimpanan kata sandi yang aman.

- Pengawasan dan Pemantauan: Pantau aktivitas akun istimewa secara berkala untuk mendeteksi tindakan mencurigakan.

Keuntungan Menggunakan Solusi PIM

Jika Anda menerapkan solusi PIM, ada beberapa keuntungan yang akan Anda dapatkan:

- Peningkatan Keamanan: Kualitas keamanan yang lebih baik dengan pengelolaan akses yang terkontrol.

- Pengurangan Risiko: Mengurangi risiko kehilangan data dan kebocoran informasi.

- Compliance: Memenuhi regulasi dan audit yang diperlukan untuk keamanan data.

Case Study: Keberhasilan PIM dalam Organisasi

Banyak organisasi yang telah sukses menerapkan PIM untuk meningkatkan keamanan mereka. Contohnya, Bank ABC menerapkan PIM dan mengurangi insiden kebocoran data sebesar 40% dalam satu tahun.

Tabel: Data Efektivitas PIM di Bank ABC

| Tahun | Insiden Kebocoran Data | Persentase Penurunan |

|---|---|---|

| 2020 | 100 | – |

| 2021 | 60 | 40% |

Kesimpulan

Privileged Identity Management adalah keharusan dalam dunia cyber security saat ini. Dengan manajemen yang tepat, Anda bukan hanya melindungi informasi organisasi Anda tetapi juga membangun kepercayaan pelanggan. Jadi, jika Anda belum menerapkan PIM, sekarang adalah waktu yang tepat untuk melakukan perubahan.

Takeaways

- Implementasi PIM sangat penting untuk keamanan organisasi.

- Keberhasilan PIM dapat dilihat melalui pengurangan insiden kebocoran data.

- Selalu lakukan audit dan monitoring pada akses istimewa.

Untuk informasi lebih lanjut, Anda dapat mengeksplor layanan Penetration Testing atau menggunakan jasa cyber security consultant dari Widya Security.