Ancaman IoT-Based Attack dalam Dunia Cybersecurity

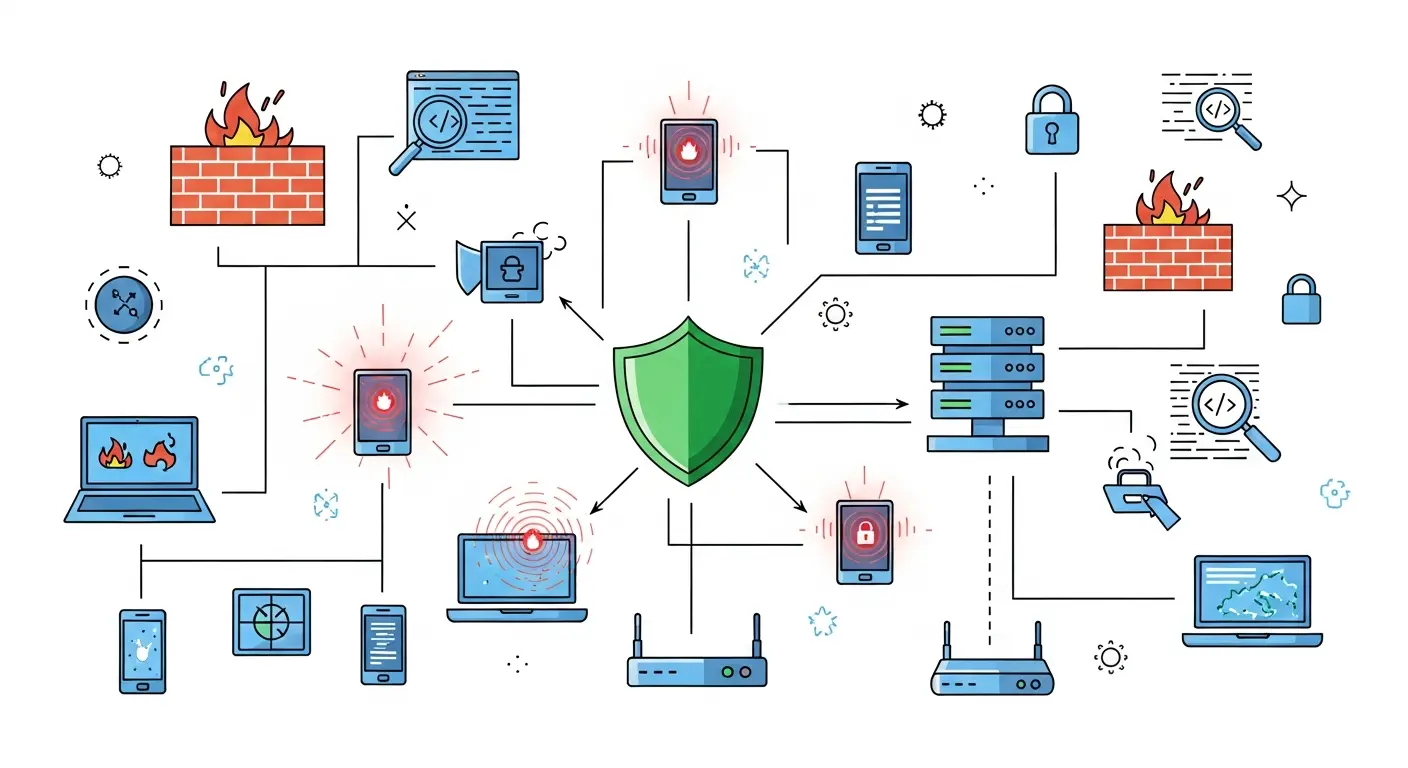

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital saat ini, keamanan siber menjadi isu yang sangat penting, terutama dengan meningkatnya penggunaan perangkat Internet of Things (IoT). Kami, sebagai tim keamanan siber, merasa perlu untuk membahas fenomena yang semakin mengkhawatirkan, yaitu IoT-Based Attack. Di artikel ini, kita akan mengeksplorasi ancaman ini, berbagai serangan yang dapat terjadi, serta solusi yang dapat diterapkan untuk melindungi sistem kita.

Mengapa IoT-Based Attack Menjadi Fenomena Yang Mengkhawatirkan?

Berdasarkan laporan ONEKEY OT/IoT Cybersecurity Report 2024, lebih dari 52% responden telah mengalami serangan siber melalui perangkat OT atau IoT. Ini menjadi tanda bahwa perangkat yang kita gunakan sehari-hari menjadi sasaran empuk bagi para penyerang. Beberapa alasan mengapa serangan ini meningkat antara lain:

- Jumlah perangkat IoT yang terus berkembang.

- Keamanan yang lemah pada banyak perangkat.

- Kurangnya kesadaran di kalangan pengguna mengenai risiko yang ada.

Jenis-jenis IoT-Based Attack

Berbagai jenis serangan yang bisa terjadi pada perangkat IoT antara lain:

1. DDoS (Distributed Denial of Service)

Serangan ini berusaha membuat layanan tidak tersedia untuk penggunanya dengan membanjiri sistem dengan trafik. Jenis serangan ini mengandalkan banyak perangkat yang terhubung ke internet.

2. Man-in-the-Middle Attack (MitM)

Pada serangan ini, penyerang dapat mencegat komunikasi antara dua pihak tanpa diketahui. Di dunia IoT, ini bisa terjadi antara perangkat dan server.

3. Worms dan Botnets

Perangkat IoT yang terinfeksi akan digunakan untuk menyerang sistem lain. Misalnya, botnet Mirai yang terkenal yang memanfaatkan kerentanan perangkat IoT untuk menyerang.

Data dan Statistik Terkait Ancaman IoT

Research dari NETGEAR 2024 IoT Security Landscape Report memperlihatkan:

| Statistik | Angka |

|---|---|

| Rata-rata serangan per 24 jam | 10 |

| Ancaman yang diblokir per hari | 2,5 juta |

| Kerentanan umum – Buffer Overflow | 28,25% |

| Kerentanan umum – Denial of Service | 27,20% |

Bagaimana Cara Melindungi Diri dari IoT-Based Attack?

Dengan meningkatnya ancaman, penting bagi kita untuk mengambil langkah-langkah pencegahan:

- Update Firmware Secara Berkala: Pastikan semua perangkat IoT Anda selalu diperbarui dengan versi terbaru.

- Gunakan Password yang Kuat: Ganti password default yang ada pada perangkat IoT Anda.

- Amankan Jaringan Anda: Gunakan jaringan terpisah untuk perangkat IoT agar tidak terhubung langsung dengan perangkat yang lebih sensitif.

- Pantau Aktivitas Jaringan: Gunakan alat pemantauan untuk mendeteksi dan merespons aktivitas mencurigakan itu.

Kesimpulan

Kami percaya bahwa ancaman IoT-Based Attack adalah masalah yang serius dan semakin meresahkan. Dengan meningkatnya penggunaan perangkat IoT, penyerang memiliki lebih banyak pintu masuk untuk mengeksploitasi kelemahan yang ada. Di Widya Security, kami berkomitmen untuk membantu melindungi klien kami dari ancaman-ancaman ini melalui layanan penetration testing dan konsultasi keamanan siber.

Takeaways

- IoT menjadi salah satu target favorit bagi penyerang siber.

- Kami perlu untuk memperkuat keamanan perangkat IoT dengan langkah-langkah preventif.

- Penting untuk terus memperbarui pengetahuan kita tentang ancaman yang berkembang di dunia security.