Hardware Token: Solusi Keamanan Optimal dalam Cybersecurity

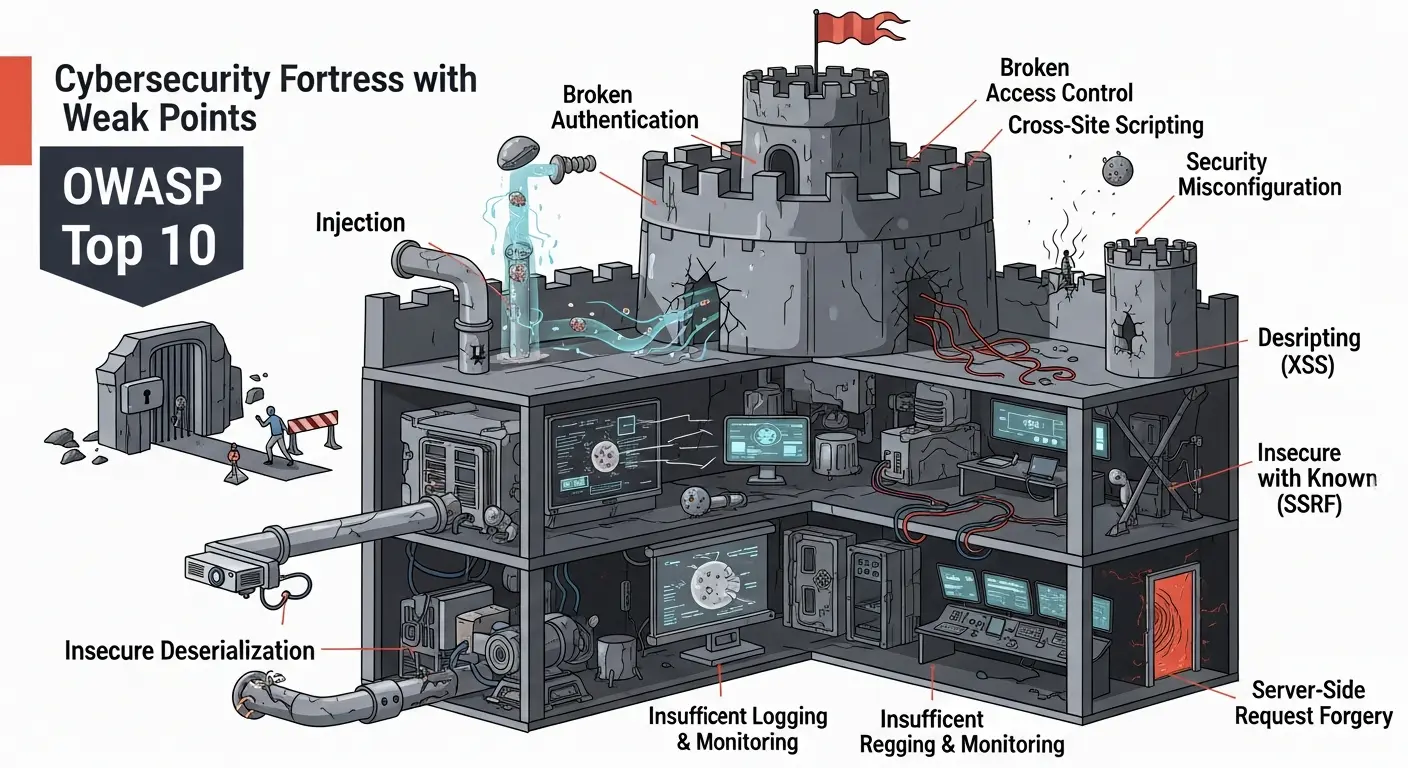

Di era digital sekarang ini, keamanan siber menjadi salah satu prioritas utama bagi setiap organisasi dan individu. Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing, dan salah satu cara untuk meningkatkan keamanan data adalah dengan menggunakan Hardware Token. Dalam artikel ini, kita akan membahas mengapa Hardware Token menjadi solusi penting dalam dunia cybersecurity dan bagaimana ia dapat melindungi kita dari berbagai ancaman.

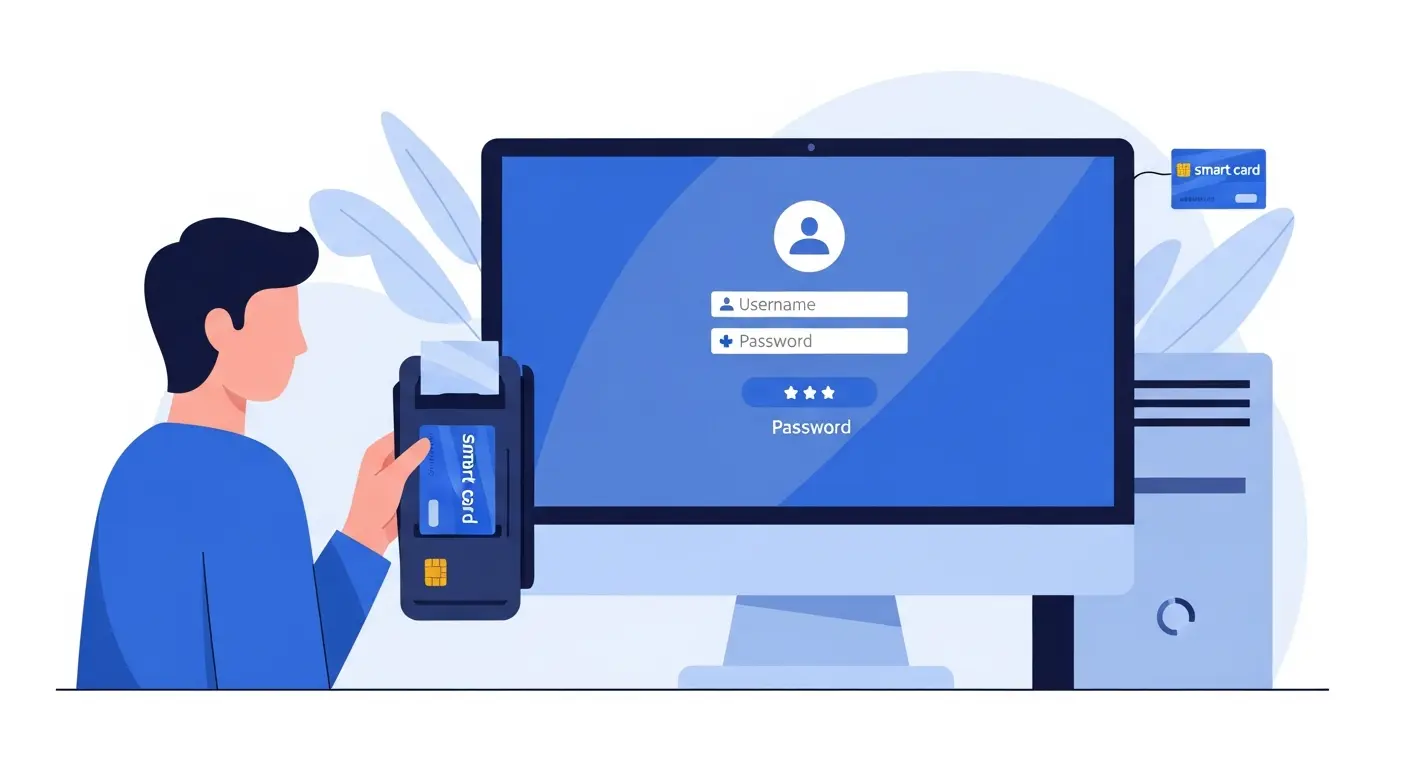

Apa itu Hardware Token?

Hardware Token adalah perangkat fisik yang digunakan untuk menghasilkan kode otentikasi yang diperlukan saat melakukan login atau transaksi online. Dengan menggunakan Hardware Token, kita dapat memastikan bahwa hanya pengguna yang berwenang yang dapat mengakses informasi sensitif.

Kelebihan Menggunakan Hardware Token

- Keamanan Tinggi: Dengan menggunakan Hardware Token, data kita lebih aman karena kode otentikasi dihasilkan secara acak dan hanya berlaku untuk waktu tertentu.

- Fleksibilitas: Hardware Token dapat digunakan di berbagai platform dan perangkat, sehingga memudahkan proses otentikasi.

- Mencegah Kejahatan Siber: Penggunaan Hardware Token membantu mencegah kejahatan siber seperti phishing dan hacking.

Hardware Token dalam Penetration Testing

Ketika melakukan penetration testing, penggunaan Hardware Token bisa menjadi bagian penting dari strategi keamanan. Dengan menyimulasikan serangan yang mungkin dilakukan oleh hacker, kita dapat menentukan apakah sistem kita cukup aman. Kami di Widya Security memiliki tim ahli yang dapat melakukan Penetration Testing untuk memastikan bahwa organisasi kita terlindungi dari berbagai ancaman.

Cara Kerja Hardware Token

| Langkah | Deskripsi |

|---|---|

| 1 | Pengguna memasukkan username dan password. |

| 2 | Hardware Token menghasilkan kode otentikasi. |

| 3 | Pengguna memasukkan kode yang dihasilkan. |

| 4 | Akses diberikan jika kode yang dimasukkan benar. |

Menjamin Keamanan yang Lebih Baik

Penting bagi kita untuk memahami bahwa ancaman di dunia maya selalu berkembang. Oleh karena itu, kita tidak boleh hanya bergantung pada satu metode keamanan. Menggabungkan Hardware Token dengan strategi keamanan lainnya, seperti training dan konsultasi dari cyber security consultant, merupakan langkah yang bijak untuk memastikan data kita aman.

Takeaways

- Hardware Token adalah perangkat fisik untuk otentikasi yang aman.

- Keamanan tambahan dari Hardware Token membantu memitigasi risiko kejahatan siber.

- Penting untuk melakukan penetration testing secara berkala untuk menguji efektivitas sistem keamanan kita.

Kesimpulan

Dalam dunia yang semakin terhubung ini, Hardware Token muncul sebagai salah satu solusi paling efektif untuk meningkatkan keamanan siber. Dengan manfaat yang jelas dan cara kerja yang sederhana, tidak ada alasan untuk tidak menambahkannya ke dalam strategi keamanan kita. Mari kita tingkatkan keamanan data kita bersama-sama dan pastikan bahwa informasi sensitif kita tetap terlindungi.