Memahami Blue Team dalam Cybersecurity: Strategi dan Praktik Terbaik

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin terhubung ini, tantangan di bidang keamanan siber terus berkembang. Salah satu cara untuk mengatasi tantangan tersebut adalah dengan membentuk Blue Team, yang bertugas melindungi sistem informasi dari serangan siber. Artikel ini akan memberikan checklist dan panduan lengkap mengenai apa itu Blue Team dan bagaimana cara kerjanya.

Apa itu Blue Team?

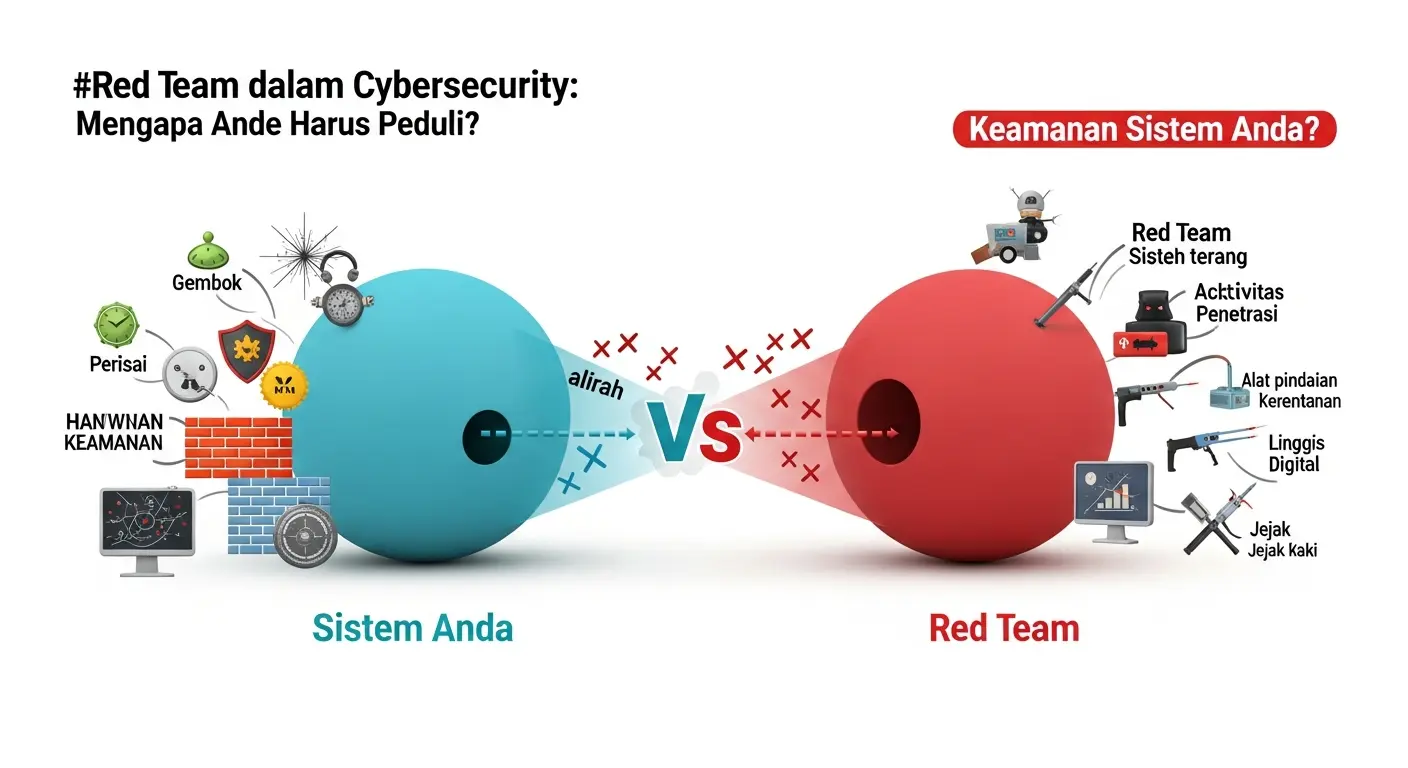

Secara sederhana, Blue Team adalah kelompok profesional yang bertanggung jawab untuk mempertahankan jaringan dan sistem informasi dari serangan siber. Mereka melakukan aktivitas seperti pemantauan, deteksi, respons insiden, dan pengujian keamanan defensif untuk melindungi data dan infrastruktur organisasi.

Peran Utama Blue Team

- Monitoring dan Deteksi: Memantau trafik jaringan dan perilaku sistem untuk mendeteksi ancaman.

- Respons Insiden: Merespons dan mengatasi insiden keamanan yang terjadi.

- Pengujian Keamanan: Melakukan pengujian penetrasi dan audit keamanan.

- Intelijen Ancaman: Mengumpulkan dan menganalisis informasi tentang potensi ancaman dan serangan.

Pentingnya Blue Team dalam Keamanan Siber

Data menunjukkan bahwa organisasi yang melakukan pengujian penetrasi secara rutin sebagai bagian dari operasi Blue Team mengalami 45% lebih sedikit insiden keamanan, menurut SANS 2023 Penetration Testing Survey. Selain itu, organisasi yang menggunakan Blue Team untuk intelijen ancaman berkelanjutan melaporkan pengurangan 38% serangan phishing. [source]

Checklist untuk Membangun Blue Team yang Efektif

Berikut adalah langkah-langkah yang harus diperhatikan dalam membangun Blue Team:

- Identifikasi Tujuan: Tentukan tujuan dan cakupan dari usaha keamanan yang ingin dicapai.

- Rekrutmen Anggota: Pilih anggota tim dengan keterampilan yang sesuai di bidang keamanan informasi.

- Pengadaan Alat: Investasikan dalam alat keamanan seperti SIEM dan IDS untuk mendukung operasi tim.

- Pembuatan Prosedur: Buat prosedur untuk mitigasi inciden dan respons darurat.

- Pelatihan Reguler: Lakukan pelatihan secara berkala untuk memastikan tim terus memperbarui pengetahuan dan keterampilan.

Pelatihan dan Sumber Daya untuk Blue Team

Memfollow-up anggota tim dengan pelatihan yang tepat adalah sangat penting. BlueTeam.id menyediakan solusi pelatihan bagi para profesional yang ingin mendalami keamanan siber. Pelatihan ini akan membekali anggota tim dengan keterampilan dan pengetahuan yang diperlukan untuk menghadapi ancaman yang terus berkembang.

Kesimpulan

Blue Team adalah elemen krusial dalam strategi pertahanan siber. Dengan membangun tim yang solid, didukung oleh alat yang tepat dan pelatihan yang berkesinambungan, organisasi dapat semakin memperkuat keamanan data dan informasi mereka dari ancaman siber yang ada.

Takeaways

- Blue Team memiliki peran strategis dalam keamanan siber dengan fokus pada pertahanan.

- Pentingnya melakukan pengujian penetrasi secara rutin untuk mengurangi insiden keamanan.

- Pelatihan dan sumber daya adalah kunci untuk menjaga kompetensi tim Blue Team.

Dengan memahami konsep ini, organisasi dapat lebih siap menghadapi tantangan keamanan yang ada dan mempersiapkan diri untuk menghadapi ancaman di masa depan.