Memahami SQL Injection dalam Keamanan Siber: Pendekatan dari Widya Security

Di era digital ini, keamanan data menjadi prioritas utama bagi setiap perusahaan. Di Widya Security, kami memahami pentingnya melindungi informasi berharga dari serangan siber. Salah satu ancaman yang paling umum adalah SQL Injection. Dalam artikel ini, kita akan menjelajahi lebih dalam tentang SQL Injection, bagaimana cara kerjanya, serta langkah-langkah yang bisa kita ambil untuk melindungi sistem kita.

Apa itu SQL Injection?

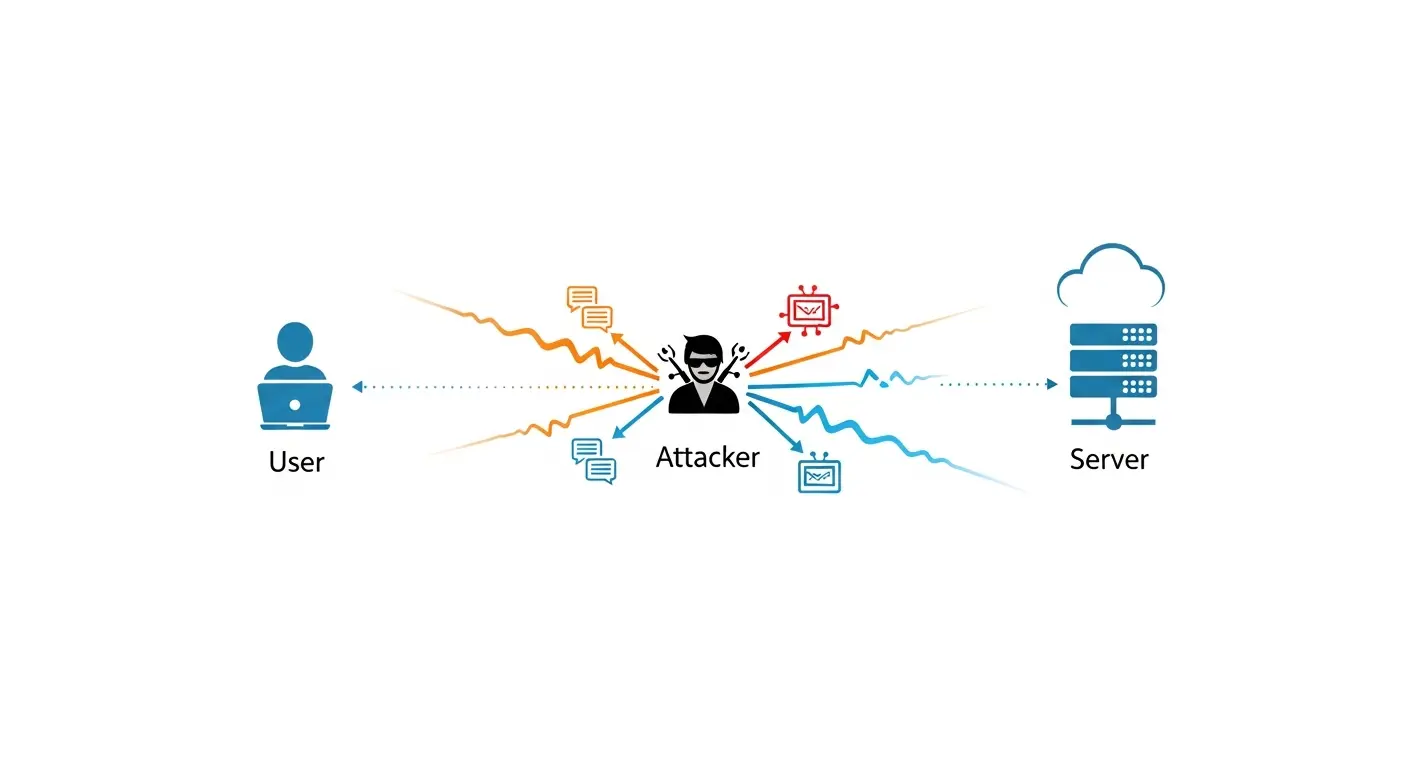

SQL Injection adalah teknik serangan yang memungkinkan penyerang untuk memasukkan atau “menyuntikkan” kode SQL berbahaya ke dalam query yang dieksekusi oleh aplikasi. Dengan cara ini, penyerang dapat mengakses, memodifikasi, atau bahkan menghapus data dari database yang rentan. Hal ini menciptakan risiko serius bagi integritas dan kerahasiaan data perusahaan.

Bagaimana SQL Injection Bekerja?

Ketika sebuah aplikasi web menerima input pengguna, seperti formulir pendaftaran atau pencarian, data ini sering kali digunakan untuk membuat query SQL. Jika input ini tidak difilter atau divalidasi dengan benar, penyerang dapat menyisipkan kode SQL berbahaya. Contohnya, alih-alih memasukkan nama pengguna dan kata sandi secara normal, penyerang mungkin memasukkan:

- ‘ OR ‘1’=’1

Ini membuat query menjadi valid dan memungkinkan penyerang untuk masuk tanpa autentikasi yang sah.

Statistik Menarik tentang SQL Injection

| Tahun | Jumlah Kasus | Persentase Serangan |

|---|---|---|

| 2020 | 2000 | 30% |

| 2021 | 2500 | 35% |

| 2022 | 3000 | 40% |

Data di atas menunjukkan bahwa serangan melalui SQL Injection meningkat seiring dengan waktu, menunjukkan pentingnya melakukan penetration testing secara berkala.

Bagaimana Melindungi Diri dari SQL Injection?

Kami di Widya Security percaya bahwa pencegahan adalah kunci. Berikut adalah beberapa langkah yang dapat kita ambil:

- Pemfilteran Input: Selalu lakukan validasi dan pemfilteran terhadap data yang dimasukkan oleh pengguna.

- Penggunaan Prepared Statements: Gunakan pernyataan yang sudah disiapkan untuk membuat query SQL lebih aman.

- Pembaruan Rutin: Pastikan perangkat lunak dan sistem selalu diperbarui untuk memperbaiki kerentanan yang mungkin ada.

- Pendidikan dan Pelatihan: Berikan pelatihan keamanan kepada para pengembang dan karyawan untuk meningkatkan kesadaran mereka.

Kesimpulan

SQL Injection adalah ancaman serius dalam dunia digital saat ini. Namun, dengan pendekatan proaktif dan pemahaman mendalam tentang cara kerja serangan ini, kita bisa meminimalkan risikonya. Mari kita terus belajar dan berupaya untuk melindungi data berharga kita dari potensi serangan. Di Widya Security, kami siap membantu Anda melalui layanan cyber security consultant dan penetration testing kami.

Takeaways

- SQL Injection adalah teknik serangan yang umum digunakan.

- Pemfilteran input dan penggunaan pernyataan yang sudah disiapkan adalah cara efektif untuk melindungi diri.

- Serangan SQL Injection meningkat setiap tahun, menunjukkan bahwa kita harus selalu waspada.

Dengan langkah-langkah yang tepat, kita bisa membangun sistem yang lebih aman dan terhindar dari ancaman seperti SQL Injection. Mari kita wujudkan masa depan yang lebih aman untuk semua.