Memahami Attack Vector dalam Cybersecurity: Panduan Lengkap

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia cybersecurity, saya sering mendengar istilah attack vector. Dalam artikel ini, saya akan membahas apa itu attack vector, bagaimana cara kerjanya, dan mengapa hal ini penting untuk keamanan siber kita. Mari kita eksplorasi bersama!

Apa Itu Attack Vector?

Hanya untuk menegaskan, attack vector adalah metode atau jalur yang digunakan oleh penyerang untuk menargetkan sistem informasi atau jaringan kita. Dalam dunia yang semakin digital, memahami berbagai jenis attack vector sangat penting agar kita dapat melindungi aset digital kita dengan lebih baik.

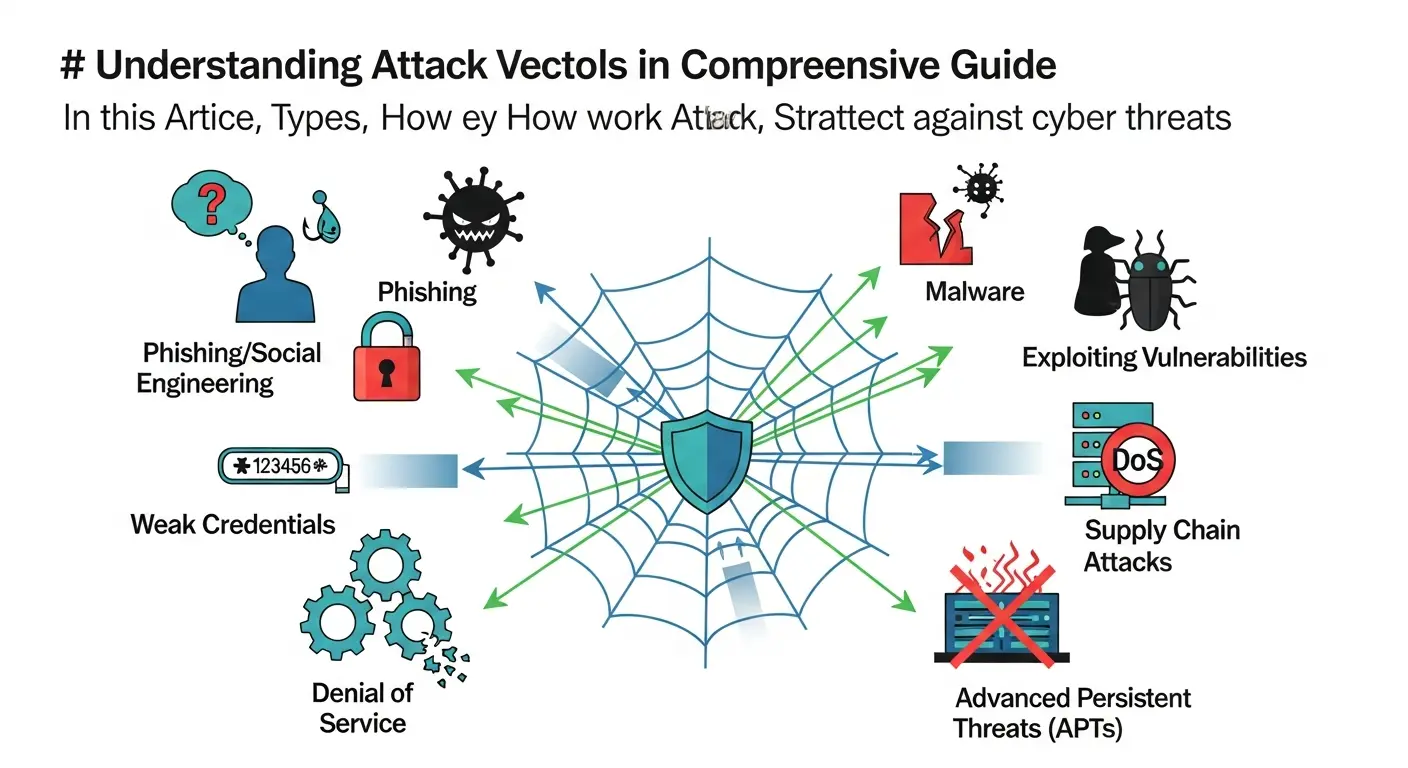

Jenis-Jenis Attack Vector

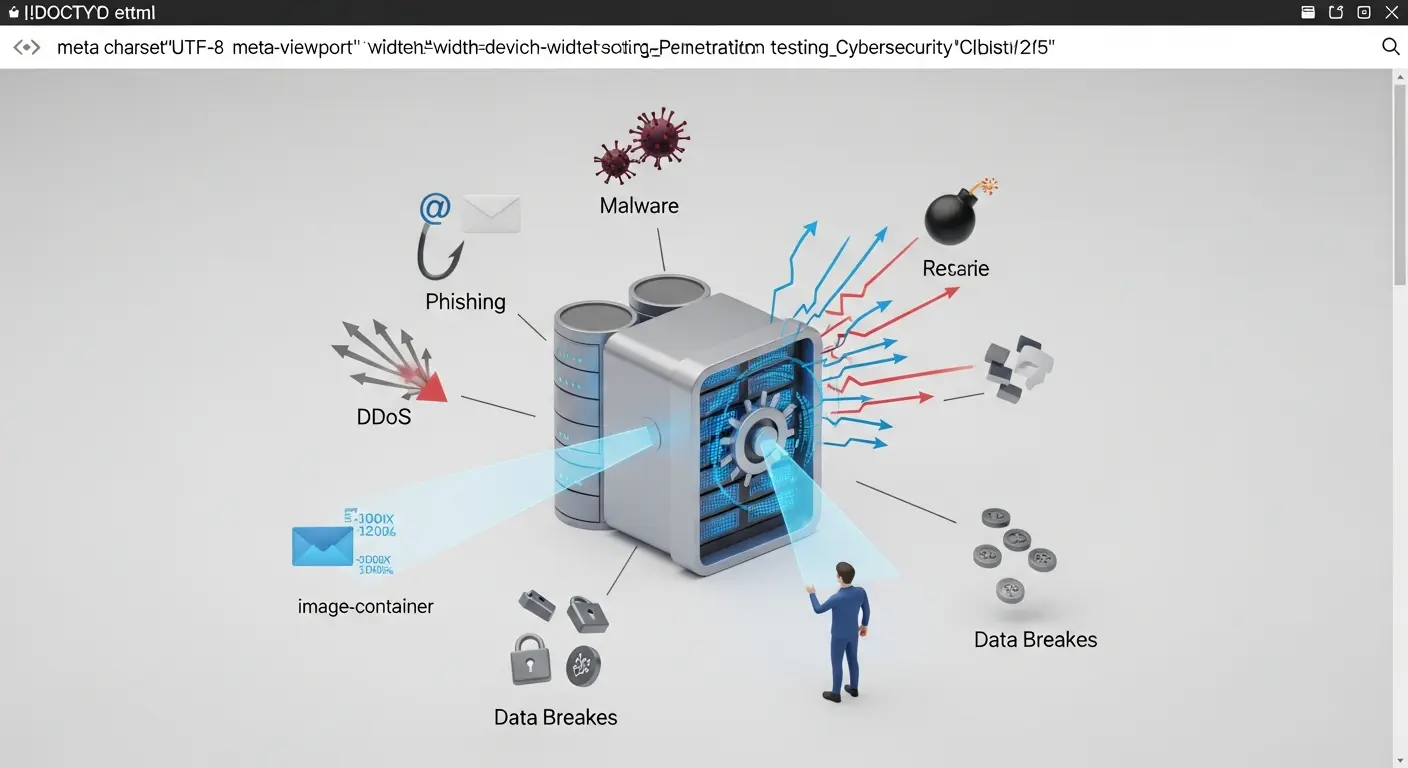

- Malware: Perangkat lunak berbahaya yang sering disebarkan melalui email atau situs web yang tidak aman.

- Phishing: Teknik penipuan yang digunakan untuk mendapatkan informasi sensitif, biasanya melalui email yang tampak valid.

- Denial of Service (DoS): Serangan yang bertujuan untuk membuat sebuah layanan tidak tersedia bagi pengguna yang sah.

- Social Engineering: Manipulasi psikologis untuk mendapatkan informasi rahasia dari individu.

- Exploiting Vulnerabilities: Menargetkan kelemahan dalam sistem atau perangkat lunak untuk mendapatkan akses tidak sah.

Bagaimana Attack Vector Bekerja?

Saya percaya penting untuk memahami bagaimana attack vector dapat dieksploitasi. Penyerang biasanya akan mencari celah atau kelemahan dalam sistem keamanan yang ada. Setelah menemukan celah tersebut, mereka bisa menggunakan berbagai teknik untuk masuk ke sistem kita.

Contoh Penggunaan Attack Vector

Misalnya, dalam kasus serangan phishing, penyerang bisa mengirim email yang tampak dari bank atau perusahaan tepercaya, sehingga korban mengklik tautan yang membawa mereka ke situs web palsu dan memasukkan informasi pribadi mereka.

Mengapa Memahami Attack Vector Itu Penting?

Memahami attack vector sangat penting dalam cybersecurity karena:

- Ini membantu kita mengetahui bagaimana penyerang berpikir.

- Dengan memahami serangan, kita bisa mengembangkan strategi untuk mencegahnya.

- Kita dapat memperkuat sistem keamanan kita untuk melindungi dari berbagai jenis serangan.

Strategi untuk Melindungi Diri dari Attack Vector

Agar lebih siap menghadapi berbagai serangan, berikut adalah beberapa strategi yang saya rekomendasikan:

- Pendidikan dan Pelatihan: Pastikan semua karyawan mendapatkan pendidikan tentang bagaimana mengidentifikasi dan menghindari serangan siber. Anda bisa menggunakan layanan training dari Widya Security.

- Implementasi Kebijakan Keamanan: Buat dan terapkan kebijakan keamanan yang ketat untuk melindungi data sensitif.

- Penggunaan Alat Keamanan: Gunakan software anti-virus dan firewall untuk memberi perlindungan ekstra.

- Pembaharuan Teratur: Selalu perbarui perangkat lunak dan sistem operasi untuk menutup celah keamanan.

Kesimpulan

Secara keseluruhan, memahami attack vector adalah langkah kunci dalam keamanan siber. Dengan demikian, kita dapat lebih siap untuk mengatasi ancaman yang mungkin muncul. Silakan kunjungi Penetration Testing untuk informasi lebih lanjut mengenai bagaimana kami dapat membantu melindungi sistem Anda.

Takeaways

- Attack vector merupakan metode yang digunakan oleh penyerang untuk mengeksploitasi sistem.

- Memahami attack vector dapat membantu kita dalam mengembangkan strategi keamanan yang lebih baik.

- Implementasikan langkah-langkah proaktif untuk melindungi diri dari ancaman siber.

Sumber Daya Tambahan

Jika kamu ingin mendalami lebih jauh tentang cybersecurity, pastikan untuk membaca artikel di situs resmi kami.