Software Penetration Testing Tools: Menjaga Keamanan dengan Widya Security

Ketika dunia semakin terhubung, pentingnya keamanan siber semakin meningkat. Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam artikel ini, kita akan membahas berbagai software penetration testing tools yang dapat membantu menjaga sistem dari ancaman luar.

Pentingnya Penetration Testing di Era Digital

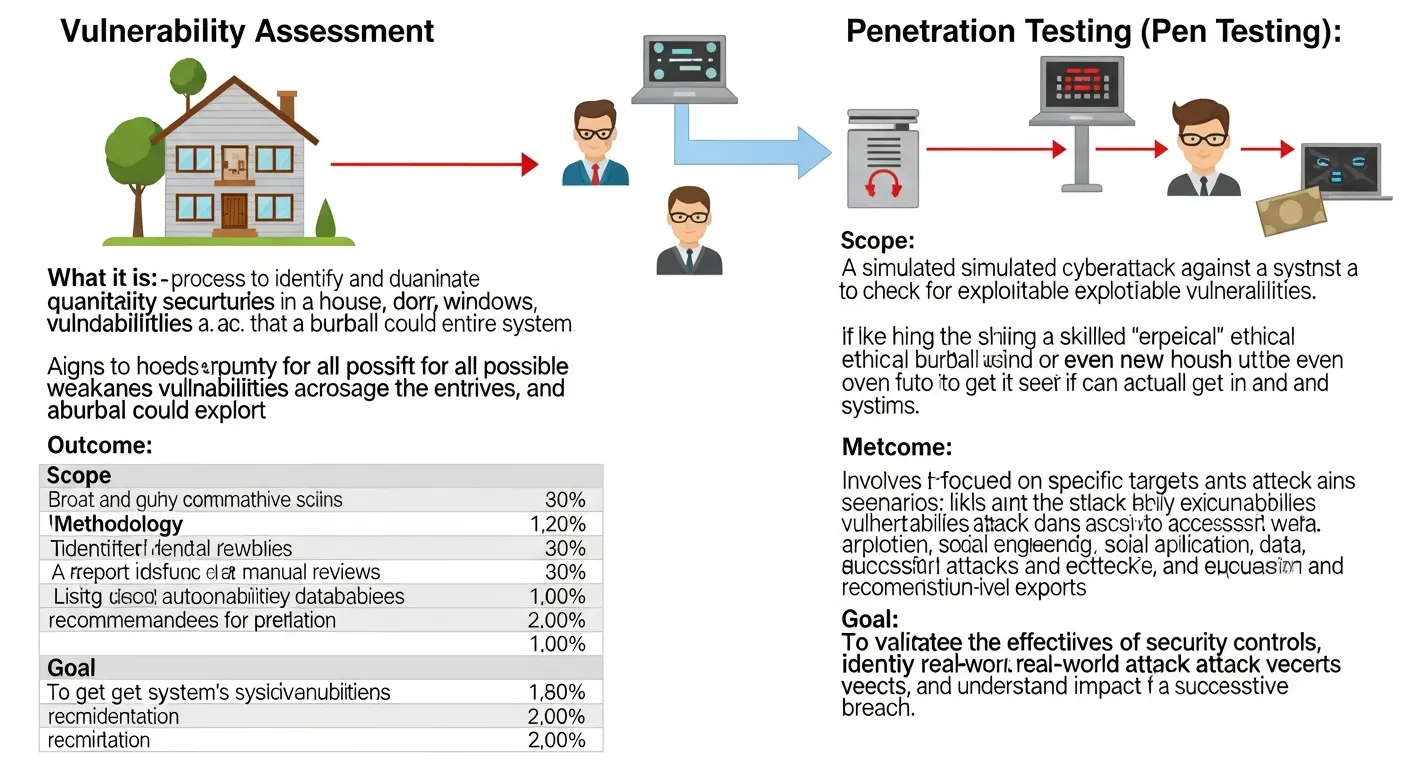

Di era digital saat ini, perusahaan-perusahaan dan individu dihadapkan pada berbagai ancaman siber yang kompleks. Penetration testing atau pengujian penetrasi adalah langkah krusial untuk mengidentifikasi dan memperbaiki kerentanan dalam sistem keamanan. Dengan melakukan penetration testing secara berkala, organisasi dapat menjaga data dan privasi klien mereka.

Software Penetration Testing Tools Terbaik

Terdapat banyak software penetration testing tools yang tersedia di pasaran. Berikut adalah beberapa tools yang populer digunakan oleh para profesional keamanan siber:

- Metasploit: Merupakan salah satu platform terbaik untuk melakukan penetration testing. Metasploit menawarkan berbagai modul dan eksploitasi yang memudahkan pengujian keamanan.

- Nmap: Tool ini digunakan untuk pemetaan jaringan dan menemukan perangkat yang terhubung. Nmap sangat efektif dalam memetakan kerentanan yang ada di jaringan.

- Burp Suite: Tools ini digunakan untuk pengujian keamanan aplikasi web. Dengan Burp Suite, pengguna dapat menemukan kerentanan seperti SQL Injection dan Cross-Site Scripting.

- Wireshark: Merupakan analyzer jaringan yang memungkinkan pengguna untuk menangkap dan menganalisis data dalam jaringan. Wireshark membantu menemukan aktivitas mencurigakan di jaringan.

- OWASP ZAP: Merupakan open-source web application security scanner yang dirancang untuk menemukan kerentanan di aplikasi web.

Cara Memilih Software Penetration Testing Tools

Pemilihan software penetration testing tools yang tepat sangat penting untuk keberhasilan pengujian keamanan. Berikut adalah beberapa faktor yang perlu dipertimbangkan:

- Kemudahan Penggunaan: Pilihlah tools yang memiliki antarmuka pengguna yang intuitif.

- Kompatibilitas: Pastikan tools tersebut kompatibel dengan sistem operasi dan platform yang digunakan.

- Dukungan Komunitas: Tools dengan dukungan komunitas yang baik akan memudahkan dalam penyelesaian masalah dan pembelajaran.

- Fitur Lengkap: Pilih tools yang menawarkan fitur lengkap untuk berbagai jenis pengujian.

Manfaat Menggunakan Software Penetration Testing Tools

Penggunaan software penetration testing tools dapat memberikan banyak manfaat:

- Identifikasi Kerentanan: Membantu organisasi dalam mengidentifikasi titik lemah dalam sistem keamanan.

- Meningkatkan Kesadaran Keamanan: Mengedukasi tim tentang pentingnya keamanan siber.

- Membantu Kepatuhan: Memastikan perusahaan mematuhi standar keamanan yang diperlukan.

- Membangun Kepercayaan: Meningkatkan kepercayaan klien terhadap layanan atau produk yang ditawarkan.

Kesimpulan

Dengan semakin meningkatnya angka serangan siber, penggunaan software penetration testing tools menjadi hal yang wajar dan penting di kalangan organisasi modern. Perusahaan seperti Widya Security menawarkan layanan penetration testing yang dapat membantu memperkuat pertahanan siber Anda.

Takeaways

- Penetration testing adalah langkah vital dalam keamanan siber.

- Berbagai tools dapat digunakan untuk melakukan pengujian ini.

- Pemilihan tools yang tepat penting untuk keberhasilan pengujian.

- Pengujian berkala dapat meningkatkan keamanan organisasi secara menyeluruh.