Owasp Top 10: Mengapa Setiap Perusahaan Perlu Tahu?

Saya adalah seorang spesialis di bidang cybersecurity, dan saya ingin berbagi pengetahuan tentang Owasp Top 10. Sebagai perusahaan cyber security asal Indonesia, Widya Security berfokus pada penetration testing, dan saya percaya bahwa memahami Owasp Top 10 adalah langkah penting untuk menjaga keamanan informasi kita.

Apa itu Owasp Top 10?

Owasp adalah singkatan dari Open Web Application Security Project, sebuah komunitas yang fokus pada masalah keamanan aplikasi web. Owasp Top 10 adalah daftar yang mencakup sepuluh risiko keamanan terbesar yang dihadapi aplikasi web, yang dirilis secara berkala untuk meningkatkan kesadaran dan keamanan.

Kenapa Owasp Top 10 Penting?

- Pendidikan: Memberi informasi tentang risiko terbesar dalam aplikasi web.

- Standar: Digunakan sebagai acuan untuk membangun aplikasi yang aman.

- Prioritas: Membantu tim keamanan untuk memprioritaskan mitigasi risiko.

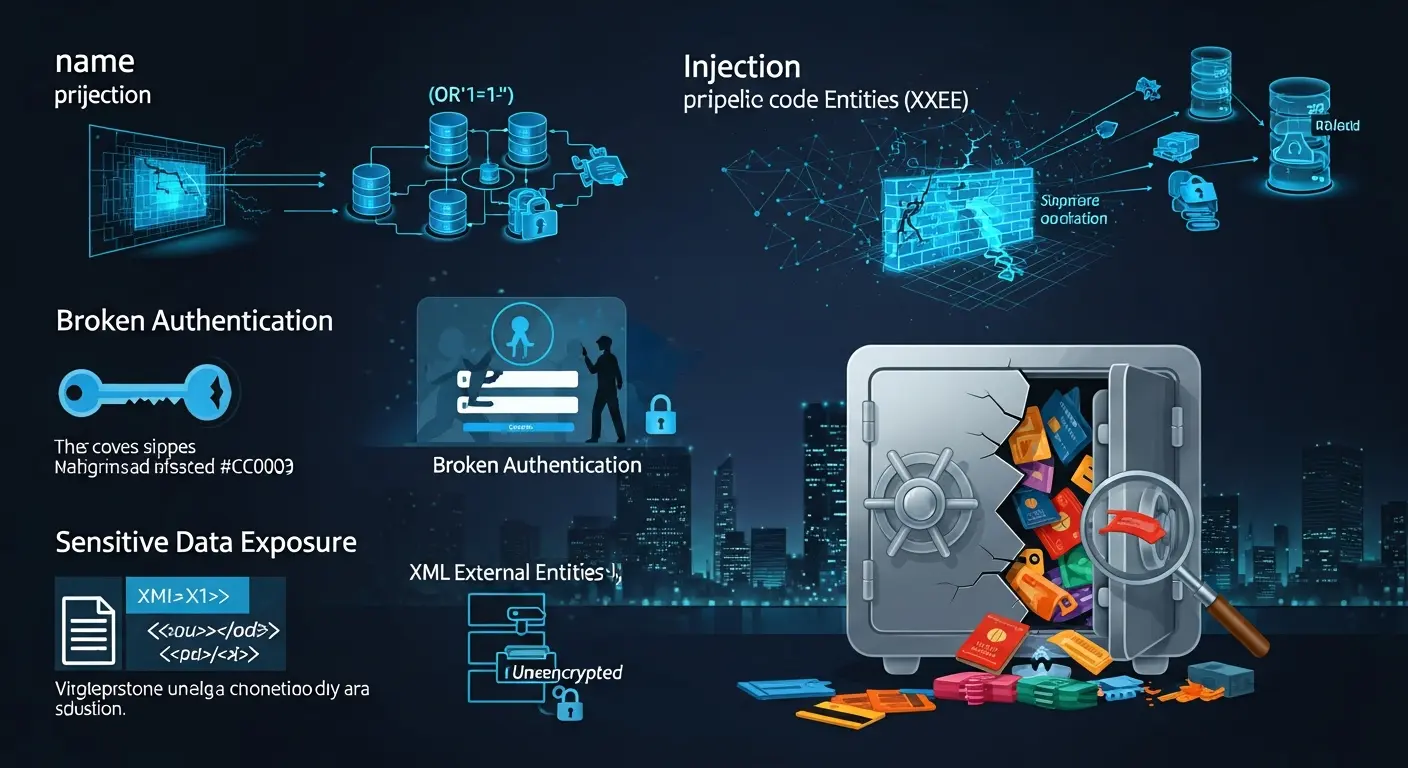

Daftar Owasp Top 10

| No | Nama Risiko | Deskripsi |

|---|---|---|

| 1 | Injection | Serangan dimana penyerang menyisipkan perintah berbahaya untuk dieksekusi oleh aplikasi. |

| 2 | Broken Authentication | Jika pengguna tidak terverifikasi dengan benar, penyerang dapat mengambil alih sesi. |

| 3 | Sensitive Data Exposure | Data penting bocor karena tidak diamankan dengan baik. |

| 4 | XML External Entities (XXE) | Serangan yang memanfaatkan dokumen XML untuk mengekspos data sensitif. |

| 5 | Broken Access Control | Pengguna tak berhak dapat mengakses sumber daya yang seharusnya dilindungi. |

| 6 | Security Misconfiguration | Kesalahan konfigurasi yang dapat mengekspos aplikasi. |

| 7 | Cross-Site Scripting (XSS) | Serangan yang memungkinkan penyerang menyisipkan skrip berbahaya ke aplikasi web. |

| 8 | Insecure Deserialization | Teks yang tidak aman dapat dieksekusi sebagai objek, membahayakan keamanan. |

| 9 | Using Components with Known Vulnerabilities | Menggunakan pustaka atau komponen yang sudah diketahui memiliki celah keamanan. |

| 10 | Insufficient Logging & Monitoring | Ketiadaan log yang baik mempersulit deteksi serangan. |

Bagaimana Mengatasi Risiko Owasp Top 10?

Ada beberapa langkah yang dapat diambil untuk mengurangi risiko-risiko dalam Owasp Top 10:

- Melakukan Penetration Testing: Dengan melakukan penetration testing, kita bisa menemukan dan memperbaiki kelemahan sebelum disalahgunakan.

- Melakukan Pelatihan: Memastikan setiap anggota tim memahami risiko dan cara mitigasi.

- Implementasi Kontrol Akses: Mengatur hak akses dengan bijak agar hanya pengguna yang berhak yang bisa mengakses data sensitif.

- Pembaruan Berkala: Selalu memperbarui komponen perangkat lunak untuk menutup celah keamanan yang ditemukan.

Takeaways

Memahami dan menerapkan pengetahuan tentang Owasp Top 10 sangat penting untuk melindungi aplikasi dari serangan. Berikut adalah beberapa poin penting:

- Owasp Top 10 adalah daftar risiko keamanan yang terus diperbarui.

- Mengidentifikasi dan mengatasi risiko ini adalah bagian dari strategi keamanan yang baik.

- Penerapan training dan penetration testing dapat mengurangi potensi risiko.

Kesimpulan

Saya harap artikel ini bisa membantu Anda memahami pentingnya Owasp Top 10 dalam dunia cybersecurity. Setiap perusahaan, termasuk yang ada di Indonesia, perlu tahu dan mengatasi risiko-risiko ini agar bisa melindungi data dan aplikasi mereka.