Web Shell Injection: Menipisnya Keamanan di Dunia Siber

Di era digital saat ini, keamanan siber merupakan hal yang sangat penting. Di Widya Security, perusahaan cyber security asal Indonesia, kami berfokus pada penetration testing untuk membantu organisasi mengidentifikasi dan menanggulangi berbagai ancaman yang mungkin mereka hadapi. Salah satu ancaman yang paling mengkhawatirkan dalam dunia siber adalah Web Shell Injection.

Web Shell Injection adalah teknik yang digunakan oleh para peretas untuk mendapatkan akses langsung ke server dengan menyisipkan skrip berbahaya. Cara ini memungkinkan mereka untuk mengendalikan server dan mencuri data sensitif, menghapus informasi, atau bahkan melakukan serangan lebih lanjut.

Pengenalan Web Shell Injection

Seiring dengan meningkatnya ketergantungan kita pada teknologi, kita juga menghadapi ancaman baru. Web Shell Injection sering terjadi ketika aplikasi web tidak dapat memvalidasi input dengan baik, memungkinkan penyerang untuk menyisipkan kode berbahaya.

Cara Kerja Web Shell Injection

Web Shell Injection bekerja dengan cara berikut:

- Penyerang mengeksploitasi celah di aplikasi web.

- Menyisipkan skrip berbahaya yang dapat dieksekusi di server.

- Mendapatkan akses ke sistem file dan data di server.

Ketika penyerang mendapatkan akses ini, mereka dapat melakukan berbagai aktivitas yang merugikan, termasuk pencurian data dan pengendalian penuh sistem. Oleh karena itu, sangat penting bagi organisasi untuk memahami risiko yang terkait dengan Web Shell Injection.

Pencegahan Web Shell Injection

Kami di Widya Security percaya bahwa pencegahan adalah kunci untuk mengatasi ancaman ini. Untuk mencegah Web Shell Injection, berikut adalah beberapa langkah yang dapat diambil:

- Lakukan penetration testing secara rutin untuk mengidentifikasi celah keamanan.

- Gunakan validasi input yang ketat untuk mencegah penyisipan kode.

- Implementasikan kontrol akses yang baik untuk membatasi akses ke server.

Teknik Pengujian Vektor

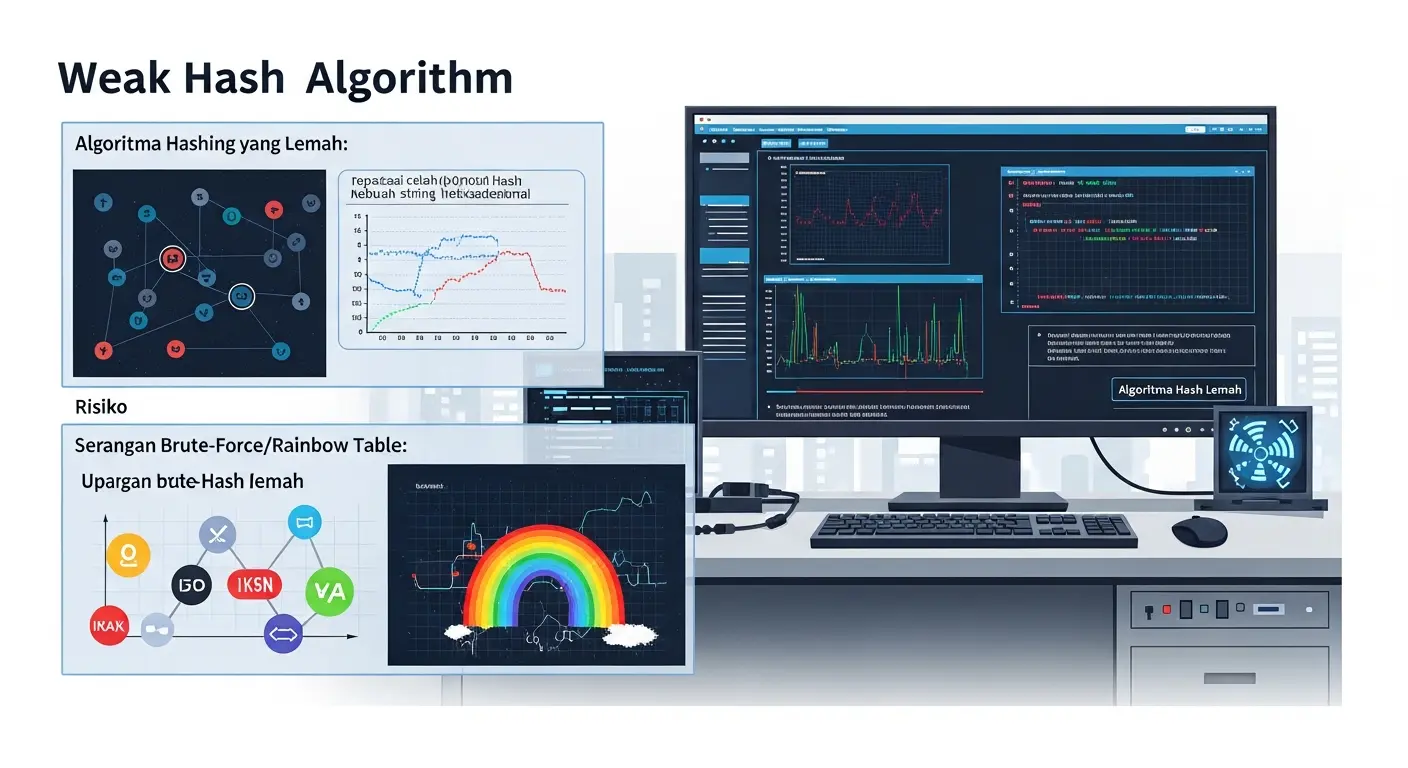

Dalam melakukan penetration testing, kami menggunakan berbagai teknik untuk mengidentifikasi potensi Web Shell Injection. Beberapa teknik tersebut termasuk:

| Teknik | Deskripsi |

|---|---|

| Static Code Analysis | Meneliti kode dasar untuk menemukan kerentanan. |

| Dynamic Testing | Menjalankan aplikasi untuk menemukan celah keamanan saat aplikasi berjalan. |

Ketika Web Shell Injection Terjadi

Jika sebuah organisasi menjadi korban Web Shell Injection, ada beberapa langkah yang harus diambil segera:

- Identifikasi dan isolasi sistem yang terinfeksi.

- Lakukan analisis forensik untuk memahami bagaimana serangan dilakukan.

- Perbaiki kerentanan yang telah dieksploitasi.

Kepentingan Melatih Tim Keamanan

Membangun kesadaran di kalangan tim keamanan di organisasi Anda adalah langkah penting dalam mencegah Web Shell Injection. Kami menawarkan berbagai program pelatihan yang dirancang khusus untuk membantu tim Anda memahami dan mengatasi ancaman ini.

Takeaways

- Web Shell Injection merupakan ancaman serius yang memerlukan perhatian khusus dari semua organisasi.

- Pencegahan melalui training dan penetration testing sangat penting.

- Kesiapan dan pemahaman tentang teknik ini dapat membantu organisasi dalam melindungi data dan sistem mereka.

Kesimpulan

Web Shell Injection adalah salah satu ancaman yang semakin meningkat dalam dunia siber. Di Widya Security, kami berkomitmen untuk membantu organisasi dalam mengatasi dan memitigasi risiko melalui layanan cyber security yang kami tawarkan. Dengan memahami mekanisme serangan ini dan menerapkan langkah-langkah pencegahan yang tepat, kita dapat melindungi sistem dan data kita dari ancaman yang semakin canggih.