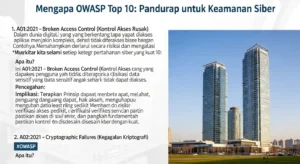

OWASP Top 10 dalam Cybersecurity: Panduan Lengkap dari Widya Security

OWASP Top 10 dalam Cybersecurity: Panduan Lengkap dari Widya Security OWASP Top 10 dalam Cybersecurity: Panduan Lengkap dari Widya Security Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus