Jasa Penetration Testing: Solusi Keamanan Cyber Terpercaya

Di era digital saat ini, keamanan cyber menjadi salah satu aspek terpenting bagi setiap perusahaan. Kami, di Widya Security, memberikan jasa penetration testing yang dirancang untuk membantu Anda mengidentifikasi dan mengatasi celah keamanan. Dengan semakin seringnya kasus hack akun media sosial dan serangan cyber lainnya, penting bagi kita untuk memahami perbedaan antara penetration testing dan hacking sesungguhnya.

What is Penetration Testing?

Penetration testing, atau uji penetrasi, adalah proses yang dilakukan untuk mengevaluasi keamanan sistem atau aplikasi dengan mensimulasikan serangan dari penyerang sejati. Dalam proses ini, kami mengidentifikasi kerentanan pada infrastruktur IT Anda dan memberikan rekomendasi mitigasi untuk meningkatkan keamanan sistem.

Mengapa Penetration Testing Penting?

- Identifikasi kerentanan: Mengetahui celah keamanan sebelum penyerang melakukannya.

- Meningkatkan kepercayaan: Pelanggan lebih percaya kepada sistem yang aman.

- Mematuhi regulasi: Banyak sektor yang mengharuskan adanya evaluasi keamanan.

Proses Penetration Testing di Widya Security

Proses yang kami lakukan mencakup beberapa tahap penting:

- Perencanaan: Menentukan scope dan tujuan dari uji penetrasi.

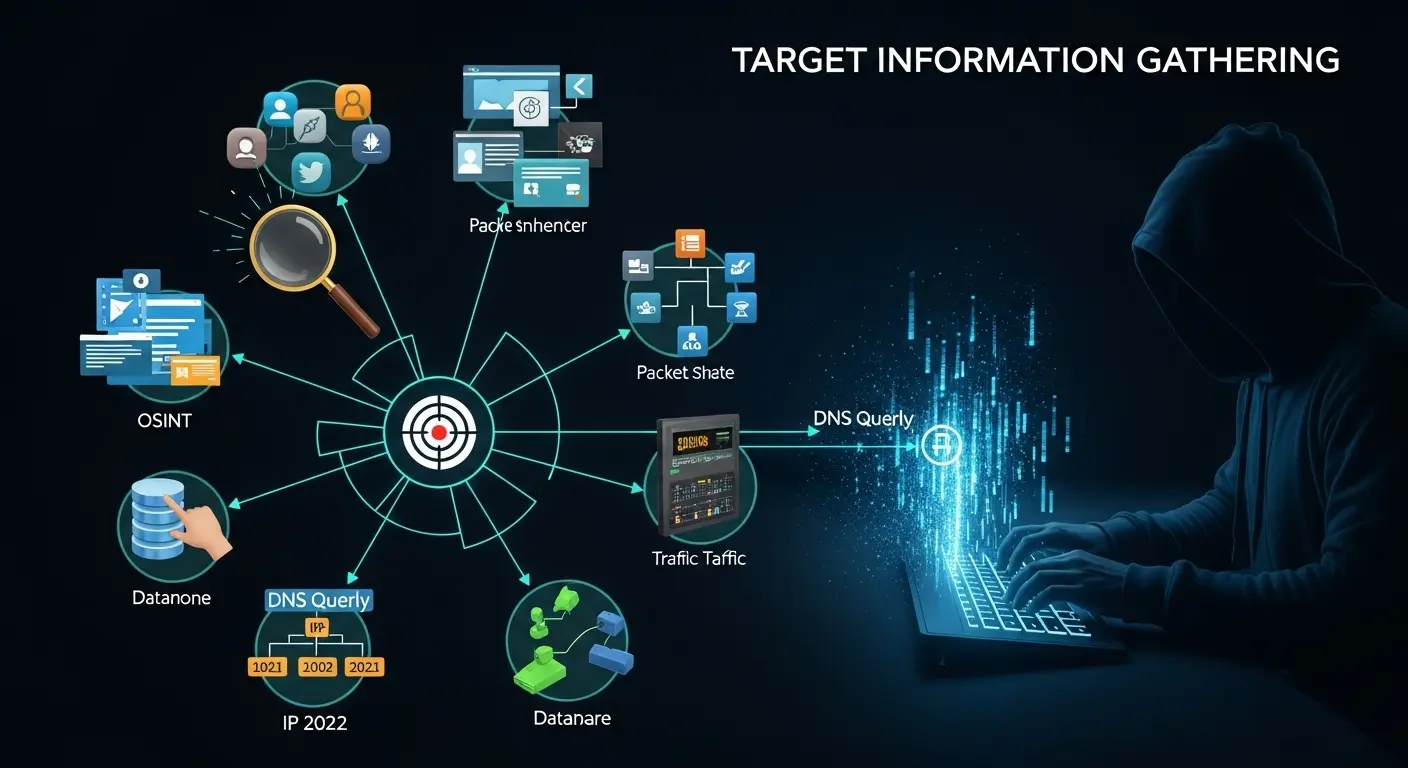

- Pemetaan: Mengumpulkan informasi dan menganalisis infrastruktur IT.

- Ekploitasi: Melakukan serangan untuk menguji celah keamanan yang ada.

- Laporan: Menyusun laporan yang mendetail tentang temuan dan rekomendasi mitigasi.

Kesalahpahaman Tentang Penetration Testing

Banyak orang berpikir bahwa penetration testing sama dengan hacking, padahal keduanya sangat berbeda. Hacking adalah tindakan ilegal, sedangkan jasa penetration testing yang kami tawarkan bersifat legal dan berdasarkan pada izin dari klien.

Risiko Serangan Cyber dan Mitigasi Celah Keamanan

Dengan meningkatnya risiko serangan cyber, perusahaan harus siap menghadapi berbagai ancaman. Beginilah cara kami membantu Anda:

Mengidentifikasi kerentanan.

- Memberikan rekomendasi mitigasi.

- Menawarkan layanan keamanan cyber berkelanjutan.

Takeaways

Melalui penetration testing, Anda dapat melindungi data online serta meningkatkan keamanan aplikasi Anda. Jangan tunggu sampai terjadi insiden; pastikan perusahaan Anda siap menghadapi tantangan ke depan dengan mengandalkan layanan kami.

Conclusion

Pentingnya jasa penetration testing tidak bisa diabaikan. Melalui proses ini, kami di Widya Security siap membantu Anda dalam memperkuat keamanan cyber serta mengurangi risiko serangan. Pastikan Anda melindungi infrastruktur IT dengan langkah yang tepat dan layanan yang profesional.

Untuk informasi lebih lanjut mengenai jasa penetration testing dan layanan kami lainnya, silakan kunjungi Website Widya Security.