Access Control dalam Cybersecurity: Pentingnya untuk Keamanan Data

Widya Security adalah perusahaan cybersecurity asal Indonesia yang berfokus pada penetration testing. Di era digital ini, penting bagi kita untuk memahami konsep Access Control dalam bidang cybersecurity. Di dalam dunia yang semakin terkoneksi, perlindungan data menjadi prioritas utama kita. Dalam artikel ini, kita akan membahas mengapa Access Control sangat penting dan bagaimana implementasinya dapat melindungi organisasi kita.

Pentingnya Access Control dalam Cybersecurity

Access Control adalah sekumpulan kebijakan yang mengatur siapa yang dapat mengakses informasi atau sumber daya tertentu. Melalui penerapan prinsip ini, kita dapat mengurangi risiko kebocoran data dan serangan siber yang merugikan. Tanpa adanya Access Control, informasi sensitif bisa jatuh ke tangan yang salah, mengakibatkan kerugian yang besar bagi organisasi kita.

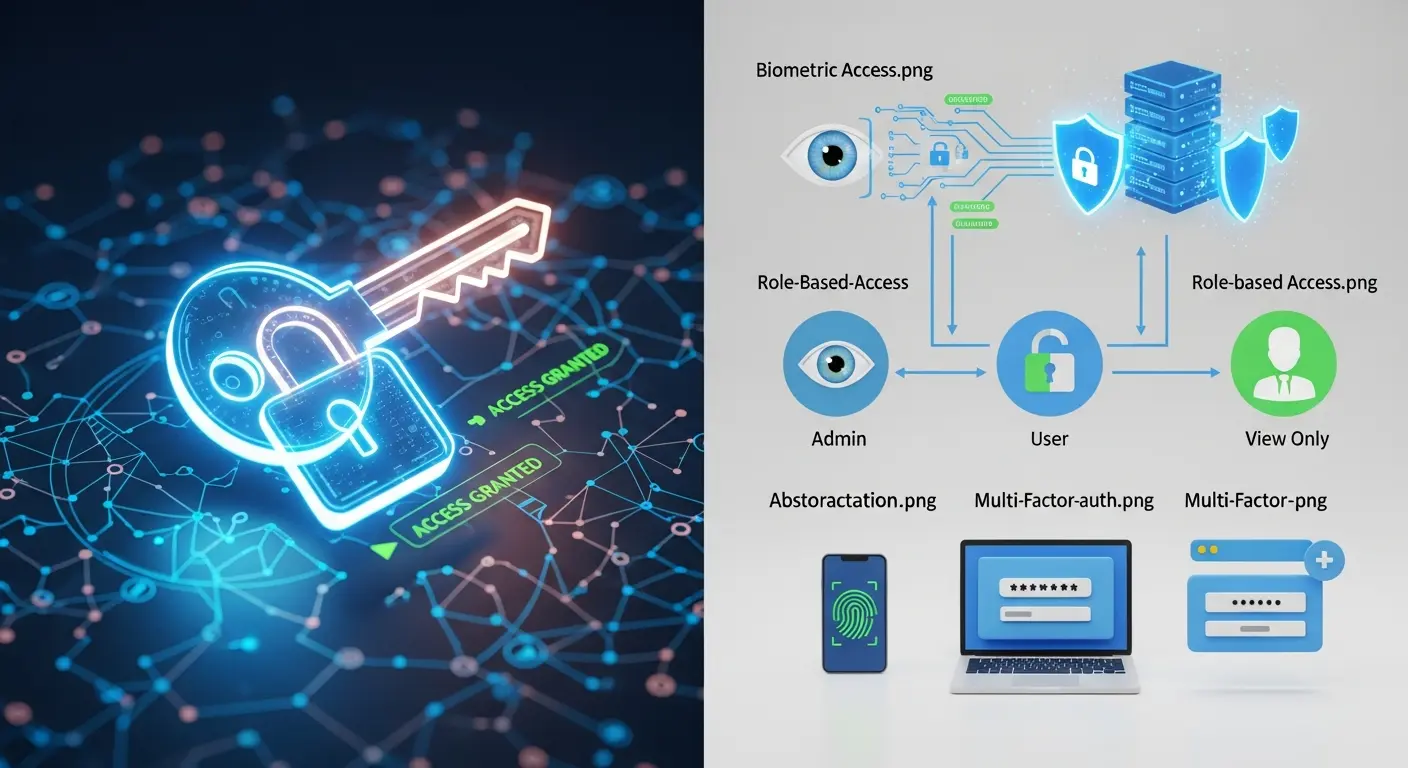

Jenis-jenis Access Control

Dalam mengimplementasikan Access Control, terdapat beberapa jenis yang umum digunakan, antara lain:

- Mandatory Access Control (MAC): Sistem ini menggunakan aturan yang ketat dalam mengatur akses berdasarkan kategori keamanan.

- Discretionary Access Control (DAC): Pemilik data memiliki kebebasan untuk memberikan akses kepada pengguna lain.

- Role-Based Access Control (RBAC): Akses diberikan berdasarkan peran pengguna dalam organisasi.

Cara Menerapkan Access Control yang Efektif

Kita dapat menerapkan Access Control yang efektif melalui beberapa langkah berikut:

- Identifikasi dan klasifikasikan data: Menyusun daftar data sensitif dan menentukan tingkat keamanan yang diperlukan.

- Definisikan kebijakan akses: Menetapkan siapa yang boleh mengakses dan apa yang dapat dilakukan dengan data tersebut.

- Implementasi teknologi pendukung: Menggunakan perangkat lunak atau alat yang dapat membantu dalam menerapkan Access Control.

Teknologi Pendukung untuk Access Control

Dalam menerapkan Access Control, kita perlu memanfaatkan teknologi yang tepat. Beberapa teknologi yang bisa digunakan antara lain:

| Teknologi | Deskripsi |

|---|---|

| Firewall | Melindungi jaringan dari akses tidak sah. |

| VPN | Membuat koneksi aman untuk akses jarak jauh. |

| Enkripsi | Menyimpan data dalam format yang tidak dapat dibaca tanpa kunci. |

Kesalahan Umum dalam Mengimplementasikan Access Control

Banyak organisasi yang mengalami kesulitan beserta kendala saat menerapkan Access Control. Beberapa kesalahan umum yang harus dihindari adalah:

- Kurangnya pemahaman tentang data sensitif yang ada.

- Jadwal pembaruan kebijakan yang tidak teratur.

- Ketidakmampuan untuk menanggapi insiden keamanan dengan cepat.

Kesimpulan

Secara keseluruhan, Access Control adalah komponen penting dalam cybersecurity yang harus diimplementasikan dengan baik. Dengan mengidentifikasi dan mengklasifikasikan data sensitif, mendefinisikan kebijakan akses yang jelas, serta menggunakan teknologi yang tepat, kita dapat melindungi organisasi dari ancaman siber yang mengintai.

Untuk informasi lebih lanjut tentang Penetration Testing dan layanan cybersecurity lainnya, silakan kunjungi situs kami.

Takeaways

- Access Control adalah kunci dalam melindungi informasi sensitif.

- Penerapan yang tepat dapat mengurangi risiko kebocoran data dan potensi kerugian.

- Kita harus selalu melakukan evaluasi dan pembaruan pada kebijakan Access Control.