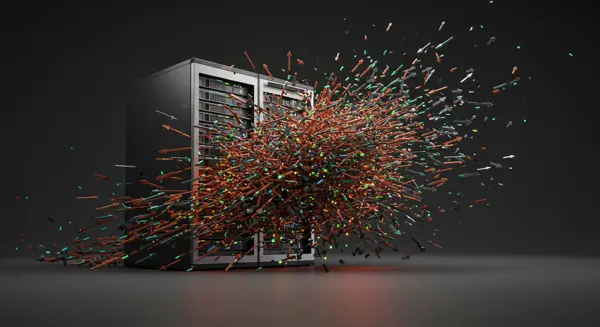

Bencana IT: Strategi Efektif Menghadapi Serangan Siber dan Kegagalan Sistem

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin tergantung pada teknologi informasi, risiko bencana IT seperti serangan siber, kegagalan sistem, dan data hilang semakin meningkat. Hal ini dapat mengakibatkan operasional terganggu, membuat setiap organisasi perlu menyusun rencana pemulihan bencana atau disaster recovery plan yang komprehensif.

Pentingnya Rencana Pemulihan Bencana (DRP)

Rencana pemulihan bencana adalah langkah kritis yang harus diambil oleh setiap perusahaan untuk melindungi data dan memastikan ketersediaan sumber daya. Beberapa manfaat dari DRP termasuk:

- Meminimalkan waktu downtime

- Melindungi data penting

- Memastikan kepatuhan hukum terhadap regulasi yang berlaku

Contoh Rencana Pemulihan Bencana

Sebuah contoh disaster recovery plan yang efektif dapat dibagi menjadi beberapa tahap, antara lain:

- Identifikasi risiko: Menentukan potensi risiko yang dapat mengganggu operasional.

- Pemulihan data: Prosedur untuk memulihkan data yang hilang.

- Pemulihan sistem: Rencana untuk mengembalikan sistem TI ke kondisi normal.

- Komunikasi krisis: Strategi untuk berkomunikasi dengan semua pemangku kepentingan.

Strategi Pemulihan untuk Berbagai Aspek

Kesiapan menghadapi bencana tidak hanya bergantung pada teknologi. Kami juga perlu mempertimbangkan berbagai aspek lain, seperti:

Pemulihan Fasilitas

Agar tempat kerja dapat digunakan kembali dengan cepat pascabencana, proses pemulihan fasilitas perlu segera dilakukan.

Pemulihan Karyawan

Sebagai aset terpenting, karyawan perlu dibekali pemahaman tentang langkah-langkah saat terjadi bencana. Oleh karena itu, pemulihan karyawan mencakup pelatihan dan pembinaan untuk meningkatkan kesiapan mereka.

Pemulihan Keuangan dan Pasokan

Untuk menjaga stabilitas bisnis, aspek finansial harus segera dipulihkan pascabencana. Di sisi lain, rantai pasokan juga perlu dijaga agar operasional tetap berjalan tanpa hambatan.

Perlindungan Data dan Komunikasi Krisis

Mengamankan data sangat penting dalam menghadapi bencana IT. Kami harus memiliki langkah-langkah perlindungan data yang ketat dan siap untuk berkomunikasi secara efektif dalam krisis.

Pengujian DRP dan Pelatihan Karyawan

Salah satu cara untuk memastikan bahwa rencana pemulihan bencana kami efektif adalah melalui pengujian DRP secara berkala. Pelatihan karyawan tentang prosedur pemulihan sangat penting untuk meningkatkan respons saat krisis terjadi.

Manajemen Risiko dan Langkah Pencegahan

Manajemen risiko adalah tentang mengidentifikasi dan menganalisis risiko yang mungkin mengganggu operasional kita. Langkah pencegahan harus diambil untuk mengurangi kemungkinan terjadinya bencana dan dampaknya.

Kesimpulan

Untuk mengurangi dampak, kami perlu menjalani proses yang komprehensif dalam menyusun rencana pemulihan. Dengan memahami semua aspek dari pemulihan data, sistem, dan komunikasi krisis, kita dapat menjaga kepercayaan pelanggan dan memastikan kelangsungan bisnis.

Takeaways

- Rencana pemulihan bencana adalah kunci untuk mengurangi downtime.

- Pemulihan data dan sistem harus menjadi prioritas utama.

- Melatih karyawan dapat mempercepat proses pemulihan.

- Pengujian rencana secara berkala sangat penting untuk kesiapan.

Untuk informasi lebih lanjut tentang penetration testing serta layanan lainnya, silakan kunjungi website kami di Widya Security.