Remote Access Trojan: Kasus Nyata dalam Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Kali ini, kita akan membahas tentang Remote Access Trojan (RAT) dalam konteks cybersecurity. Dalam artikel ini, kita akan menyajikan studi kasus langkah-demi-langkah yang menunjukkan bagaimana kita mengidentifikasi dan menangani ancaman ini dengan hasil nyata yang dapat membantu memahami pentingnya keamanan siber.

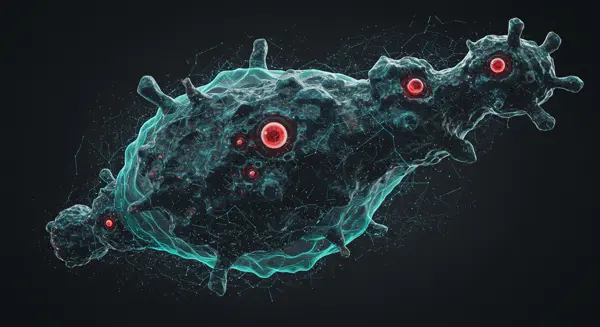

Pengenalan Remote Access Trojan

Remote Access Trojan adalah jenis malware yang memungkinkan penyerang untuk mengambil kendali penuh atas sistem yang terinfeksi dari jarak jauh. Hal ini bisa terjadi tanpa sepengetahuan pengguna. Kami di Widya Security memahami betul ancaman yang ditimbulkan oleh RAT ini, terutama di era digital saat ini.

Studi Kasus: Penanganan Remote Access Trojan

Dalam studi kasus ini, kami berhasil menyelesaikan penetration testing pada sebuah perusahaan yang mencurigai adanya akses yang tidak sah ke server mereka. Berikut adalah langkah-langkah yang kami ambil:

Langkah 1: Identifikasi dan Pengumpulan Informasi

Pertama, kami melakukan pengumpulan informasi yang mendalam tentang infrastruktur IT perusahaan tersebut. Kami menggunakan berbagai alat dan teknik untuk menemukan titik lemah yang mungkin dimanfaatkan oleh RAT. Beberapa alat yang kami gunakan termasuk:

- Wireshark untuk menganalisis lalu lintas jaringan.

- Nmap untuk memetakan jaringan dan menemukan port terbuka.

- Metasploit untuk pengujian eksploitasi.

Langkah 2: Uji Coba Eksploitasi

Setelah mendapatkan informasi yang diperlukan, kami melakukan uji coba eksploitasi untuk mencari tahu apakah RAT memang dapat masuk ke dalam sistem. Kami menggunakan skenario yang realistis dan melakukan serangan simulasi. Ini termasuk:

- Mencoba mengirim file berbahaya yang berfungsi sebagai RAT.

- Menggunakan teknik social engineering untuk mengelabui karyawan agar menginstall RAT.

Hasilnya, kami menemukan bahwa sistem perusahaan memiliki beberapa celah keamanan yang dapat dieksploitasi oleh RAT. Ini menunjukkan pentingnya penetration testing secara rutin.

Langkah 3: Analisis dan Penanganan

Setelah kami berhasil menembus sistem, kami melakukan analisis untuk memahami bagaimana RAT beroperasi. Ini termasuk:

- Mengidentifikasi titik masuk yang telah digunakan.

- Melacak aktivitas yang dilakukan oleh RAT di dalam sistem.

Kemudian, kami menginformasikan tim IT perusahaan tentang cara menutup celah yang ada dan menerapkan langkah-langkah pencegahan. Ini termasuk pembaruan perangkat lunak, penggunaan firewall yang lebih kuat, dan pelatihan keamanan untuk karyawan.

Kesimpulan

Kami menyimpulkan bahwa Remote Access Trojan merupakan ancaman serius yang perlu diwaspadai oleh semua perusahaan. Proses training dan kesadaran perusahaan terhadap keamanan siber adalah salah satu langkah efektif untuk meminimalisir risiko. Dengan melakukan penetration testing secara rutin, kita dapat mengidentifikasi dan memperbaiki kelemahan sebelum dieksploitasi oleh pihak yang tidak bertanggung jawab.

Takeaways

- RAT adalah ancaman yang dapat merusak integritas sistem.

- Penetration testing rutin dapat membantu mengidentifikasi dan memperbaiki celah keamanan.

- Pelatihan keamanan untuk karyawan sangat penting untuk mencegah serangan.

Di Widya Security, kami berkomitmen untuk membantu perusahaan melindungi aset digital mereka dari ancaman seperti Remote Access Trojan.