One-Way Hash Function dalam Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia cybersecurity, kita sering mendengar istilah one-way hash function. Namun, apa sebenarnya fungsi hash satu arah ini, dan mengapa sangat penting dalam menjaga keamanan data? Artikel ini akan membahas secara mendalam mengenai fungsi hash satu arah serta aplikasinya dalam dunia cyber security.

Definisi dan Karakteristik Utama

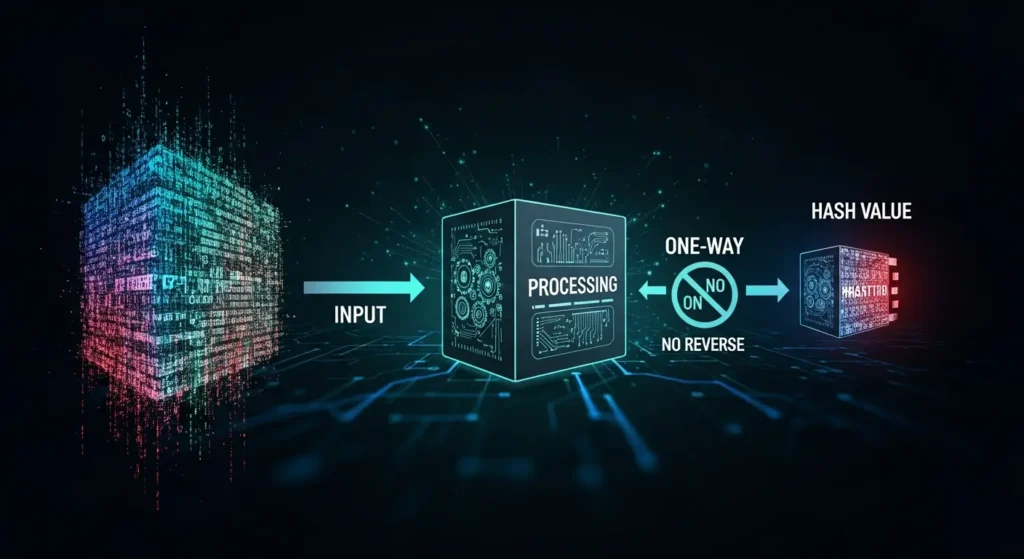

One-way hash function adalah algoritma kriptografi yang mengubah data input dengan ukuran sembarang menjadi output berupa kode unik dengan panjang tetap. Fungsi hash kriptografis adalah algoritma yang mengambil input (pesan atau data) dengan ukuran variabel dan menghasilkan output (nilai hash atau digest) dengan ukuran tetap.

Sifat utama yang membedakan one-way hash function dari enkripsi konvensional adalah bahwa fungsi hash merupakan enkripsi satu arah bukan enkripsi dua arah yang memungkinkan dilakukan dekripsi. Artinya, data yang sudah diubah menjadi hash tidak bisa dikembalikan ke bentuk aslinya.

Karakteristik Penting Fungsi Hash yang Aman

Penting untuk memahami bahwa fungsi hash yang baik memiliki beberapa karakteristik utama:

- Satu Arah (One-Way): Sangat mudah untuk mengubah input menjadi hash, tetapi hampir mustahil untuk membalikkan prosesnya dan mendapatkan kembali input asli dari hash.

- Deterministik: Input yang sama akan selalu menghasilkan output hash yang sama persis.

- Sensitif terhadap Perubahan Kecil: Perubahan sekecil apa pun pada input (bahkan satu karakter) akan menghasilkan output hash yang sama sekali berbeda, fenomena ini disebut avalanche effect.

- Resistensi Terhadap Kolisi: Sangat sulit (secara komputasi) untuk menemukan dua input berbeda yang menghasilkan hash value yang sama.

- Panjang Output Tetap: Berapapun panjang inputnya, output hash akan selalu memiliki panjang yang sama.

Algoritma Hash yang Umum Digunakan

Berbagai jenis dan versi dari cryptographic hash function telah dibuat dan digunakan secara umum. Berikut beberapa algoritma yang sering diterapkan dalam cybersecurity:

| Algoritma | Karakteristik | Status |

|---|---|---|

| MD5 (Message-Digest Algorithm 5) | Menghasilkan hash 128-bit | Tidak lagi disarankan untuk keamanan kritis, masih populer untuk pemeriksaan integritas data. |

| SHA-1 (Secure Hash Algorithm 1) | Menghasilkan hash 160-bit | Lebih kuat daripada MD5, namun sudah tidak disarankan untuk aplikasi yang membutuhkan keamanan tinggi. |

| SHA-256 | Bagian dari keluarga SHA-2 | Menawarkan keamanan lebih baik untuk data. |

| SHA-512 | Menghasilkan output 512-bit | Fungsi hash yang dikembangkan dari SHA-1 dengan kemampuan lebih tinggi. |

Aplikasi dalam Cybersecurity

Penyimpanan Password

Hashing digunakan untuk menyimpan password dengan aman tanpa menyimpannya dalam bentuk plaintext. Dengan menggunakan salt, bahkan jika dua pengguna memiliki password yang sama, karena salt mereka berbeda, hash yang dihasilkan juga akan berbeda, sehingga rainbow table menjadi tidak efektif.

Salt memaksa penyerang untuk menghitung ulang hash untuk setiap password dan setiap pengguna secara individual.

Pemeriksaan Integritas Data

Cryptographic hash function digunakan untuk memeriksa integritas data dengan menggunakan digital signature. Jika data yang diterima memiliki sidik jari yang berbeda maka kemungkinan data tersebut salah atau terjadi kesalahan dalam transmisi data.

Jika ada perbedaan satu bit saja, maka data tersebut adalah data yang salah.

Digital Signature

Digital signature adalah suatu mekanisme untuk menjaga keaslian suatu dokumen, yang merupakan gabungan fungsi hash dan enkripsi. Untuk menghasilkan digital signature, digunakan fungsi hash tanpa kunci yang digabung dengan fungsi enkripsi.

Message Authentication Code (MAC)

MAC dan HMAC digunakan untuk pemeriksaan keaslian pesan atau message authentication.

Keamanan Fungsi Hash

Tingkat keamanan suatu fungsi hash dinilai berdasarkan jumlah kemungkinan nilai hash, yaitu 2^n, dengan n adalah panjang nilai hash dalam bit. Jadi semakin panjang nilai hash semakin aman.

Kelemahan fungsi hash dapat dimanfaatkan melalui beberapa cara, termasuk memanfaatkan preimage resistance yang lemah jika dapat dilakukan ‘kerja mundur’ atau menghasilkan data dari suatu nilai hash. Penelitian terbaru menunjukkan bahwa beberapa algoritma bentrokan dari reduced SHA-1 telah ditemukan.

Relevansi dalam Penelitian Cybersecurity

Peran fungsi hash menjadi krusial dalam menjaga integritas dan otentisitas data, mencerminkan meningkatnya perhatian dan urgensi penelitian di bidang keamanan siber, di mana fungsi hash menjadi fokus utama dalam berbagai studi bibliometrik terkini.

Kesimpulan

Dengan memahami one-way hash function, Anda akan lebih siap melindungi data dan menggunakan teknik keamanan yang tepat dalam aktivitas cyber Anda. Pastikan selalu memperbarui pengetahuan Anda mengenai perkembangan terbaru dalam dunia cybersecurity.

Takeaways

- Fungsi hash satu arah adalah alat penting untuk menjaga keamanan data.

- Algoritma yang berbeda digunakan sesuai dengan kebutuhan keamanan.

- Keamanan password dapat ditingkatkan dengan menggunakan hashing dan salt.

- Fungsi hash memiliki berbagai aplikasi di dunia cybersecurity.

Untuk informasi lebih lanjut mengenai penetration testing atau layanan keamanan kami, silakan kunjungi halaman layanan kami.