Network Access Control dalam Cybersecurity: Pentingnya bagi Keamanan Jaringan

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Di dunia yang semakin terhubung, tantangan dalam menjaga keamanan jaringan turut meningkat. Salah satu teknologi yang menjadi kunci dalam memperkuat pertahanan jaringan adalah Network Access Control (NAC). Dalam artikel ini, pembaca akan menemukan checklist interaktif dan panduan lengkap tentang implementasi NAC untuk menjaga keamanan siber.

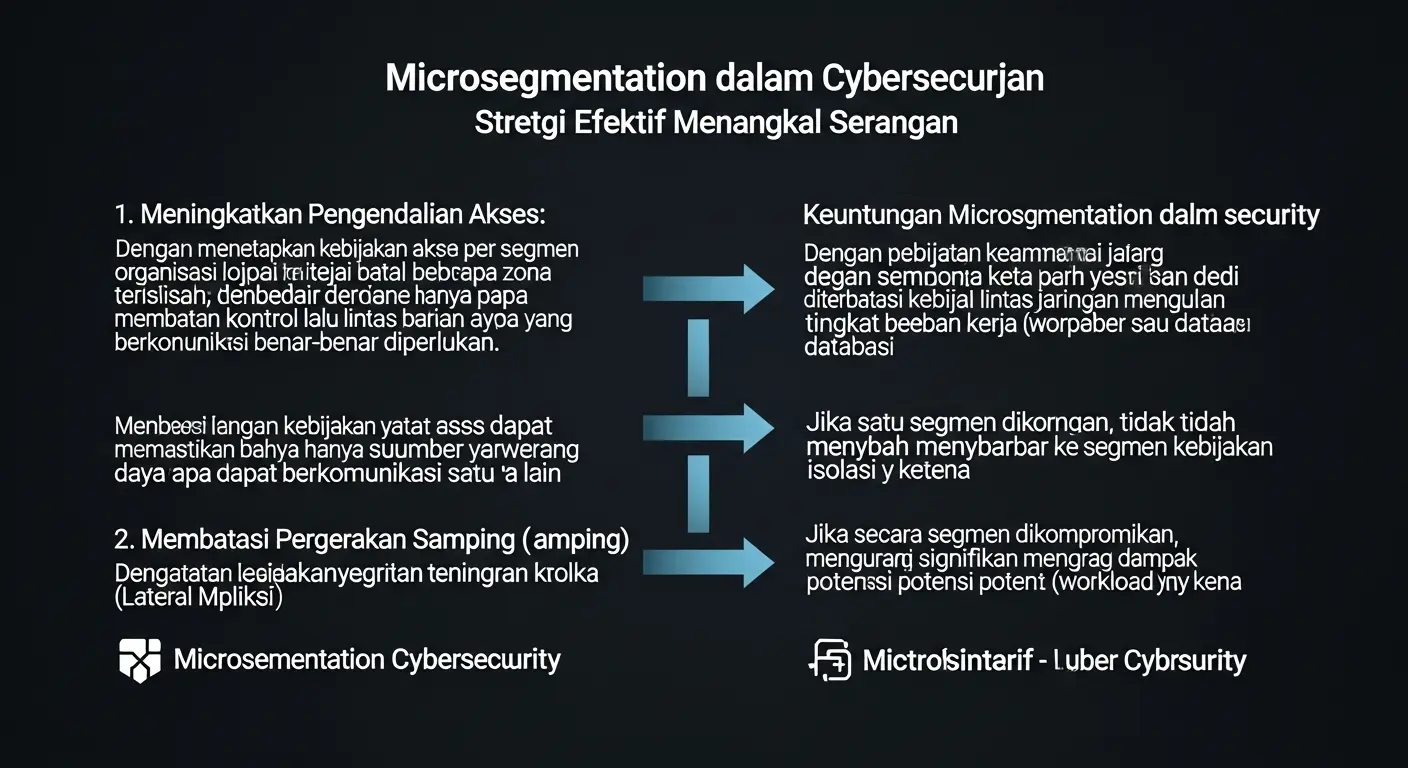

Pengertian Network Access Control

Network Access Control (NAC) adalah sistem yang mengatur dan membatasi perangkat yang dapat mengakses jaringan. NAC membantu organisasi dalam mengidentifikasi perangkat, memverifikasi kepatuhan, dan memastikan hanya perangkat yang terpercaya yang diizinkan untuk terhubung.

Manfaat Network Access Control

- Keamanan yang Ditingkatkan: NAC mencegah perangkat yang berbahaya atau tidak aman dari mengakses jaringan.

- Kepatuhan Regulasi: Implementasi NAC membantu organisasi memenuhi berbagai standar regulasi seperti HIPAA dan GDPR.

- Visibilitas Jaringan: NAC memberikan informasi tentang perangkat yang terhubung dan kondisi mereka secara real-time.

Checklist Implementasi Network Access Control

- Evaluasi Kebutuhan Organisasi: Identifikasi jenis perangkat yang akan dipantau dan akses yang diperlukan.

- Pilih Solusi NAC yang Tepat: Pertimbangkan skala dan kompleksitas jaringan Anda.

- Integrasi dengan Infrastruktur yang Ada: Pastikan NAC dapat terhubung dengan sistem yang sudah ada.

- Konfigurasi Kebijakan Akses: Tentukan siapa yang dapat mengakses apa dan bagaimana caranya.

- Uji Coba Sistem: Lakukan pengujian untuk memastikan kebijakan yang diterapkan bekerja sesuai harapan.

- Monitor dan Evaluasi: Secara berkala tinjau efektivitas NAC dan lakukan penyesuaian jika diperlukan.

Studi Kasus: Implementasi NAC dalam Berbagai Sektor

Banyak perusahaan telah berhasil meningkatkan tingkat keamanan mereka dengan menerapkan NAC. Berikut ini adalah beberapa contoh implementasi yang sukses:

1. Sektor Kesehatan

Rumah sakit yang menerapkan NAC untuk mencegah akses perangkat tidak sah, sehingga menjaga keamanan data pasien.

2. Sektor Pendidikan

Universitas yang menggunakan NAC untuk mengontrol akses mahasiswa dan perangkat untuk mencegah pelanggaran data.

3. Sektor Keuangan

Bank yang menerapkan kebijakan akses ketat untuk perangkat yang mengakses informasi sensitif dan menjaga kepatuhan regulasi.

Takeaways dalam Implementasi NAC

- NAC penting untuk keamanan data dalam jaringan yang terhubung.

- Tentukan kebijakan yang jelas tentang akses perangkat.

- Monitor dan evaluasi secara berkala untuk menjaga efektivitas sistem.

Kesimpulan

Network Access Control bukan hanya solusi teknologi, tetapi merupakan strategi vital dalam menjaga integritas dan keamanan data dalam organisasi. Dengan menerapkan NAC, perusahaan dapat lebih siap menghadapi ancaman siber yang terus berkembang. Untuk informasi lebih lanjut tentang langkah-langkah penerapan NAC atau layanan lain dalam cybersecurity, kunjungi layanan Widya Security.

Tabel Rangkuman Manfaat dan Aspek Penting Network Access Control

| Manfaat | Aspek Penting |

|---|---|

| Keamanan Data | Pengendalian akses perangkat |

| Kepatuhan Regulasi | Pemantauan yang efektif |

| Visibilitas Jaringan | Identifikasi perangkat secara real-time |

Artikel ini telah menjelaskan berbagai aspek terkait Network Access Control dalam dunia cybersecurity, dari pengertian, manfaat, hingga implementasi. Mari jaga keamanan jaringan Anda! Untuk informasi lebih lanjut tentang Penetration Testing.