Open Redirect Exploit dalam Keamanan Siber: Apa yang Perlu Diketahui

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Salah satu topik penting dalam dunia keamanan siber adalah Open Redirect Exploit. Kerentanan ini dapat memberikan cara bagi penyerang untuk mengeksploitasi aplikasi web dan meninggalkan dampak yang berbahaya bagi pengguna.

Apa itu Open Redirect?

Open Redirect adalah kerentanan yang memungkinkan penyerang mengarahkan pengguna ke URL yang berbahaya. Ini terjadi ketika aplikasi web tidak memvalidasi atau menyaring input URL dengan baik. Dengan memanfaatkan celah ini, penyerang dapat memalsukan redirect yang seharusnya mengarah ke URL yang tepercaya.

Bagaimana Open Redirect Bekerja?

Kerentanan ini berfungsi ketika aplikasi web memenuhi permintaan redirect tanpa memverifikasi apakah URL tujuan adalah milik yang dipercaya atau tidak. Penyerang dapat mengubah parameter URL untuk mengarahkan pengguna ke situs yang berbahaya.

Mengapa Open Redirect Itu Berbahaya?

- Pencurian Data: Open Redirect sering digunakan sebagai bagian dari serangan phishing, di mana korban percaya bahwa mereka sedang mengunjungi situs yang tepercaya.

- Peningkatan Serangan: Penyerang juga dapat menggunakan open redirect dalam kombinasi dengan serangan lain seperti SSRF (Server-Side Request Forgery) atau XSS (Cross-site Scripting).

Cara Menghindari Open Redirect Exploit

Penting untuk menerapkan beberapa langkah pencegahan untuk menghindari open redirect exploit:

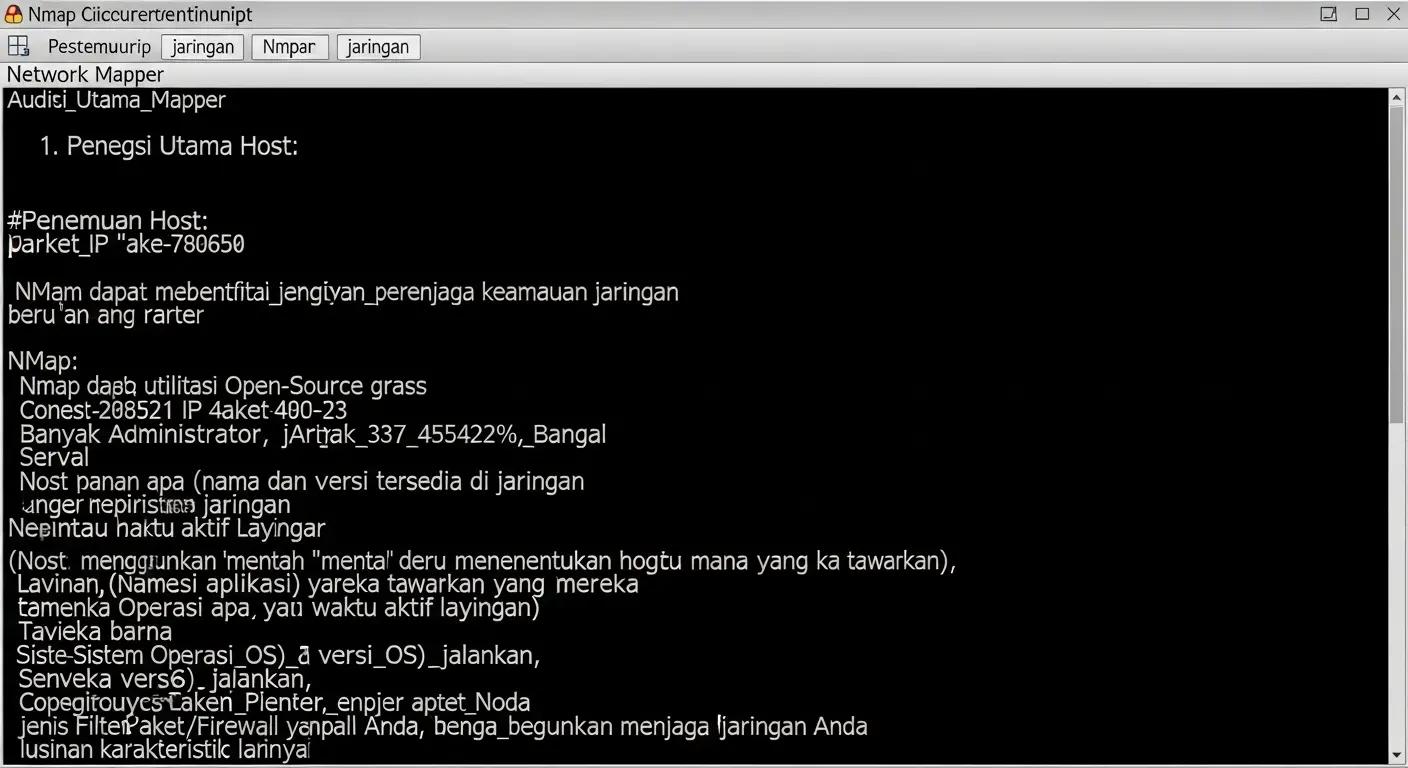

- Validasi URL: Pastikan aplikasi memvalidasi semua input URL untuk memastikan bahwa pengguna hanya diarahkan ke situs tepercaya.

- Penggunaan Whitelist: Gunakan whitelist untuk memfilter URL yang diizinkan, dan tolak semua URL lain yang tidak terdaftar.

- Pembaruan Rutin: Lakukan audit keamanan secara rutin dan perbarui semua aplikasi untuk patch kerentanan yang diketahui.

Studi Kasus dan Data

Berdasarkan laporan dari Stackhawk, sangat signifikan bahwa banyak aplikasi web yang rentan terhadap tarekat ini dan perlu perhatian lebih dalam hal keamanan. Laporan juga menunjukkan bahwa teknik open redirect sering digunakan dalam skenario serangan phishing.

Conclusion

Open Redirect Exploit merupakan ancaman nyata dalam dunia cybersecurity. Keberadaan kerentanan ini menunjukkan perlunya perhatian yang lebih besar dalam hal validasi input dan pemeliharaan keamanan aplikasi web. Dengan penerapan langkah-langkah pencegahan yang tepat, organisasi dapat lebih baik melindungi diri mereka dari potensi serangan.

Takeaways

- Open Redirect adalah kerentanan umum yang dapat mengekspos pengguna terhadap serangan phishing.

- Validasi URL adalah metode utama untuk melindungi diri dari eksploitasi ini.

- Perusahaan perlu menerapkan langkah-langkah pencegahan dan melakukan audit keamanan secara berkala.

Untuk informasi lebih lanjut mengenai layanan yang ditawarkan Widya Security termasuk cyber security consultant dan training, silakan kunjungi situs kami.