Strategi Mitigasi Kerentanan dalam Bidang Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin terhubung ini, keamanan siber menjadi isu yang sangat penting. Kami di Widya Security percaya bahwa penerapan strategi mitigasi kerentanan adalah langkah krusial yang perlu diambil untuk melindungi informasi dan aset penting kami.

Pengertian Strategi Mitigasi Kerentanan

Strategi mitigasi kerentanan dalam bidang cybersecurity adalah pendekatan yang digunakan untuk mengurangi risiko yang terkait dengan kerentanan keamanan dalam sistem informasi. Kami harus memahami bahwa kerentanan dapat muncul dari berbagai sumber, termasuk perangkat lunak, perangkat keras, dan bahkan kebijakan internal.

Pentingnya Mengidentifikasi Kerentanan

Kita perlu secara aktif mencari dan mengidentifikasi kerentanan dalam sistem yang kita kelola. Proses ini melibatkan pengetesan penetrasi dan audit keamanan untuk menemukan titik lemah yang bisa dimanfaatkan oleh pihak yang tidak bertanggung jawab. Menurut Cybersecurity & Infrastructure Security Agency (CISA), langkah pertama dalam melindungi aset kita adalah dengan mengetahui kerentanan yang ada.

Strategi Pengurangan Risiko

Setelah menemukan kerentanan, kita perlu menyusun strategi mitigasi yang efektif. Berikut adalah beberapa pendekatan yang dapat kami terapkan:

- Pembaruan Rutin: Memastikan semua perangkat lunak dan sistem diperbarui secara berkala untuk mengatasi kerentanan yang telah diketahui.

- Penerapan Kontrol Akses: Membatasi akses ke sistem dan data penting hanya kepada individu yang membutuhkan.

- Pelatihan Karyawan: Memberikan pelatihan kepada staf untuk mengenali dan menghindari serangan phishing serta perilaku tidak aman lainnya.

- Penerapan Firewall dan Antivirus: Menggunakan perangkat lunak keamanan untuk mencegah intrusi.

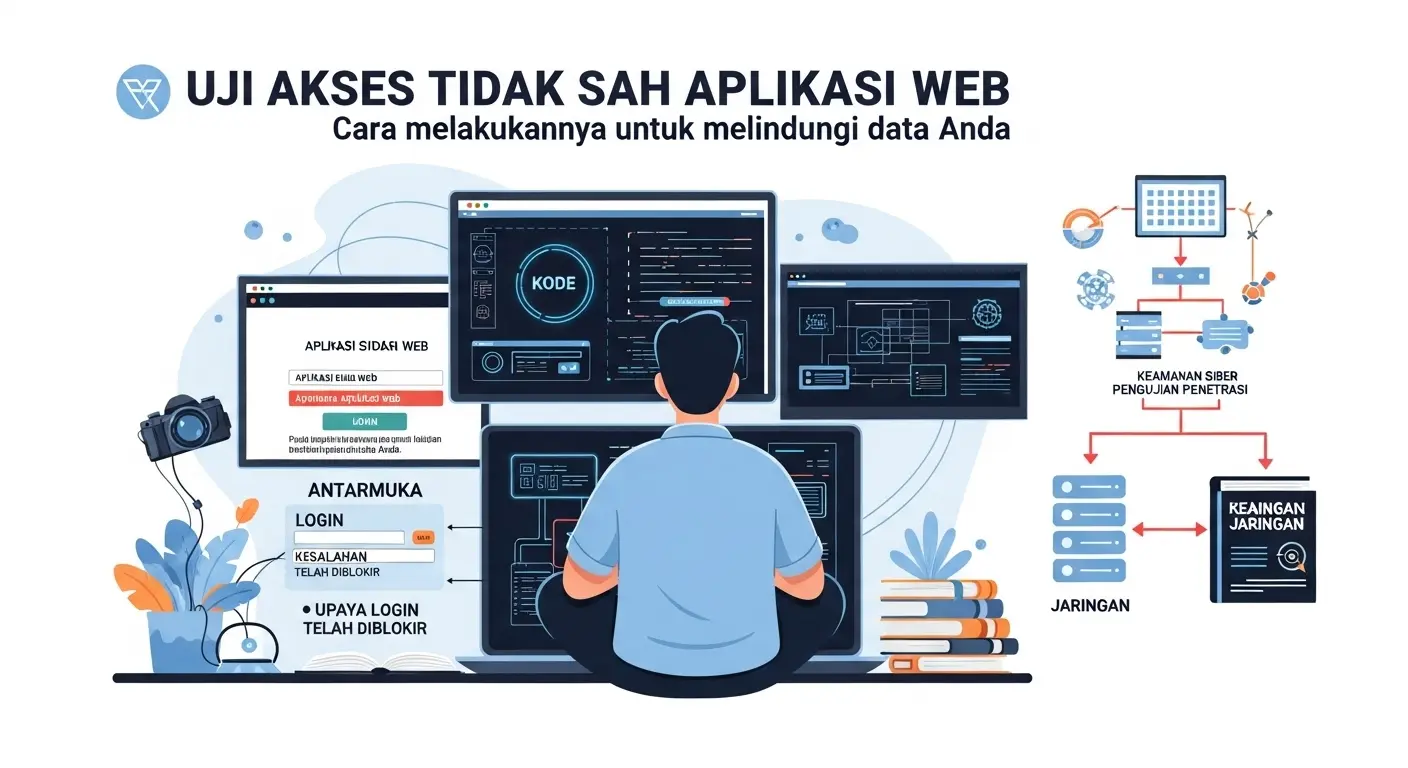

Penggunaan Alat Keamanan

Kami juga perlu memanfaatkan alat keamanan yang tepat untuk mendeteksi dan mencegah serangan. Beberapa alat yang dapat kami gunakan termasuk:

| Nama Alat | Keterangan |

|---|---|

| Firewall | Mengontrol lalu lintas jaringan dan mencegah akses tidak sah. |

| Antivirus | Mendeteksi dan menghapus malware dari sistem. |

| Intrusion Detection System (IDS) | Mendeteksi aktivitas mencurigakan dalam jaringan kami. |

Evaluasi dan Perbaikan Berkelanjutan

Setelah menerapkan strategi, penting bagi kami untuk secara teratur mengevaluasi efektivitas langkah tersebut. Kami dapat melakukan audit keamanan secara berkala dan memperbarui strategi kami sesuai dengan tren terbaru dalam ancaman keamanan siber.

Komitmen terhadap Keamanan

Kami di Widya Security berkomitmen untuk melindungi data dan aset informasi kami. Kerentanan dalam sistem adalah tantangan yang harus kami atasi bersama-sama. Dengan menerapkan strategi mitigasi kerentanan dalam bidang cybersecurity, kami dapat memperkuat keamanan dan menghadapi ancaman yang terus berkembang.

Kesimpulan

Langkah-langkah yang kami ambil dalam strategi mitigasi kerentanan memiliki dampak besar terhadap keamanan siber kami. Dari pembaruan rutin hingga pelatihan karyawan, setiap tindakan memiliki peran penting. Mari kita bergandeng tangan untuk menjaga keamanan informasi kita demi masa depan yang lebih aman.

Takeaways

- Identifikasi kerentanan adalah langkah pertama dalam mitigasi risiko.

- Pembaruan rutin dan pelatihan karyawan sangat penting.

- Evaluasi dan penyesuaian strategi harus dilakukan secara berkala.

- Komitmen terhadap keamanan adalah tanggung jawab bersama.