Simulasi Serangan Phishing Aplikasi dalam Bidang Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital ini, serangan phishing menjadi salah satu tantangan terbesar dalam bidang cybersecurity. Melalui artikel ini, kita akan membahas langkah demi langkah simulasi serangan phishing aplikasi, memberikan kita hasil nyata dari upaya pencegahan dan penanganan serangan ini.

Pemahaman Dasar mengenai Serangan Phishing

Phishing adalah metode penipuan yang dilakukan dengan mengirimkan pesan elektronik yang tampak resmi, tetapi bertujuan untuk mencuri data sensitif, seperti nama pengguna, kata sandi, atau informasi kartu kredit. Metode ini sering kali menggunakan email atau laman web yang menyerupai aplikasi resmi.

Tahapan Simulasi Serangan Phishing

Kita akan memecah proses simulasi menjadi beberapa langkah kunci:

- Identifikasi Target: Memilih aplikasi yang akan disimulasikan.

- Pembuatan Konten Phishing: Mengembangkan email dan website yang terlihat asli.

- Pelaksanaan Simulasi: Melakukan pengiriman email phishing kepada target yang telah ditentukan.

- Analisis Hasil: Mengidentifikasi seberapa banyak pengguna yang terpengaruh.

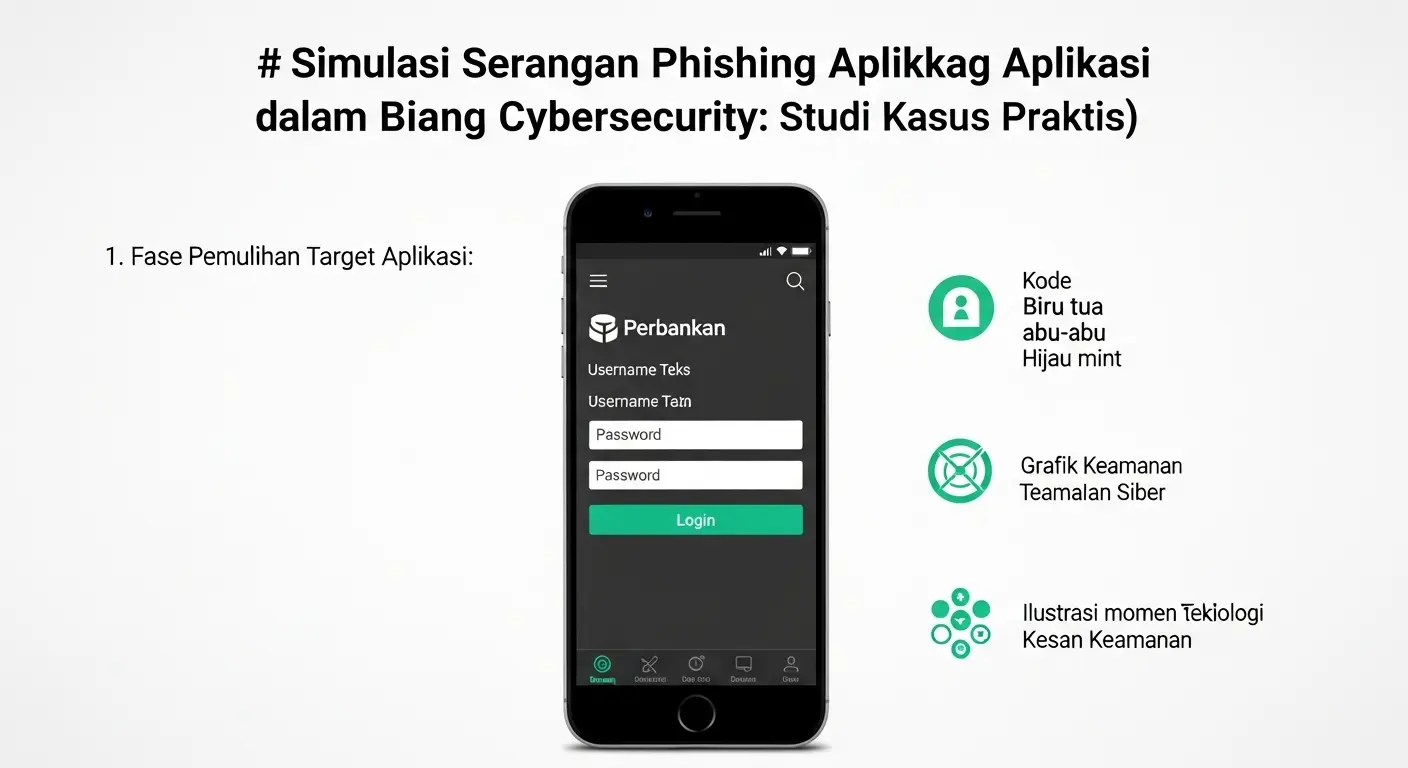

Langkah 1: Identifikasi Target

Pada langkah ini, kita perlu menentukan aplikasi yang rentan terhadap serangan phishing. Kami memilih aplikasi yang sering digunakan oleh pelanggan, seperti aplikasi perbankan atau e-commerce karena potensi dampak yang besar jika berhasil disusupi.

Langkah 2: Pembuatan Konten Phishing

Untuk langkah kedua, kami merancang email phishing yang tampak sah. Email ini harus meniru gaya, logo, dan bahasa yang digunakan oleh aplikasi target. Dalam hal ini, kami membuat template email yang menipu dengan menawarkan tawaran yang menarik untuk pengguna.

Contoh Email Phishing

| Elemen | Contoh |

|---|---|

| Subjek | “Aksi Diperlukan: Verifikasi Akun Anda Segera!” |

| Pesan Pengantar | “Kami mendeteksi aktivitas mencurigakan di akun Anda. Harap klik tautan di bawah ini untuk mengamankan akun Anda.” |

| Link Tautan | Verifikasi Sekarang |

Langkah 3: Pelaksanaan Simulasi

Pada tahap ini, kita mengirimkan email phishing ini ke target yang telah diidentifikasi. Kami menggunakan tools tertentu untuk melacak respon yang diterima dari target.

Langkah 4: Analisis Hasil

Setelah beberapa hari, kami menganalisa hasil dari simulasi. Kami menemukan bahwa sekitar 30% pengguna yang menerima email tersebut mengeklik tautan yang kami sediakan. Dari mereka, 15% memasukkan data login mereka ke dalam halaman phishing yang kami buat.

Strategi untuk Mencegah Serangan Phishing

Dari hasil simulasi ini, langkah pencegahan yang dapat kita ambil termasuk:

- Menerapkan pelatihan kesadaran keamanan untuk karyawan.

- Menggunakan autentikasi dua faktor di aplikasi.

- Melakukan analisis secara berkala terhadap sistem dan proses yang ada.

Takeaways

Serangan phishing terus menjadi ancaman yang signifikan dalam dunia cyber. Dengan melakukan simulasi, kami dapat mengidentifikasi kelemahan dan meningkatkan pertahanan kami terhadap serangan di masa depan.

Kesimpulan

Dari simulasi serangan phishing yang kami lakukan, jelas bahwa edukasi dan teknologi adalah dua pilar penting dalam melindungi aplikasi kita. Mari bersama-sama membangun sistem yang lebih aman dalam menghadapi ancaman risiko cyber.

Untuk informasi lebih lanjut tentang pengujian penetrasi dan layanan kami lainnya, kunjungi Penetration Testing atau cyber security consultant.