Analisis Risiko Sistem Keuangan dalam Bidang Cybersecurity

Di dunia yang semakin terhubung, keamanan sistem keuangan menjadi prioritas yang sangat penting bagi perusahaan seperti Widya Security, perusahaan cybersecurity asal Indonesia yang berfokus pada penetration testing. Mengingat kompleksitas ancaman yang ada, penting bagi Anda untuk memahami analisis risiko sistem keuangan dalam bidang cybersecurity. Artikel ini bertujuan untuk memberikan panduan yang komprehensif tentang bagaimana Anda dapat melindungi aset keuangan Anda dari ancaman siber yang semakin canggih.

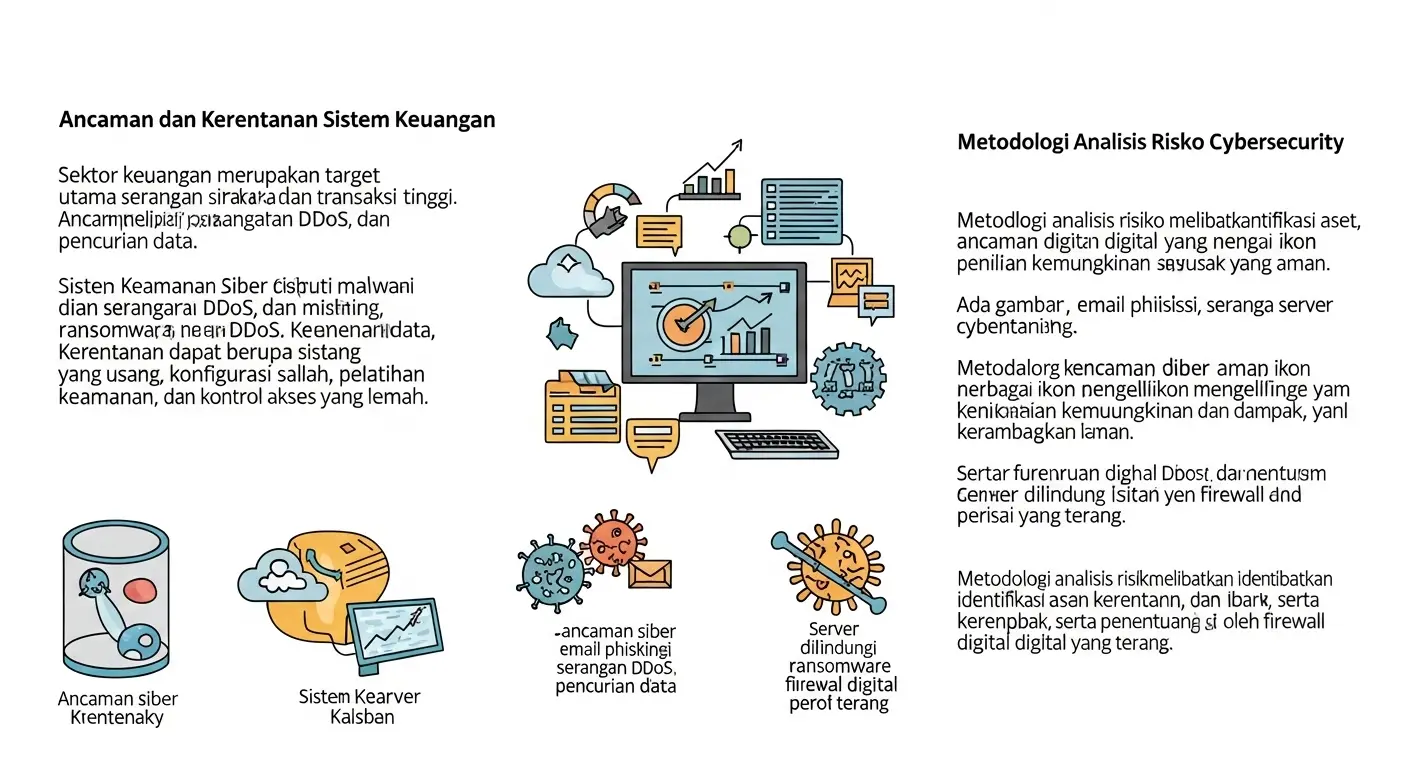

Pentingnya Analisis Risiko dalam Keamanan Sistem Keuangan

Ketika datang ke sistem keuangan, risiko keamanan dapat mengakibatkan kerugian yang signifikan bagi organisasi Anda. Dengan melakukan analisis risiko, Anda dapat mengidentifikasi dan mengurangi ancaman potensi dengan lebih baik. Proses ini mencakup langkah-langkah berikut:

- Pemetaan aset keuangan Anda.

- Identifikasi potensi ancaman.

- Evaluasi kerentanan dalam sistem.

- Menentukan dampak yang mungkin terjadi.

- Pengembangan strategi mitigasi.

Langkah-Langkah dalam Melakukan Analisis Risiko

1. Pemetaan Aset Keuangan

Langkah pertama dalam analisis risiko sistem keuangan adalah pemetaan aset. Ini berarti Anda harus mengetahui semua aset keuangan yang ada dalam organisasi Anda, termasuk:

- Akun bank.

- Data pelanggan.

- Investasi.

- Transaksi keuangan.

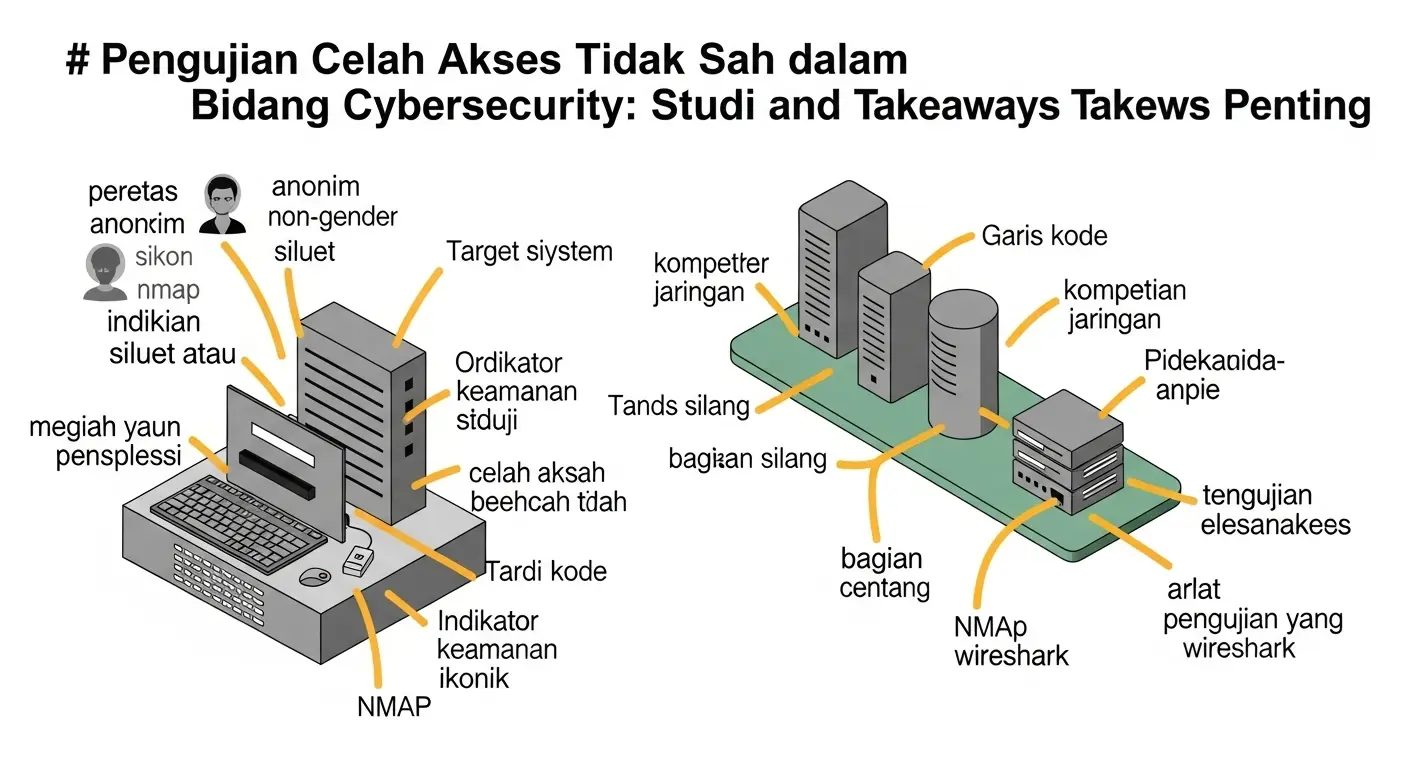

2. Identifikasi Potensi Ancaman

Setelah Anda memetakan aset, langkah berikutnya adalah mengidentifikasi ancaman. Ancaman dapat bervariasi dari peretasan hingga penipuan. Anda perlu memahami berbagai jenis ancaman yang mungkin mempengaruhi sistem keuangan Anda.

3. Evaluasi Kerentanan

Apakah Anda tahu seberapa aman sistem Anda? Evaluasi kerentanan adalah proses di mana Anda menilai seberapa rentannya sistem Anda terhadap berbagai ancaman. Anda dapat melakukan training atau bekerja dengan cybersecurity consultant untuk membantu Anda mengidentifikasi area yang perlu diperbaiki.

4. Menentukan Dampak

Dampak adalah seberapa besar kerusakan yang dapat disebabkan oleh setiap ancaman. Anda harus mengevaluasi dampak yang mungkin terjadi terhadap operasi dan reputasi organisasi Anda.

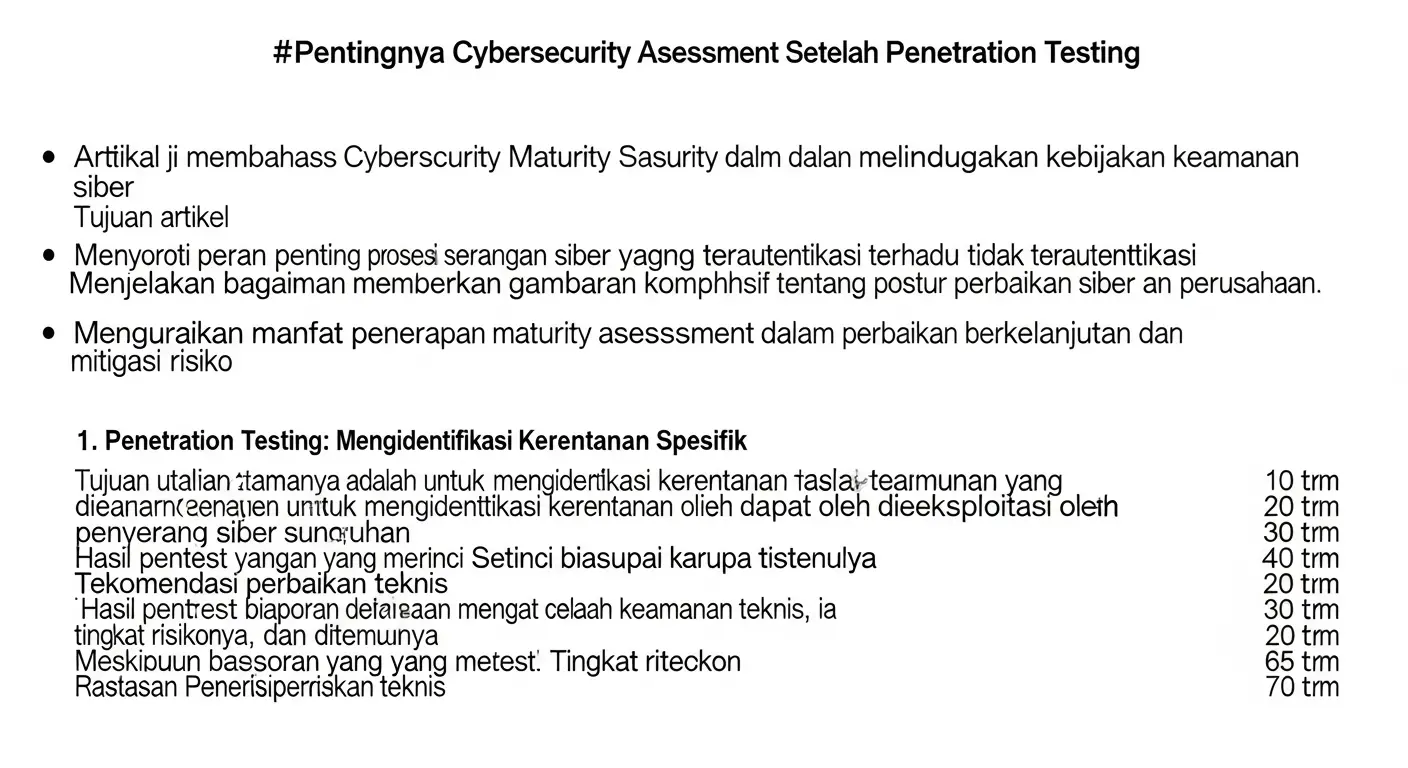

5. Pengembangan Strategi Mitigasi

Strategi mitigasi adalah rencana yang akan diimplementasikan untuk mengurangi risiko. Beberapa strategi yang mungkin termasuk:

- Peningkatan sistem keamanan.

- Pelatihan karyawan tentang keamanan siber.

- Pengawasan aktivitas mencurigakan.

Kesimpulan

Melakukan analisis risiko sistem keuangan dalam bidang cybersecurity adalah langkah penting untuk melindungi organisasi Anda. Dengan mengikuti langkah-langkah yang telah dibahas di atas, Anda dapat memastikan bahwa aset keuangan Anda tetap aman dari ancaman siber. Ingat, keamanan siber adalah tanggung jawab bersama, dan setiap individu dalam organisasi Anda berperan dalam menjaga keamanan data keuangan.

Takeaways

- Analisis risiko penting untuk melindungi sistem keuangan.

- Pemetaan aset adalah langkah awal yang krusial.

- Identifikasi ancaman dan kerentanan harus dilakukan secara regular.

- Pengembangan strategi mitigasi harus disesuaikan dengan potensi ancaman yang ada.