SOC Automation Platform: Solusi Keamanan Siber Terbaik Kami

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin terhubung dan bergantung pada teknologi, keamanan informasi menjadi lebih penting dari sebelumnya. Salah satu alat yang dapat membantu kita dalam menjaga keamanan siber adalah SOC Automation Platform. Dalam artikel ini, kita akan membahas berbagai aspek dari SOC Automation Platform, mengapa kita membutuhkannya, dan bagaimana cara terbaik dalam mengimplementasikannya.

Apa Itu SOC Automation Platform?

SOC Automation Platform adalah sistem yang dirancang untuk mengotomasi berbagai proses dalam Security Operations Center (SOC). Ini memungkinkan kita untuk lebih efisien dalam mendeteksi dan merespons ancaman keamanan siber. Dengan mengautomasi tugas-tugas rutin, kita dapat memberikan fokus lebih pada analisis ancaman yang lebih kompleks dan strategis.

Manfaat dari SOC Automation Platform

- Meningkatkan Efisiensi: Dengan automatisasi, waktu yang dibutuhkan untuk merespon ancaman dapat diminimalkan.

- Deteksi Ancaman Lebih Cepat: SOC Automation Platform dapat menganalisis data secara real-time, memungkinkan kita untuk mendeteksi insiden dengan lebih cepat.

- Pengurangan Kesalahan Manusia: Otomatisasi mengurangi kemungkinan kesalahan yang mungkin dilakukan oleh analis manusia.

- Kerja Tim yang Lebih Baik: Tim SOC dapat lebih fokus pada tugas analitis daripada administrasi.

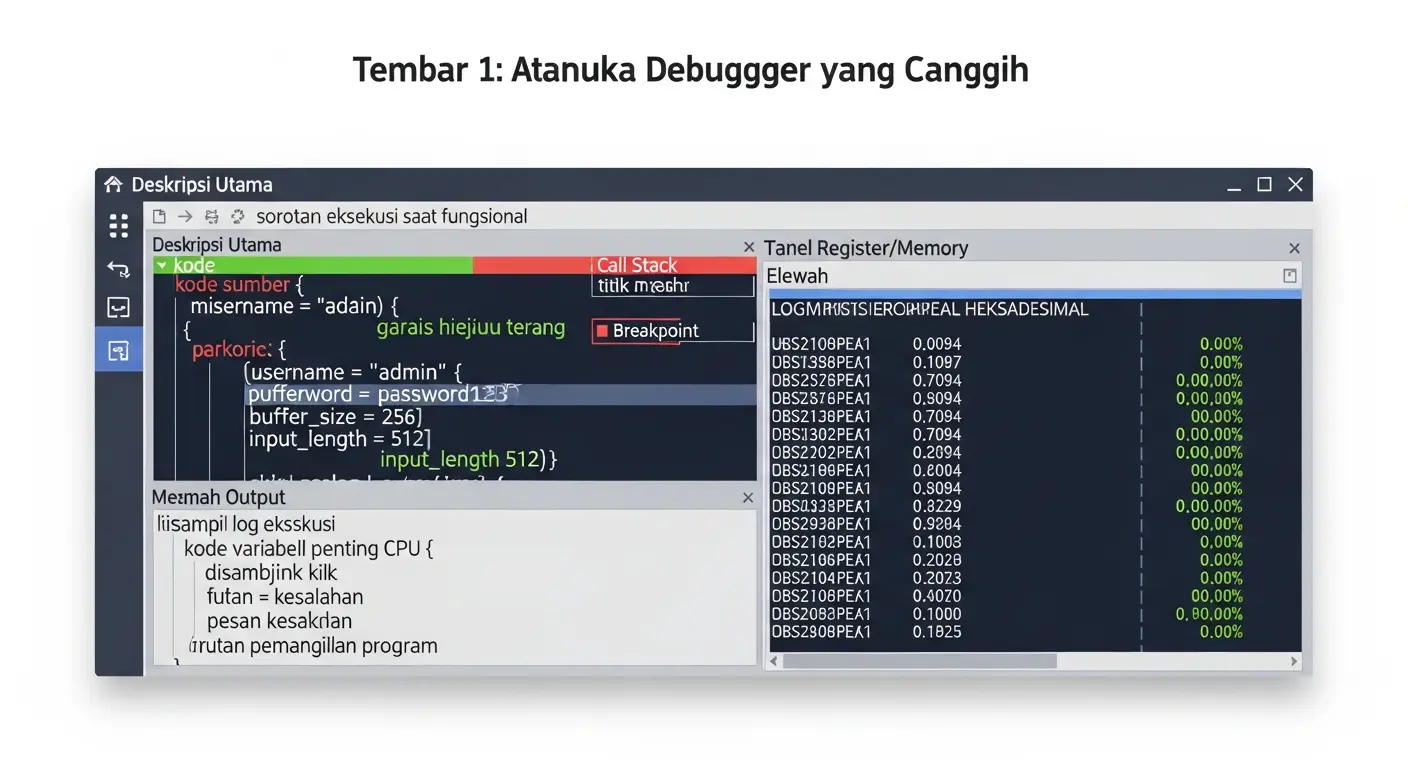

Fungsi Utama dari SOC Automation Platform

SOC Automation Platform memiliki beragam fungsi yang dapat kita manfaatkan:

- Pengumpulan Data: Mengumpulkan informasi dari berbagai sumber dan perangkat yang berbeda.

- Analisis Ancaman: Menganalisis data yang dikumpulkan untuk mengidentifikasi pola yang mencurigakan.

- Respon Insiden: Mengotomatiskan proses respon insiden untuk mengurangi waktu downtime.

- Pemusnahan Ancaman: Menangani dan menghapus ancaman yang telah terdeteksi secara otomatis.

Bagaimana Mengimplementasikan SOC Automation Platform?

Kita perlu mengikuti beberapa langkah untuk mengimplementasikan SOC Automation Platform dengan sukses:

1. Menilai Kebutuhan Kita

Pertama-tama, kita perlu mengevaluasi apa saja kebutuhan dan tantangan keamanan yang dihadapi. Ini membantu kita untuk menentukan fitur mana dari SOC Automation Platform yang paling relevan.

2. Memilih Vendor yang Tepat

Pilih vendor yang memiliki reputasi baik dalam menyediakan SOC Automation Platform. Minta demonstrasi dan tinjau testimoni dari pengguna lain.

3. Pelatihan Tim

Penting untuk melatih tim kita dalam menggunakan SOC Automation Platform. Tanpa penggunaan yang tepat, investasi dalam platform ini tidak akan memberikan hasil yang optimal.

4. Mengintegrasikan dengan Sistem yang Ada

Kita juga perlu memastikan bahwa SOC Automation Platform dapat terintegrasi dengan sistem dan alat yang sudah ada. Ini akan memperlancar proses dan meningkatkan efisiensi kerja tim.

Studi Kasus: Penggunaan SOC Automation Platform di Widya Security

Di Widya Security, kami telah mengimplementasikan SOC Automation Platform untuk meningkatkan efektivitas tim SOC kami. Hasilnya sangat terlihat, sebagai contoh:

- Waktu respon insiden yang berkurang hingga 50%.

- Pengurangan jumlah false positives yang kami hadapi.

- Tingkat kepuasan tim SOC meningkat karena lebih sedikit tugas rutin yang harus mereka lakukan.

Takeaways

Secara keseluruhan, SOC Automation Platform adalah komponen penting dalam strategi keamanan siber modern. Dengan pengimplementasian yang tepat, kita dapat signifikan mengurangi risiko dan meningkatkan respon terhadap ancaman. Kuncinya adalah memahami kebutuhan kita, memilih alat yang tepat, dan melatih tim kita agar dapat memaksimalkan fungsi SOC Automation Platform.

Kesimpulan

Kemajuan teknologi terus berlanjut dan menuntut kita untuk beradaptasi dalam menjaga keamanan informasi. SOC Automation Platform adalah solusi yang sangat diperlukan untuk meningkatkan efektivitas dan efisiensi dalam mengelola keamanan siber. Untuk informasi lebih lanjut tentang layanan kami dalam penetration testing dan cyber security consultant, jangan ragu untuk menghubungi kami.