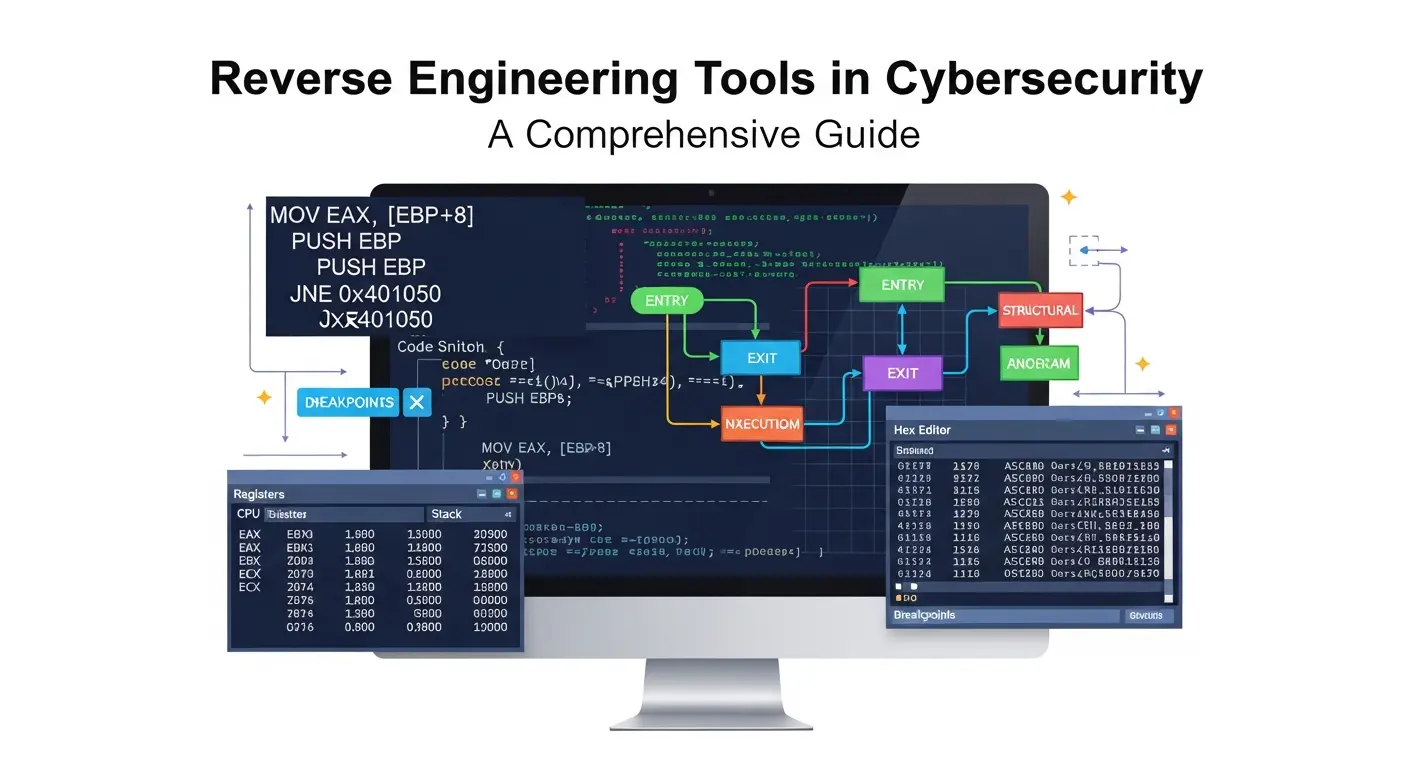

Reverse Engineering Tool dalam Cybersecurity: Panduan Lengkap

Halo! Nama saya Mula, dan hari ini saya sangat bersemangat untuk berbagi informasi tentang Reverse Engineering Tool, terutama dalam konteks cybersecurity. Saya bekerja di Widya Security, sebuah perusahaan cyber security asal Indonesia yang fokus pada penetration testing. Dalam artikel ini, kita akan menjelajahi apa itu reverse engineering, bagaimana alat ini bekerja, dan mengapa itu penting.

Apa itu Reverse Engineering?

Reverse engineering adalah proses menganalisis perangkat lunak atau perangkat keras untuk memahami cara kerjanya. Proses ini sering digunakan dalam cybersecurity untuk menemukan kerentanan atau untuk mengembangkan solusi keamanan yang lebih baik. Misalnya, jika seorang hacker berhasil mendapatkan akses ke sistem, tim cybersecurity dapat menggunakan reverse engineering untuk memahami cara kerja serangan tersebut dan bagaimana melindungi sistem di masa depan.

Kenapa Reverse Engineering penting dalam Cybersecurity?

- Mendeteksi Kerentanan: Dengan menggunakan reverse engineering, saya bisa mendeteksi kerentanan dalam perangkat lunak yang mungkin tidak diketahui sebelumnya.

- Analisis Malware: Ini sangat membantu dalam menganalisis malware dan bagaimana mereka menyusup ke sistem.

- Membangun Keamanan yang Lebih Baik: Mengerti cara kerja serangan memungkinkan para profesional cybersecurity untuk membangun sistem yang lebih aman.

Bagaimana cara kerja Reverse Engineering Tool?

Biasanya, reverse engineering dilakukan dengan menggunakan berbagai alat seperti decompiler, disassemblers, dan debugger. Berikut adalah beberapa alat yang umum digunakan:

| Nama Alat | Fungsi |

|---|---|

| Ghidra | Alat analisis perangkat lunak yang dikembangkan oleh NSA, berguna untuk reverse engineering. |

| IDA Pro | Alat analisis statis yang membantu dalam disassembly dan debugging. |

| Radare2 | Alat open-source untuk analisis binary dan reverse engineering. |

Kesalahan Umum saat Menggunakan Reverse Engineering Tool

Ketika baru memulai dengan reverse engineering, ada beberapa kesalahan umum yang sering dilakukan. Berikut adalah beberapa di antaranya:

- Lupa memahami hukum dan etika dalam reverse engineering.

- Tidak melakukan dokumentasi dengan baik selama proses analisis.

- Menyerah terlalu cepat jika menemukan kesulitan.

Takeaways

- Reverse engineering adalah alat penting dalam cybersecurity.

- Memahami cara kerja malware dapat meningkatkan keamanan sistem.

- Alat yang tepat dapat membuat proses reverse engineering lebih efektif.

Kesimpulan

Dalam dunia cybersecurity, Reverse Engineering Tool adalah komponen penting yang membantu kita memahami dan melindungi sistem dari serangan. Pengetahuan yang saya peroleh melalui proses ini adalah kunci untuk menjaga keamanan data dan sistem kita. Semoga artikel ini bermanfaat dan dapat memberikan pemahaman yang lebih baik mengenai reverse engineering dan pentingnya dalam bidang cybersecurity. Jika Anda ingin tahu lebih banyak, jangan ragu untuk mengunjungi web kami untuk layanan keamanan cyber lainnya!