Quantum Cryptography dalam Keamanan Siber: Solusi Inovatif untuk Masa Depan

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia yang semakin terhubung, keamanan data menjadi prioritas utama. Salah satu metode yang menjanjikan dalam bidang ini adalah Quantum Cryptography. Dalam artikel ini, kita akan mengeksplorasi penggunaan Quantum Cryptography dalam cybersecurity dan mengapa pendekatan ini menjadi semakin penting.

Apa Itu Quantum Cryptography?

Quantum Cryptography adalah sebuah metode enkripsi data yang menggunakan prinsip-prinsip mekanika kuantum untuk melindungi informasi. Dengan memanfaatkan sifat-sifat partikel subatomik, sistem ini dapat menciptakan kanal komunikasi yang sangat aman. Dalam konteks keamanan siber, ini berarti bahwa data kita dapat terlindungi dari peretas dengan cara yang lebih efektif dibandingkan metode konvensional.

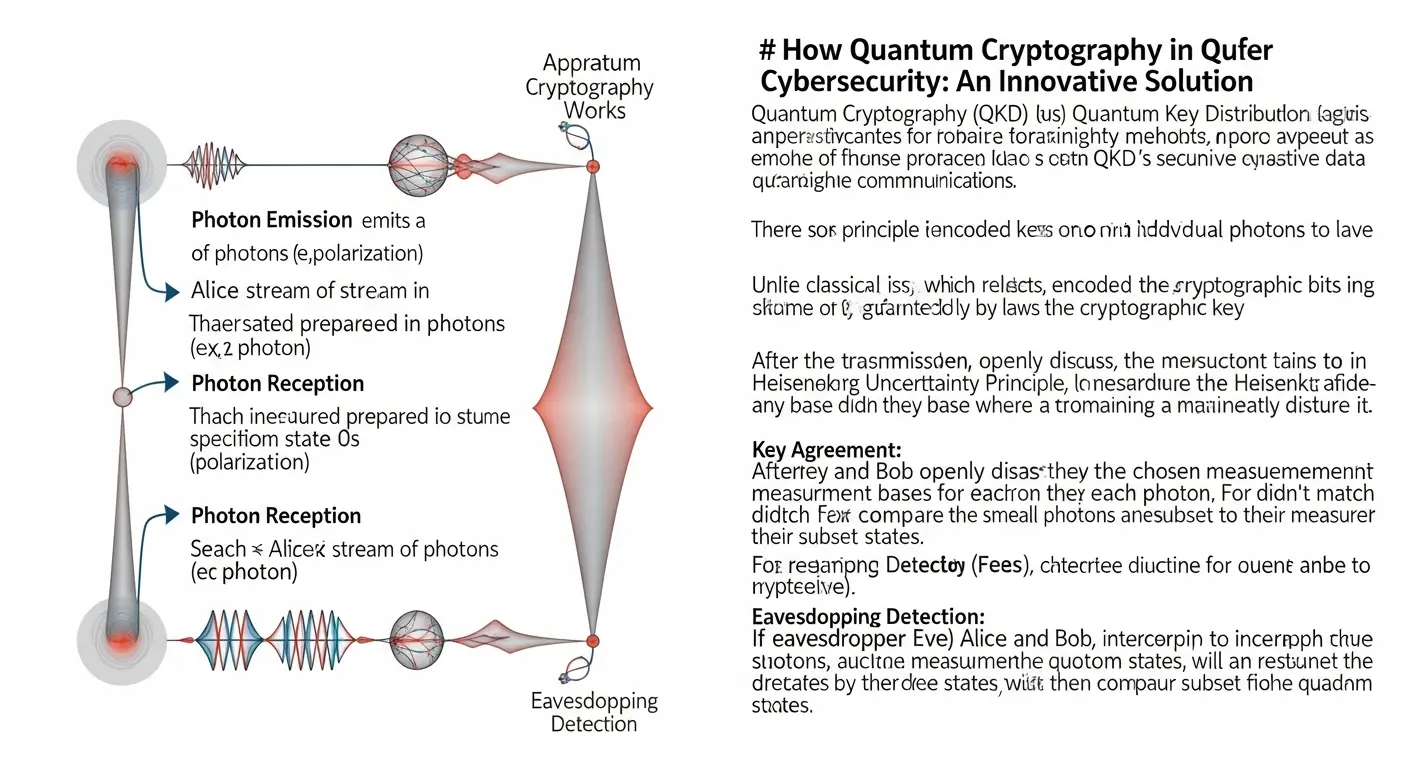

Bagaimana Quantum Cryptography Bekerja?

Kita bisa memahami Quantum Cryptography melalui beberapa poin penting berikut:

- Prinsip Ketidakpastian Heisenberg: Mendeteksi adanya penyadapan melalui perubahan keadaan kuantum.

- Kunci Kuantum: Kunci enkripsi yang dihasilkan melalui interaksi foton yang tidak dapat dicuri tanpa terdeteksi.

- Distribusi Kunci Kuantum (QKD): Metode untuk mentransmisikan kunci enkripsi dengan aman.

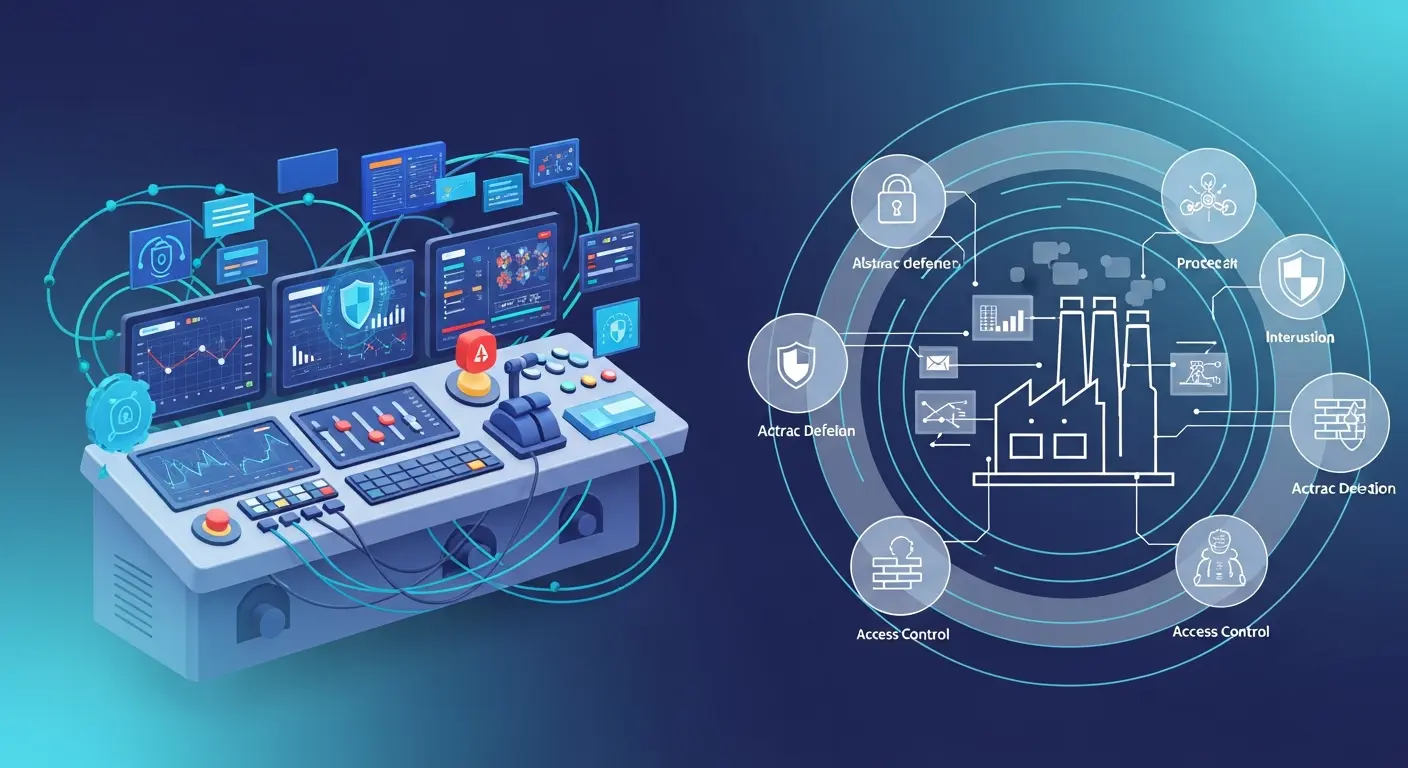

Kelebihan Quantum Cryptography dalam Keamanan Siber

Terdapat beberapa keunggulan dari penggunaan Quantum Cryptography:

- Kemampuan untuk mendeteksi upaya penyadapan.

- Keamanan yang lebih tinggi dibandingkan metode klasik.

- Fleksibilitas untuk digunakan dalam berbagai aplikasi.

Aplikasi Quantum Cryptography

Penerapan Quantum Cryptography dalam keamanan siber sangatlah luas, di antaranya:

- Perbankan dan Keuangan: Memastikan transaksi aman dari peretas.

- Pemerintahan: Melindungi informasi sensitif dari ancaman luar.

- Telekomunikasi: Meningkatkan privasi komunikasi antara pengguna.

Tantangan dalam Implementasi

Walaupun banyak manfaat, terdapat tantangan yang harus dihadapi dalam mengadopsi Quantum Cryptography, seperti:

- Keterbatasan infrastruktur teknologi yang mendukung.

- Biaya tinggi yang diperlukan untuk pengembangannya.

- Keterbatasan pemahaman masyarakat tentang teknologi ini.

Mengapa Memilih Quantum Cryptography?

Kita saat ini berada di era di mana ancaman siber semakin meningkat. Memilih Quantum Cryptography sebagai solusi dalam keamanan siber dapat memberikan beberapa keuntungan yang signifikan:

- Memastikan integritas data.

- Mengurangi risiko kebocoran informasi.

- Menaikkan tingkat kepercayaan dari klien dan pengguna.

Kejadian-Kejadian Tertentu yang Menunjukkan Kegunaan Quantum Cryptography

Banyak organisasi yang telah mengimplementasikan Quantum Cryptography dan merasakan manfaatnya:

- Banking dan lembaga keuangan yang menghindari serangan siber.

- Perusahaan teknologi yang melindungi penelitian dan pengembangan mereka.

- Pemerintahan yang menjaga kerahasiaan data nasional.

Pendidikan dan Training dalam Quantum Cryptography

Untuk memaksimalkan penggunaan Quantum Cryptography, penting bagi kita untuk terus belajar dan beradaptasi. Melalui sumber daya seperti training atau konsultasi profesional, kita dapat lebih memahami dan menerapkan teknologi ini dengan efektif.

Takeaways

- Quantum Cryptography menawarkan keamanan tinggi dalam komunikasi.

- Adopsi teknologi ini menjadi penting di era digital saat ini.

- Pendidikan dan pelatihan sangat penting untuk penerapan efektif.

Kesimpulan

Dengan meningkatnya ancaman siber, kita perlu mencari solusi inovatif yang dapat menjamin keamanan data. Quantum Cryptography merupakan pilihan yang menarik dan efektif untuk menghadapi tantangan di dunia cybersecurity. Mari kita terus mendalami dan menerapkan teknologi ini demi masa depan yang lebih aman.