Cloud Security: Keamanan Data Anda di Era Cybersecurity

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital saat ini, cloud security atau keamanan cloud menjadi hal yang sangat penting untuk melindungi data dan informasi Anda. Dengan terus berkembangnya teknologi dan semakin banyak penggunaan layanan cloud, memahami pentingnya cloud security tidak bisa diabaikan.

Pentingnya Cloud Security dalam Cybersecurity

Mengapa Anda perlu memperhatikan cloud security? Layanan cloud menawarkan banyak keuntungan, tetapi juga membawa risiko. Berikut adalah beberapa alasan utama mengapa cloud security sangat penting:

- Perlindungan Data: Data yang disimpan di cloud berisiko lebih tinggi jika tidak dilindungi dengan benar.

- Akses Tidak Sah: Keamanan cloud membantu mencegah akses tidak sah ke data Anda.

- Kepatuhan: Banyak perusahaan harus mematuhi regulasi yang mengatur data, dan cloud security dapat membantu dalam hal ini.

Apa itu Keamanan Cloud?

Cloud security adalah serangkaian langkah dan alat yang dirancang untuk melindungi data dan aplikasi yang disimpan di dalam layanan cloud. Ini termasuk perlindungan dari serangan siber, kebocoran data, dan ancaman lainnya. Anda harus memahami bahwa keamanan cloud tidak hanya menjadi tanggung jawab penyedia layanannya, tetapi juga Anda sebagai pengguna.

Komponen Utama dari Cloud Security

| Komponen | Deskripsi |

|---|---|

| Identifikasi dan Akses | Menentukan siapa yang memiliki akses ke data dan kontrol yang ada. |

| Perlindungan Data | Menggunakan enkripsi dan kontrol untuk melindungi data Anda. |

| Keamanan Infrastruktur | Memastikan bahwa server dan perangkat keras lainnya aman dari ancaman. |

| Keamanan Aplikasi | Melindungi aplikasi yang dijalankan di cloud agar tidak rentan terhadap serangan. |

Prinsip Dasar Keamanan Cloud

Dalam menerapkan cloud security, ada beberapa prinsip dasar yang perlu Anda perhatikan:

- Pemisahan: Memisahkan data dan aplikasi untuk mengurangi risiko.

- Enkripsi: Menggunakan enkripsi untuk melindungi data yang ada di cloud.

- Monitoring: Melakukan pemantauan secara teratur terhadap aktivitas di cloud.

- Respon Insiden: Menyusun rencana untuk menanggapi insiden keamanan.

Risiko yang Dihadapi dalam Cloud Security

Ada berbagai risiko yang harus diperhatikan dalam cloud security, antara lain:

- Kebocoran Data: Data Anda bisa saja bocor jika tidak dilindungi dengan baik.

- Serangan DDoS: Serangan terhadap layanan cloud yang dapat membuatnya tidak dapat digunakan.

- Keamanan Insider: Ancaman dari dalam organisasi yang memiliki akses ke data.

Langkah-langkah untuk Meningkatkan Cloud Security

Berikut adalah langkah-langkah yang dapat Anda ambil untuk meningkatkan cloud security Anda:

- Gunakan Enkripsi: Enkripsi data Anda agar hanya dapat diakses oleh orang yang berwenang.

- Pembaruan Rutin: Selalu perbarui layanan dan aplikasi cloud yang Anda gunakan untuk menjaga keamanan.

- Penerapan Multi-Factor Authentication (MFA): Menggunakan MFA untuk meningkatkan lapisan keamanan.

- Pelatihan Pengguna: Berikan pelatihan kepada pengguna tentang praktik terbaik dalam cloud security.

Kesimpulan

Pentingnya cloud security tidak bisa diabaikan di era digital ini. Anda sebagai pengguna harus aktif berpartisipasi dalam melindungi data Anda. Dengan mengikuti prinsip dasar dan langkah-langkah yang telah disebutkan, Anda bisa meningkatkan keamanan data di cloud.

Takeaways

- Pahami pentingnya cloud security untuk melindungi data Anda.

- Perhatikan prinsip dasar keamanan cloud untuk mencegah risiko.

- Lakukan langkah-langkah untuk meningkatkan keamanan cloud Anda.

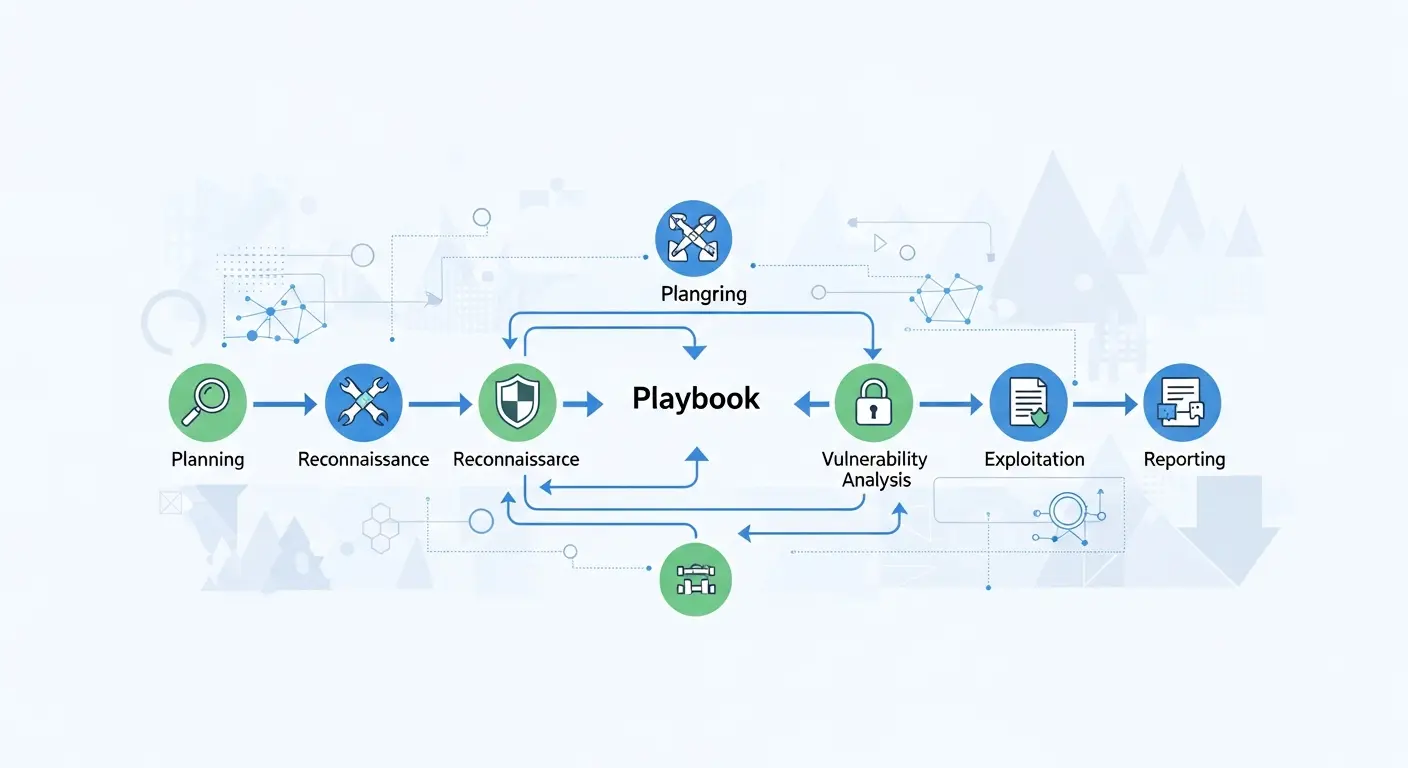

- Tentang Penetration Testing sebagai salah satu layanan untuk menguji keamanan sistem.

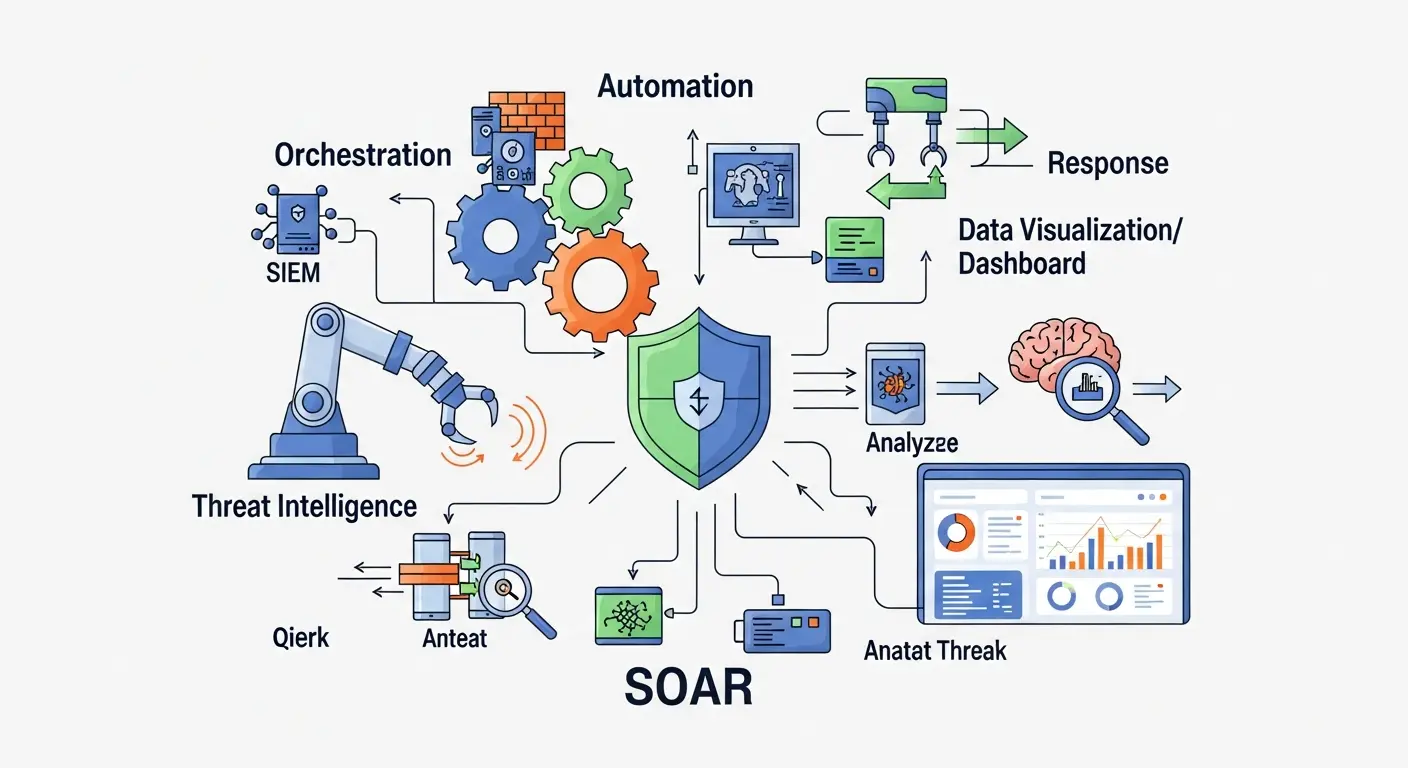

- Pelajari lebih lanjut tentang berbagai layanan cybersecurity lainnya yang dapat membantu Anda.