Implementasi Public Key Infrastructure dalam Cybersecurity

Kami di Widya Security, sebuah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing, ingin mengajak Anda mengeksplorasi pemanfaatan Public Key Infrastructure (PKI) dalam bidang cybersecurity. Dalam artikel ini, kita akan membahas bagaimana PKI dapat membantu melindungi data dan informasi penting, serta memberikan langkah-langkah konkret dari studi kasus nyata yang telah kami lakukan.

Pendahuluan

Dalam dunia yang semakin digital, perlindungan data menjadi prioritas bagi setiap organisasi. Public Key Infrastructure (PKI) adalah salah satu solusi terbaik untuk menjamin keamanan data melalui enkripsi dan otentikasi. Di artikel ini, kami akan membahas implementasi PKI langkah demi langkah, serta hasil yang kami capai dalam studi kasus kami.

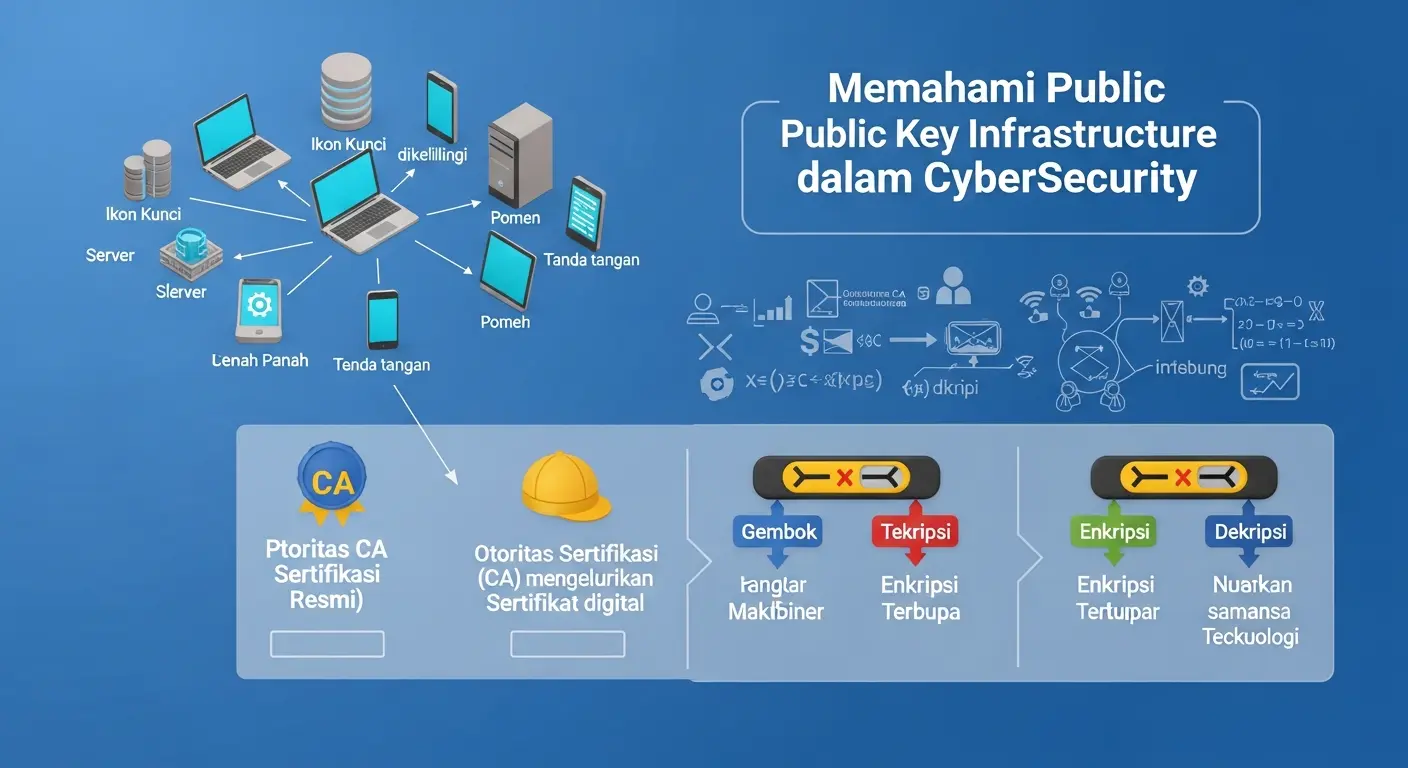

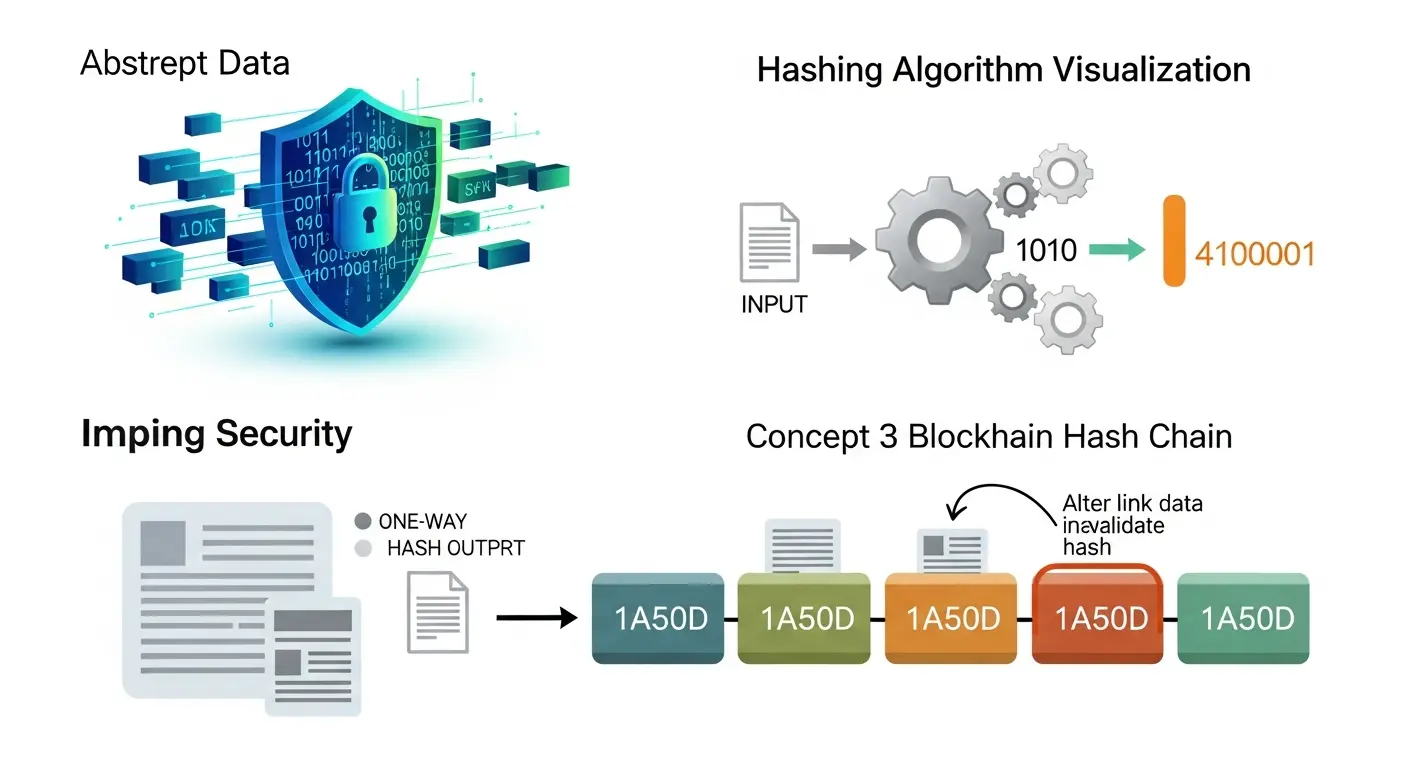

Apa itu Public Key Infrastructure?

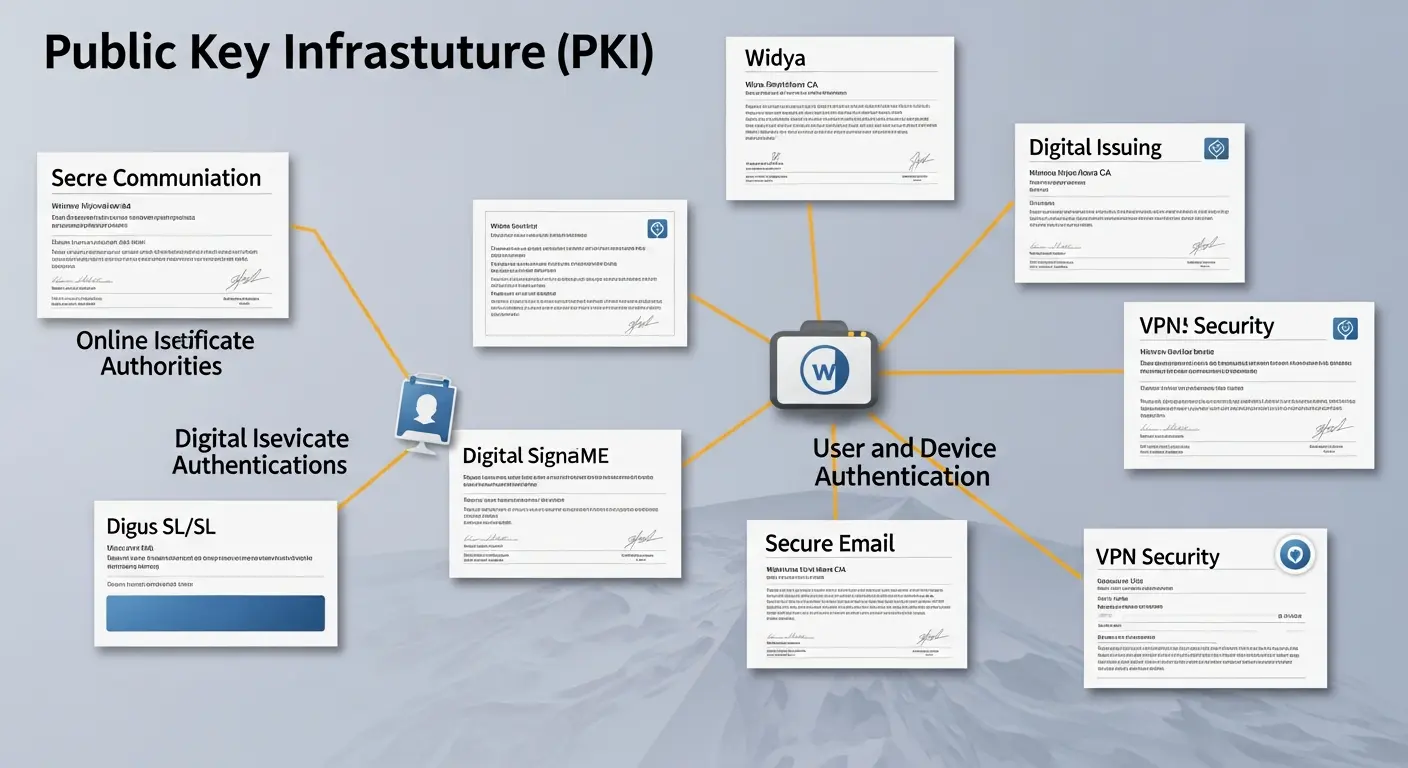

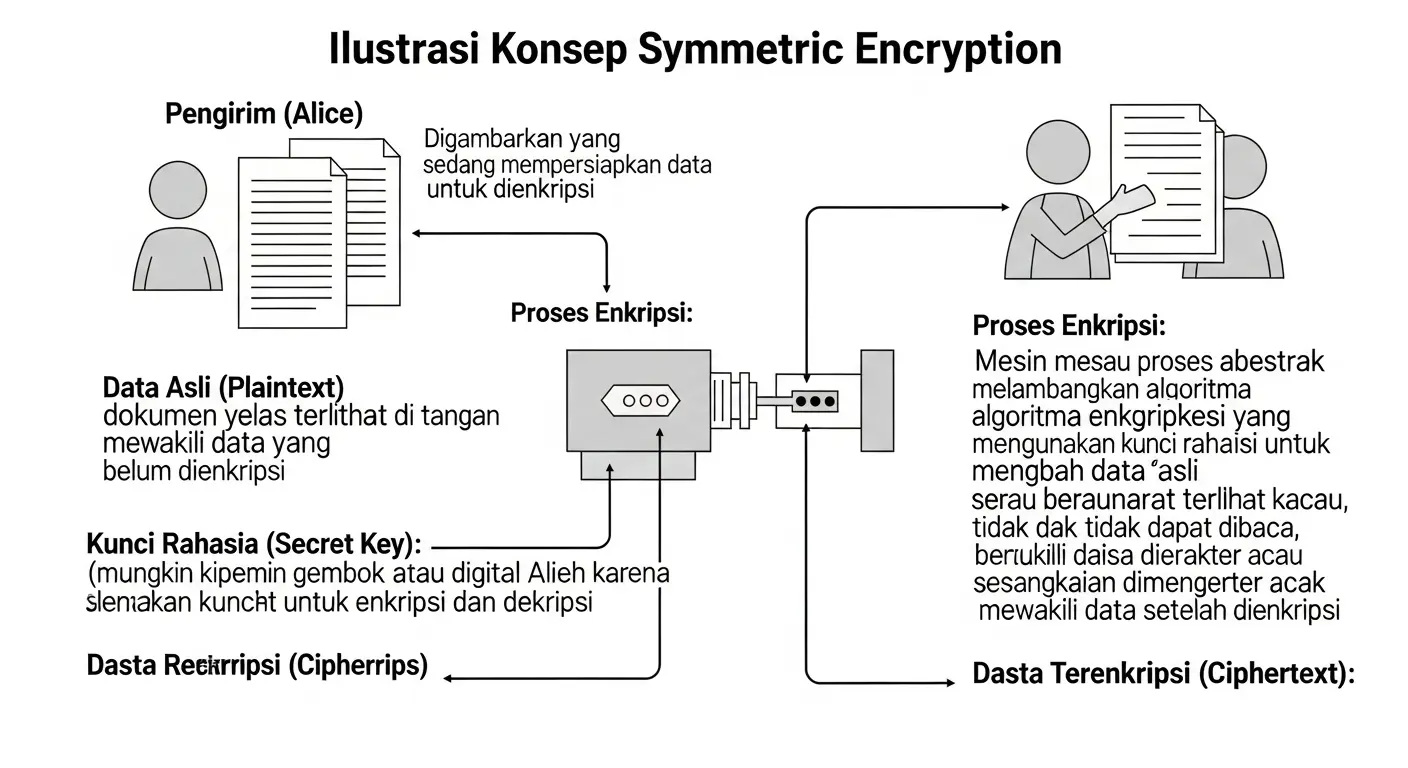

PKI adalah sistem yang digunakan untuk mengelola kunci enkripsi dalam jaringan. PKI berfungsi untuk:

- Mendukung enkripsi data

- Menjamin identitas pengguna dan perangkat

- Mengelola sertifikat digital

- Memastikan keamanan komunikasi

Kenapa PKI Penting dalam Cybersecurity?

Dalam konteks cybersecurity, PKI memiliki peran yang sangat penting. Berikut adalah beberapa alasannya:

- Keamanan Data: PKI membantu melindungi data sensitif melalui enkripsi.

- Otentikasi Pengguna: PKI memastikan bahwa pengguna yang mengakses sistem adalah orang yang berwenang.

- Integritas Data: PKI menjamin bahwa data tidak dapat diubah oleh pihak yang tidak berwenang.

Langkah-langkah Implementasi PKI

Mari kita lakukan langkah demi langkah dalam implementasi PKI.

Langkah 1: Penilaian Kebutuhan

Kami mulai dengan melakukan penilaian kebutuhan untuk menentukan bagaimana PKI dapat memenuhi kebutuhan keamanan data kami. Kami menganalisis risiko yang ada dan menentukan prioritas.

Langkah 2: Pemilihan Teknologi

Setelah penilaian, kami memilih solusi teknis terbaik untuk PKI. Kami mempertimbangkan berbagai vendor dan teknologi yang tersedia di pasar.

Langkah 3: Desain Arsitektur PKI

Kami merancang arsitektur PKI yang mencakup:

- Certificate Authority (CA)

- Registration Authority (RA)

- Database untuk penyimpanan sertifikat

Langkah 4: Implementasi dan Pengujian

Setelah desain selesai, kami melanjutkan dengan implementasi sistem PKI. Kami melakukan pengujian untuk memastikan semua komponen berfungsi dengan baik.

Langkah 5: Pelatihan Pengguna

Pelatihan diperlukan untuk memastikan pengguna memahami cara menggunakan sistem PKI dengan aman.

Langkah 6: Pemantauan dan Pemeliharaan

Kami melakukan pemantauan secara berkala untuk memastikan PKI tetap berfungsi dengan baik dan melakukan pemeliharaan yang diperlukan.

Studi Kasus Implementasi PKI di Widya Security

Salah satu klien kami adalah sebuah perusahaan multinasional yang mengelola data sensitif. Kami melakukan penerapan PKI untuk mereka dengan hasil yang signifikan:

- Pengurangan Insiden Keamanan: Setelah implementasi PKI, kami menemukan bahwa insiden keamanan berkurang hingga 60%.

- Peningkatan Kepercayaan Pengguna: Klien melaporkan bahwa kepercayaan pengguna terhadap sistem meningkat.

- Efisiensi Operasional: Proses otentikasi menjadi lebih cepat dan efisien.

Kesimpulan

Dari studi kasus ini, jelas bahwa implementasi Public Key Infrastructure memiliki dampak positif pada keamanan data. Dengan langkah yang tepat dan komitmen untuk menjaga sistem PKI, organisasi dapat meningkatkan keamanan siber mereka secara signifikan.

Takeaways

- Public Key Infrastructure adalah kunci untuk keamanan data yang efektif.

- Implementasi PKI memerlukan perencanaan dan evaluasi yang matang.

- Pemantauan terus-menerus penting untuk menjaga keamanan.

Untuk informasi lebih lanjut mengenai layanan kami dalam cybersecurity consultant, silakan kunjungi situs kami. Kami siap membantu Anda mencapai keamanan yang lebih baik!