Sparse Mode Exploit: Tantangan Keamanan Siber yang Harus Kita Waspadai

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam era digital ini, keamanan informasi menjadi semakin penting. Di antara berbagai ancaman yang ada, Sparse Mode Exploit menonjol sebagai sebuah kerentanan yang memerlukan perhatian serius dari kita semua.

Pengenalan Sparse Mode Exploit

Sparse Mode Exploit biasanya merujuk pada teknik yang digunakan oleh penyerang untuk mengeksploitasi sistem berbasis jaringan. Serangan ini sering kali mendapat perhatian rendah, padahal dampaknya bisa sangat merusak. Dengan memahami bagaimana kerentanan ini bekerja, kita dapat memperkuat struktur keamanan sistem kita.

Apa Itu Sparse Mode?

Sparse Mode adalah modus di mana data hanya dikirimkan saat diperlukan, menghemat bandwidth, namun ini juga menciptakan celah yang bisa dimanfaatkan oleh pihak tidak bertanggung jawab. Dalam konteks keamanan siber, celah ini sangatlah berbahaya.

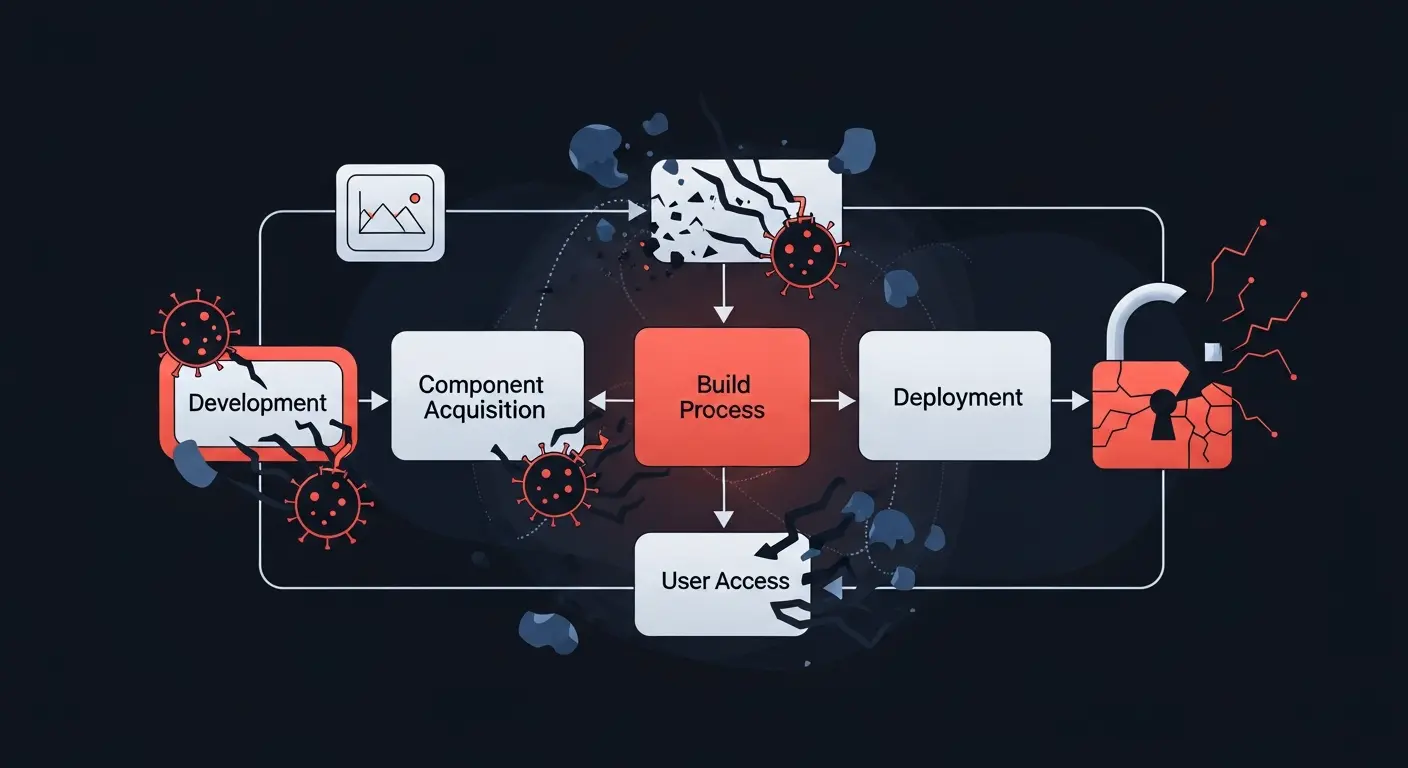

Bagaimana Sparse Mode Exploit Bekerja?

Ketika sistem menggunakan Sparse Mode, data tidak selalu dikirim ke semua node. Alih-alih, hanya node yang diminta yang akan mendapatkan data. Penyerang dapat memanfaatkan mekanisme ini untuk mengirimkan data berbahaya tanpa terdeteksi. Berikut adalah langkah-langkah dari serangan Sparse Mode:

- Pemilihan Target: Penyerang akan memilih sistem yang menggunakan Sparse Mode.

- Rekayasa Sosial: Mengumpulkan informasi untuk menciptakan kepercayaan.

- Eksekusi Serangan: Mengirimkan paket berbahaya.

Pentingnya Penetration Testing untuk Mengidentifikasi Kerentanan

Di Widya Security, kami sangat percaya bahwa Penetration Testing adalah langkah awal yang krusial dalam mengidentifikasi dan mitigasi masalah seperti Sparse Mode Exploit ini. Dengan melakukan pengujian keamanan secara berkala, organisasi dapat mengidentifikasi bagaimana kerentanan ini dapat dieksploitasi.

Proses Penetration Testing

Proses ini umumnya terdiri dari beberapa tahapan:

- Perencanaan dan Persetujuan

- Pemetaan Jaringan dan Identifikasi Kerentanan

- Eksekusi Pengujian

- Laporan dan Mitigasi

Statistik Terkait Sparse Mode Exploit

| Tahun | Jumlah Insiden | Peningkatan Persentase |

|---|---|---|

| 2018 | 120 | – |

| 2019 | 180 | 50% |

| 2020 | 300 | 66% |

Data di atas menunjukkan peningkatan yang signifikan dalam insiden yang melibatkan Sparse Mode Exploit. Ini jelas menjadi sinyal bahwa kita harus beraksi sekarang juga.

Langkah Mitigasi terhadap Sparse Mode Exploit

Kami di Widya Security percaya bahwa ada beberapa langkah yang dapat diambil untuk mitigasi terhadap kerentanan ini:

- Regulasi Akses: Pastikan bahwa hanya pengguna yang berwenang yang memiliki akses ke sistem.

- Update Sistem Secara Berkala: Memastikan bahwa semua sistem terupdate dengan patch terbaru.

- Pendidikan dan Pelatihan: Memberikan pelatihan bagi karyawan tentang keamanan informasi dan cara mengenali ancaman.

Kesimpulan

Sparse Mode Exploit adalah isu serius dalam dunia siber saat ini. Dalam upaya kita menjaga keamanan informasi, sangat penting untuk memahami dan mengatasi kerentanan ini. Dengan melakukan penetration testing, organisasi kita dapat lebih siap menghadapi ancaman yang mungkin muncul.

Takeaways

- Sparse Mode Exploit dapat mengakibatkan kerugian besar bagi organisasi.

- Pentingnya melakukan penetration testing secara rutin.

- Mengimplementasikan langkah mitigasi untuk memperkuat struktur keamanan.

Kita semua memiliki peran dalam menjaga keamanan informasi. Mari kita tingkatkan kesadaran dan pengetahuan kita tentang ancaman seperti Sparse Mode Exploit agar kita bisa melindungi data dan sistem kita dengan lebih baik.