Understanding SIEM Correlation: Kunci Keamanan Cyber Anda

Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Dalam dunia cybersecurity, SIEM (Security Information and Event Management) menjadi alat yang sangat penting untuk memantau, menganalisis, dan merespons ancaman keamanan. Salah satu komponen vital dari SIEM adalah korelasi SIEM, yang berfungsi untuk mengidentifikasi hubungan antara berbagai peristiwa keamanan di seluruh infrastruktur TI organisasi Anda.

Apa Itu SIEM dan Korelasi SIEM?

SIEM adalah solusi yang dirancang untuk mengelola informasi keamanan dan peristiwa dengan memanfaatkan analitik untuk mendeteksi ancaman, mengidentifikasi pola serangan, serta merespons insiden secara cepat dan efisien. Dalam konteks ini, penetration testing adalah salah satu layanan yang penting untuk mengidentifikasi celah keamanan yang dapat dieksploitasi oleh pihak yang tidak bertanggung jawab.

Pentingnya Korelasi dalam SIEM

- Meningkatkan Deteksi Ancaman: Dengan menganalisis data dari berbagai sumber, korelasi SIEM dapat mengidentifikasi pola serangan yang tidak terlihat jika hanya menganalisis satu peristiwa.

- Merespons Insiden Secara Cepat: Korelasi membantu tim IT untuk bereaksi lebih cepat terhadap potensi ancaman dengan memberikan gambaran yang jelas tentang apa yang terjadi.

- Minimalkan Alarm Palsu: Dengan menggunakan aturan yang tepat, SIEM dapat membantu mengurangi jumlah alarm palsu yang merusak efisiensi tim keamanan Anda.

Bagaimana SIEM Correlation Bekerja?

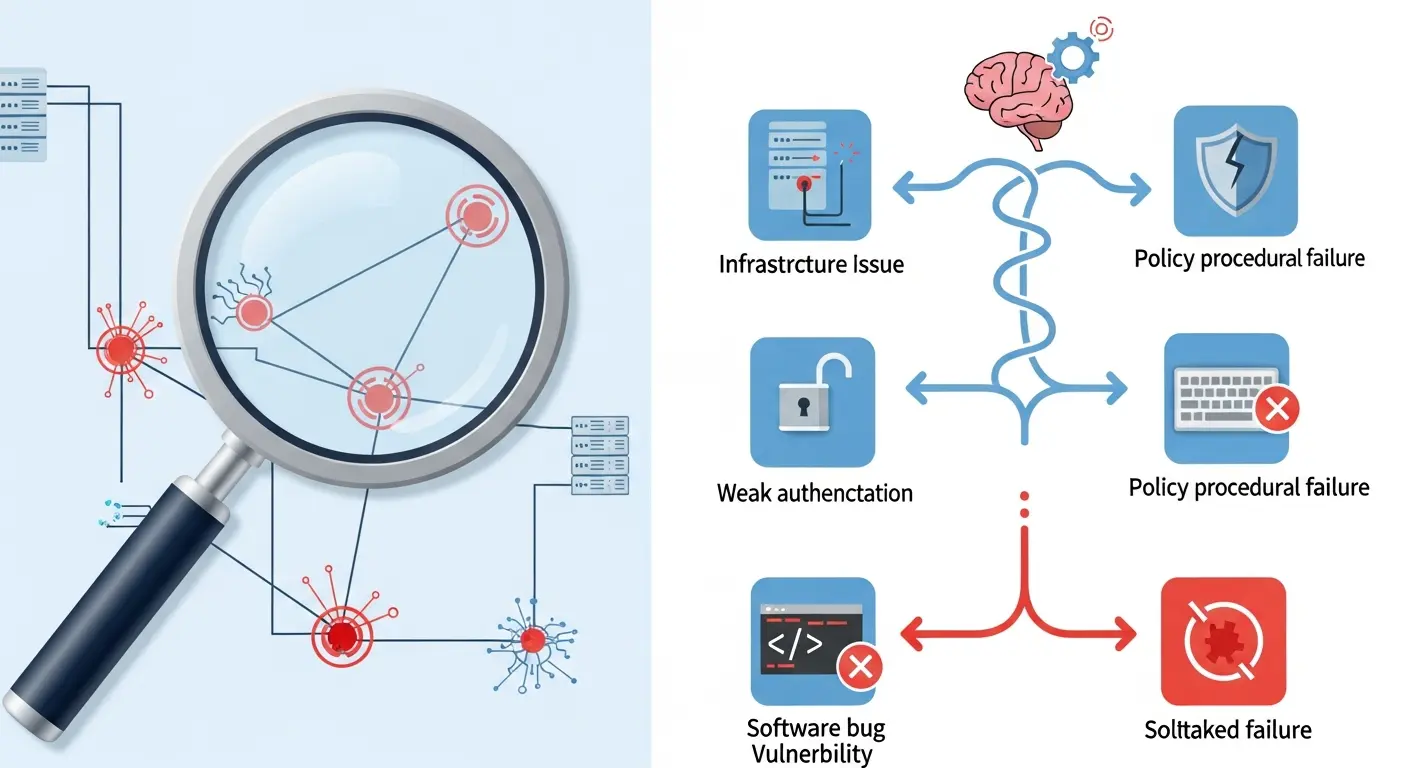

Korelasi SIEM bekerja dengan mengumpulkan data dari berbagai sumber, seperti firewall, antivirus, dan perangkat jaringan. Data ini kemudian dianalisis untuk menemukan hubungan di antara mereka. Proses ini melibatkan beberapa langkah yang penting:

- Pengumpulan Data: Mengumpulkan log dan peristiwa dari berbagai sumber.

- Pemrosesan Data: Menganalisis data untuk menemukan pola atau anomali.

- Penerapan Aturan Korelasi: Menggunakan aturan untuk mengidentifikasi ancaman berdasarkan peristiwa yang terdeteksi.

- Laporan dan Respons: Menghasilkan laporan untuk analisis lebih lanjut dan memicu respons keamanan jika diperlukan.

Contoh Aturan Korelasi SIEM

Aturan korelasi dapat bervariasi tergantung pada kebijakan keamanan organisasi Anda. Beberapa contoh aturan yang umum digunakan mencakup:

- Jika ada login tidak biasa dari alamat IP yang belum dikenal, peringatkan tim keamanan.

- Jika ada aktivitas tidak biasa di luar jam kerja, catat dan analisis lebih lanjut.

- Jika dua atau lebih peristiwa dianalisis dalam waktu yang sangat berdekatan, seperti pembuatan akun baru dan akses ke informasi sensitif, aktifkan alarm.

Penerapan SIEM dan Korelasi dalam Organisasi

Ketika menerapkan SIEM dan korelasi dalam organisasi Anda, berikut adalah beberapa langkah yang bisa diambil:

- Evaluasi Kebutuhan Keamanan: Tentukan kebutuhan spesifik organisasi Anda.

- Pilih Teknologi SIEM yang Tepat: Ada banyak solusi SIEM di pasar, pilih yang sesuai dengan anggaran dan kebutuhan Anda.

- Latih Tim Keamanan: Pastikan tim Anda memahami cara kerja SIEM dan aturan korelasi yang diterapkan.

- Monitor dan Kaji Ulang: Monitoring terus menerus dan kaji ulang efektivitas aturan korrelasi secara berkala.

Statistik dan Penelitian

Beberapa penelitian dan survei menunjukkan bahwa organisasi yang menggunakan SIEM dengan korelasi yang efisien mengalami peningkatan dalam deteksi dan respons ancaman. Misalnya:

- Studi oleh SearchInform menunjukkan bahwa sistem SIEM dengan fungsi korelasi dapat mendeteksi 42% lebih banyak serangan dalam pengujian.

- Menurut laporan oleh Fortra, 89% profesional keamanan menganggap korelasi sebagai fitur terpenting dalam SIEM.

- Sebuah publikasi akademik di UPI menunjukkan bahwa penerapan engine korelasi dapat mengurangi traffic log jaringan hingga 99% dengan tingkat alarm palsu yang minimal.

Kesimpulan

SIEM correlation adalah alat yang krusial dalam strategi keamanan cyber Anda. Dengan memanfaatkan korelasi, Anda bisa merevolusi cara organisasi Anda merespons ancaman. Jangan ragu untuk berinvestasi dalam teknologi dan pelatihan yang akan memperkuat posisi keamanan TI Anda di era digital yang terus berkembang. Kunjungi jasa konsultan cybersecurity untuk mendapatkan saran lebih lanjut dan solusi yang tepat.

Takeaways

- Korelasi SIEM meningkatkan efektivitas deteksi ancaman dan respons keamanan.

- Pengaturan dan pelatihan yang benar sangat penting untuk memaksimalkan keuntungan SIEM.

- Selalu evaluasi dan sesuaikan aturan korelasi sesuai dengan kebutuhan organisasi Anda.