Zero Trust Network Access dalam Cybersecurity: Mengapa Ini Penting?

Di era digital ini, Widya Security adalah perusahaan cyber security asal Indonesia yang berfokus pada penetration testing. Melihat bagaimana ancaman siber semakin meningkat, penting untuk memahami konsep Zero Trust Network Access (ZTNA) dan bagaimana ia berperan dalam melindungi organisasi dari serangan siber.

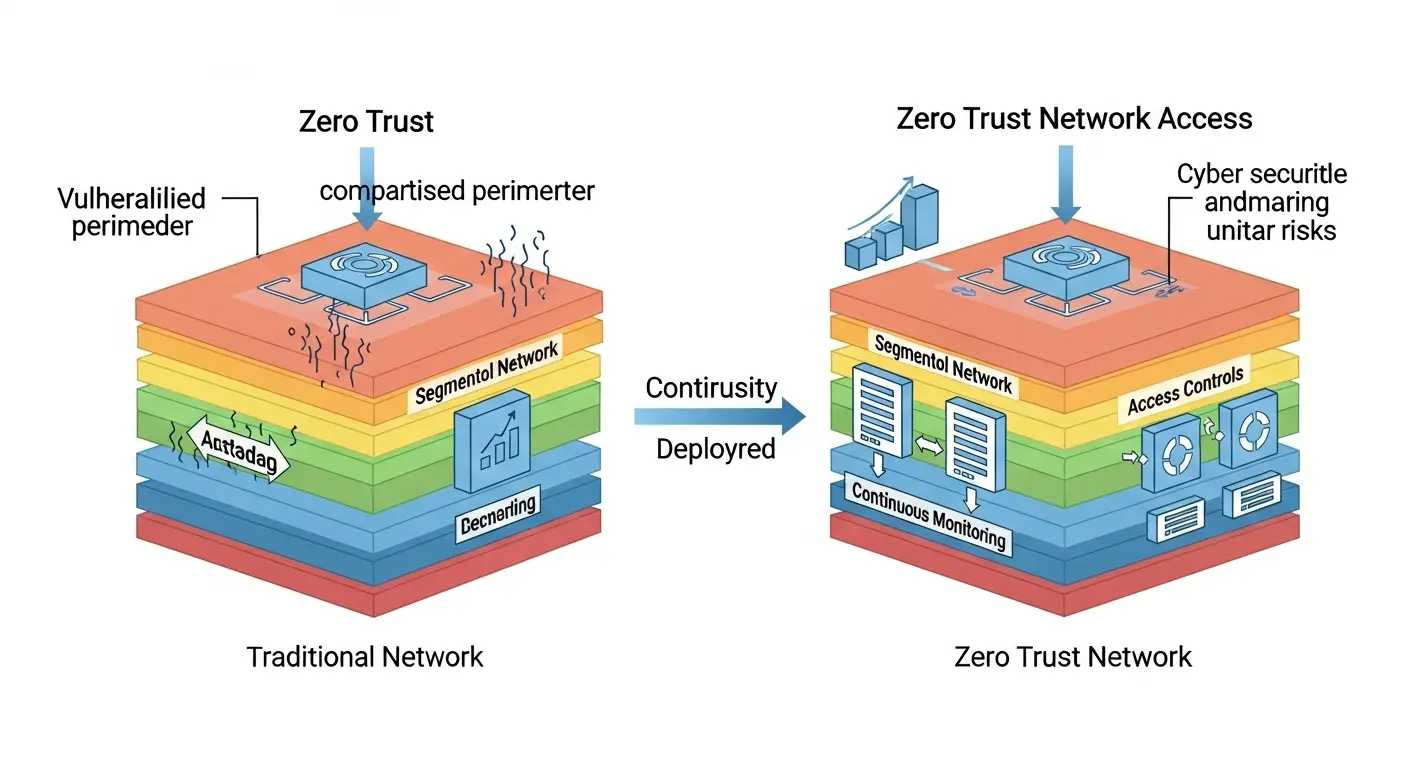

Pengenalan Zero Trust Network Access

Zero Trust Network Access adalah pendekatan keamanan yang mengasumsikan bahwa tidak ada pengguna atau perangkat yang tepercaya, baik yang berada di dalam maupun di luar jaringan. Dengan ZTNA, setiap permintaan akses harus diverifikasi dan dikontrol. Hal ini berbeda dengan model keamanan tradisional yang mempercayakan semua yang ada di dalam jaringan.

Prinsip Dasar ZTNA

- Kepercayaan yang Dinamis: Tidak ada kepercayaan otomatis; semua akses harus diverifikasi.

- Segmentasi Jaringan: Membatasi akses ke sumber daya tertentu hanya untuk pengguna yang berwenang.

- Otentikasi dan Otorisasi yang Ketat: Menggunakan metode autentikasi multi-faktor untuk menguatkan keamanan.

Pentingnya Zero Trust Network Access dalam Keamanan Siber

Menerapkan ZTNA sangat penting dalam dunia keamanan siber karena beberapa alasan:

1. Perlindungan terhadap Serangan Internal

Dengan mengasumsikan bahwa setiap pengguna bisa menjadi ancaman, ZTNA mengurangi risiko serangan yang berasal dari dalam organisasi sendiri.

2. Adaptasi Terhadap Lanskap Ancaman yang Berkembang

Dunia siber terus berubah. Ancaman baru bermunculan setiap hari, dan ZTNA memungkinkan organisasi untuk beradaptasi dengan cepat dan efisien.

3. Kepatuhan Terhadap Regulasi

Banyak organisasi kini diharuskan untuk mematuhi regulasi terkait dengan data dan privasi. ZTNA dapat membantu organisasi membuktikan kepatuhan mereka.

Cara Menerapkan Zero Trust Network Access

Penerapan ZTNA memerlukan beberapa langkah strategis:

1. Penilaian Risiko

- Lakukan penilaian untuk memahami potensi risiko yang dihadapi organisasi.

2. Identifikasi Pengguna dan Perangkat

- Kenali pengguna dan perangkat yang memerlukan akses ke jaringan Anda.

3. Implementasi Kebijakan Akses

- Buat kebijakan akses yang jelas dan terukur berdasarkan prinsip ZTNA.

Ringkasan dan Takeaways

Zero Trust Network Access merupakan pendekatan yang krusial dalam keamanan siber modern. Widya Security menawarkan layanan Penetration Testing untuk membantu organisasi dalam menilai dan meningkatkan keamanan mereka. Berikut adalah beberapa poin kunci untuk diingat:

- ZTNAsemeharusnya diterima sebagai bagian dari strategi keamanan yang komprehensif.

- Selalu lakukan evaluasi berkala terhadap kebijakan dan prosedur keamanan Anda.

- Kesadaran dan pelatihan pengguna sangat penting dalam mendukung penerapan ZTNA.

Kesimpulan

Dalam dunia yang semakin terhubung, Zero Trust Network Access bukan hanya menjadi opsi, tetapi sebuah kebutuhan. Dengan memahami dan menerapkan prinsip ZTNA, organisasi dapat melindungi diri mereka dari berbagai ancaman siber. Untuk informasi lebih lanjut dan layanan dalam bidang keamanan siber, kunjungi layanan kami. Berinvestasi dalam keamanan siber sekarang akan menghasilkan tim yang lebih aman di masa depan.